BTC/HKD+3.08%

BTC/HKD+3.08% ETH/HKD+4.88%

ETH/HKD+4.88% LTC/HKD+2%

LTC/HKD+2% ADA/HKD+6.32%

ADA/HKD+6.32% SOL/HKD+4.1%

SOL/HKD+4.1% XRP/HKD+4.6%

XRP/HKD+4.6%原文作者:九九,慢霧安全團隊

2022年6月27日,據慢霧區消息,XCarnival項目被曝出嚴重漏洞遭黑客攻擊并盜走3,087個ETH。XCarnival是一個ETH鏈上的NFT借貸項目,目前項目團隊正在修復漏洞并承諾會對受影響的用戶提供解決方案。慢霧安全團隊第一時間介入分析,并將結果分享如下:

相關信息

核心合約地址

P2Controller:

0x34ca24ddcdaf00105a3bf10ba5aae67953178b85

XNFT:

0x39360AC1239a0b98Cb8076d4135d0F72B7fd9909

xToken:

0x5417da20aC8157Dd5c07230Cfc2b226fDCFc5663

Goerli的Shapella分叉導致Optimism Goerli節點在默認配置中暫停:金色財經報道,Optimism發推特稱,Goerli的Shapella分叉導致Optimism Goerli節點在默認配置中暫停。節點提供程序將需要添加標志以恢復同步。[2023/3/15 13:04:52]

攻擊者EOA地址

0xb7cbb4d43f1e08327a90b32a8417688c9d0b800a

攻擊合約地址

0xf70F691D30ce23786cfb3a1522CFD76D159AcA8d

0x234e4B5FeC50646D1D4868331F29368fa9286238

0x7B5A2F7cd1cc4eEf1a75d473e1210509C55265d8

RSS3短線突破0.23 USDT后回落,24H漲幅達20.36%:行情顯示,RSS3短線突破0.23 USDT,最高至0.2303 USDT;現報0.2158 USDT,24H漲幅為20.36%。[2023/2/1 11:40:03]

0xc45876C90530cF0EE936c93FDc8991534F8A6962

漏洞核心點分析

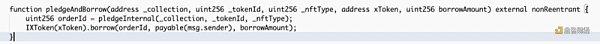

1.攻擊者通過XNFT合約中的pledgeAndBorrow函數來進行抵押NFT并借出xToken。

在pledgeInternal函數中轉入NFT并生成訂單:

安全團隊:被標記為“Fake_Phishing7972”的地址將20枚ETH轉至 Tornado Cash:金色財經消息,據CertiK監測,在etherscan上被標記為“Fake_Phishing7972”的地址 0x43764 將20枚ETH(約2.8萬美元)轉至 Tornado Cash。該地址持有335枚ETH(約47萬美金)的余額,并從2022年12月中旬開始活躍。[2023/1/12 11:08:06]

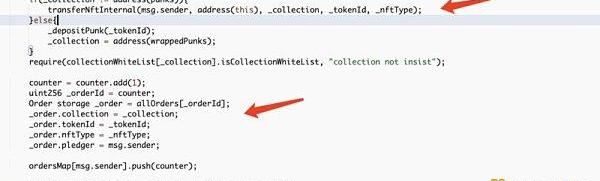

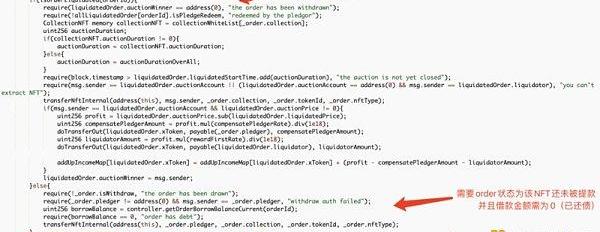

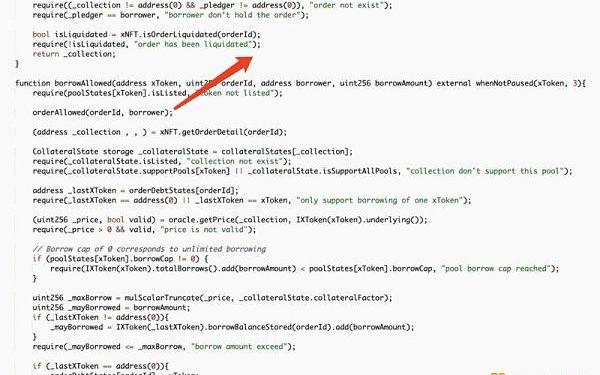

2.接著調用withdrawNFT函數提取出質押的NFT,其中首先判斷該訂單是否被清算狀態,如果不是則判斷該訂單的狀態是否為NFT還未被提取且借款金額為0,如果通過即可提取抵押的NFT。

特斯拉股價在2022年下跌 65%,創下有史以來最大年度跌幅:金色財經報道,據華爾街日報,由于投資者擔心生產中斷、需求下降以及首席執行官埃隆·馬斯克對Twitter的關注,特斯拉的股價較年初下跌了約65%,市值損失超過7000 億美元。

根據Bernstein Research數據,今年年初美國部分特斯拉車型的等待時間高達30周,現在已經大幅下降。?[2022/12/31 22:18:43]

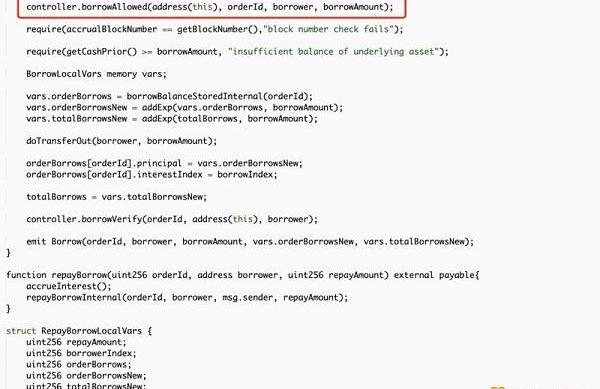

3.以上為攻擊前生成訂單的準備操作,接著攻擊者開始利用生成的訂單直接調用xToken合約中的borrow函數進行借款。

在borrowInternal函數中,會外部調用controller合約中的borrowAllowed函數來判斷是否可以借款。

可以看到在borrowAllowed函數會調用orderAllowed函數進行訂單相關信息的判斷,但是在這兩個函數中均沒有進行_order.isWithdraw狀態的判斷。因此攻擊者可以利用之前生成的訂單來調用XToken的borrow函數來借款,而因為抵押的NFT在之前已經被提出,故攻擊者可以不用還款來實現獲利。

攻擊交易分析

此處僅展示其中一筆攻擊交易的細節,其余攻擊交易的手法均一致,不再贅述。

攻擊前準備——生成訂單的交易:

0x61a6a8936afab47a3f2750e1ea40ac63430a01dd4f53a933e1c25e737dd32b2f

1.首先攻擊者將NFT轉入攻擊合約并進行授權,接著調用xNFT合約中的pledgeAndBorrow函數在進行抵押NFT生成訂單并借款的操作,此處需要注意一點是該函數可以控制傳入的xToken,攻擊者傳入了自己構造的xToken合約地址,并且讓借款數量為0,目的是為了滿足后續能成功提出NFT時的不被清算且負債為0的條件。

2.攻擊者緊接著調用withdrawNFT函數來進行提取抵押的NFT:

正式攻擊交易:

0x51cbfd46f21afb44da4fa971f220bd28a14530e1d5da5009cfbdfee012e57e35

攻擊者調用xToken合約的borrow函數,傳入之前生成的訂單的orderID,重復了該操作22次,而因為NFT在準備階段已經提走,估計無需還款以此來獲利。

總結

本次漏洞的核心在于借款的時候,沒有進行訂單中NFT是否被提走的狀態的判斷,導致攻擊者可以在把NFT提走之后再利用之前生成的訂單來借款而無需還款,以此來獲利。針對此類漏洞,慢霧安全團隊建議在進行借款操作時應做好訂單狀態中是否已經提走抵押品的判斷,避免再次出現此類問題。

來源:金色財經

Tags:NFTBORROWKENnft幣未來價格上漲一千倍BORED價格ROWAN價格AS Roma Fan Token

去中心化應用(dapp)行業,近期在經歷最嚴重的長期熊市掙扎。加密貨幣市值自2020年以來首次跌破1萬億美元,同樣dapp行業的活動也降至去年9月以來的最低點,每日唯一活躍的錢包(UAW)僅剩2.

1900/1/1 0:00:00“在互聯網上,沒人知道你是一條狗。”這句話雖然出自1993年《紐約客》的一則漫畫,但在近30年后的元宇宙時代,依然可以用來討論虛擬世界的數字身份認證難題.

1900/1/1 0:00:00英文名:ETSCOIN 發型量:10億 流通量:5億 發行方式:幣安智能鏈 發行公鏈:BinanceSmartChainVisa加密主管公布一套區塊鏈技術新標準:金色財經報道.

1900/1/1 0:00:00今天,Tether的首席技術官PaoloArdoino回應了他所說的幾家對沖基金對USDT的“公開和有計劃的”攻擊。他表示,這樣做可能是為了在TERRA/LUNA滅亡后傳播更多的FUD.

1900/1/1 0:00:001.永遠不要搞報復交易 在遭受重大投資打擊之后,作為投資者總是有追逐彌補損失的誘惑。賠錢很痛苦。但在大多數情況下,尋求報復會適得其反,而且往往會導致進一步的損失.

1900/1/1 0:00:006月15日,全球領先的數字藏品收藏平臺HOTDOG宣布與新零售業巨頭上市公司百聯股份的框架合作協議.

1900/1/1 0:00:00