BTC/HKD-0.81%

BTC/HKD-0.81% ETH/HKD-2.14%

ETH/HKD-2.14% LTC/HKD-3.74%

LTC/HKD-3.74% ADA/HKD-2.42%

ADA/HKD-2.42% SOL/HKD-3.48%

SOL/HKD-3.48% XRP/HKD-2.81%

XRP/HKD-2.81%北京時間 2021 年 8 月 4 日早上 6 點(區塊 12955063),Popsicle Finance 項目下的多個機槍池被攻擊,損失金額超過兩千萬美元,是迄今為止 DeFi 領域發生的損失數額最大的單筆攻擊之一。通過分析攻擊交易及項目代碼我們發現,此次攻擊是一個利用項目的記賬漏洞進行多次提取的攻擊(Double-Claiming Rewards)。下面我們通過代碼和攻擊流程分析此次攻擊。

Popsicle Finance 是一個涉及多個鏈的機槍池(Yield Optimization Platform)。

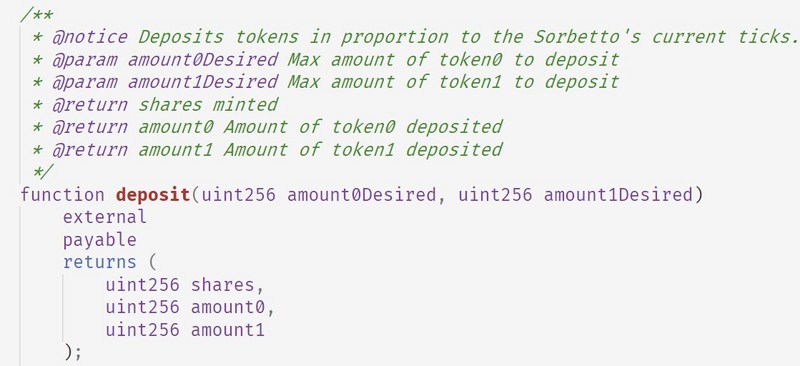

用戶首先調用 deposit 函數向機槍池存入一定的流動性,并獲得 Popsicle LP Token (以下簡稱 PLP Token)作為存款的份額證明。Popsicle Finance 會將用戶提供的流動性存入 Uniswap 等底層池子并獲得收益。

用戶還可以調用 withdraw 函數,根據用戶持有的 PLP Token 所代表的流動性份額,從機槍池取回流動性。Popsicle Finance 會將 PLP Token 對應的流動性從 Uniswap 等底層池子中取回給用戶。

美國潮玩巨頭Funko Pop Digital推出DC漫畫旗下《少年泰坦》NFT:金色財經報道,美國潮玩巨頭Funko Pop Digital宣布推出《少年泰坦》(Teen Titans)NFT,發行時間為2023年1月31日,總計4.3萬枚,分為普通、罕見、稀有和史詩四個級別。少年泰坦是美國DC漫畫旗下的超級英雄團隊,其歷史幾乎與正義聯盟(Justice League)同樣久遠,并且出現過許多衍生組織。[2023/1/24 11:27:30]

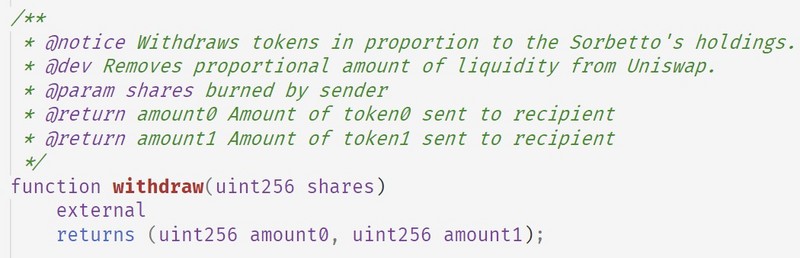

最后,用戶在機槍池中存的流動性會隨著時間產生一定的收益(Yield),會累計在合約的用戶狀態中。用戶可以調用 collectFees 函數取回部分存款獎勵。

本次攻擊的核心函數正是 collectFees 函數。下面我們逐步分析其代碼。首先獲得存儲在 userInfo 中的用戶狀態。其中用戶狀態中的 token0Rewards 和 token1Rewards 是由于用戶存款而累積的獎勵。

比特幣傳奇人物Mircea Popescu被發現死亡:比特幣早期投資者、億萬富豪Mircea Popescu驚傳在哥斯大黎加的一處海灘溺水身亡,享年 41 歲。此前Mircea Popescu曾堅稱自己是唯一一個擁有100萬枚比特幣的人。據悉,從2012年開始,Mircea Popescu開始撰寫有關比特幣和加密貨幣的文章,2012年4月,他創立了加密貨幣交易所MPEx(現已停止營運)。(Market Watch)[2021/6/29 0:14:16]

接下來計算該合約中,對應機槍池的 Token 對的 Balance。如果在合約中有足夠的 Balance,就按金額將 Reward 支付給用戶;否則會調用 pool.burnExactLiquidity 從底層 pool 取回流動性返回給用戶。

最后,會將記錄在 userInfo 中的 Rewards 狀態進行更新。看到這里,機槍池的代碼實現還是比較符合邏輯的。但是在函數開頭我們發現了 updateVault modifier,這個函數會在 collectFees 的函數體之前運行,漏洞也許在 updateVault 相關的函數中。

SERO聯合創始人Jason Pope:NFT出圈可以促進多樣化的商品模型進入加密貨幣市場:金色財經現場報道,4月10日,金色財經主辦的共為創新大會“DeFi的創新進階”專場于上海舉辦,會上SERO聯合創始人、基金會理事成員Jason Pope分享表示,加密貨幣市場里token其本身的屬性或者說token的經濟模型比較單一,其應用空間也有限,而NFT出圈后,可以看到很多多樣化的商品模型被帶入到了加密貨幣市場里,進行融合應用。[2021/4/10 20:05:52]

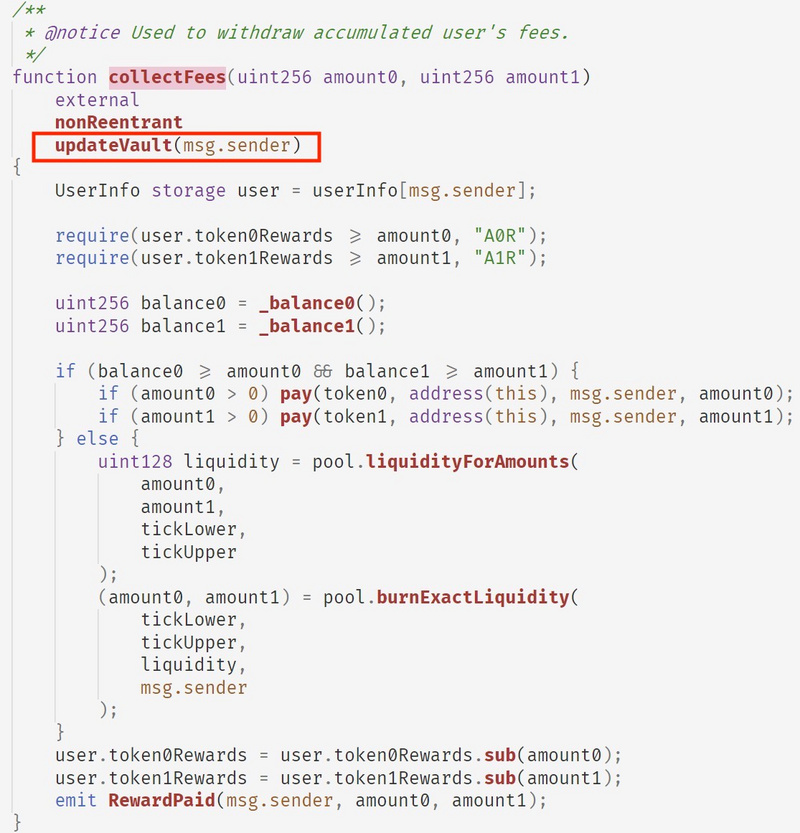

以上是 updateVault 相關函數的實現。過程如下:

首先調用_earnFees 向底層 pool 獲取積累的 Fee;

隨后調用_tokenPerShare 更新 token0PerShareStored 和 token1PerShareStored 參數,這兩個參數代表了池子中每個 share 代表的 token0 和 token1 的數量,即機槍池的每個份額計代表的 Token 對數量;

最后調用fee0Earned 和fee1Earned 更新對應到這個用戶的存款 Rewards (即 user.token0Rewards 和 user.token1Rewards)。

LollipopSwap創始人:中心化交易所對DeFi感到恐懼,笨拙地借機推廣平臺幣:Defi項目LollipopSwap創始人在Medium表示,中心化交易所對于DeFi感到恐懼,并嘗試通過挖礦模式推銷他們的平臺幣和平臺穩定幣。據悉,Lollipopswap已于9月8號9點正式開放新的流動性挖礦池,包括DAI-ETH、UMA-ETH、COMP-ETH、LEND-ETH、YFI-ETH、SUSHI-ETH、LINK-ETH和BAND-ETH。[2020/9/10]

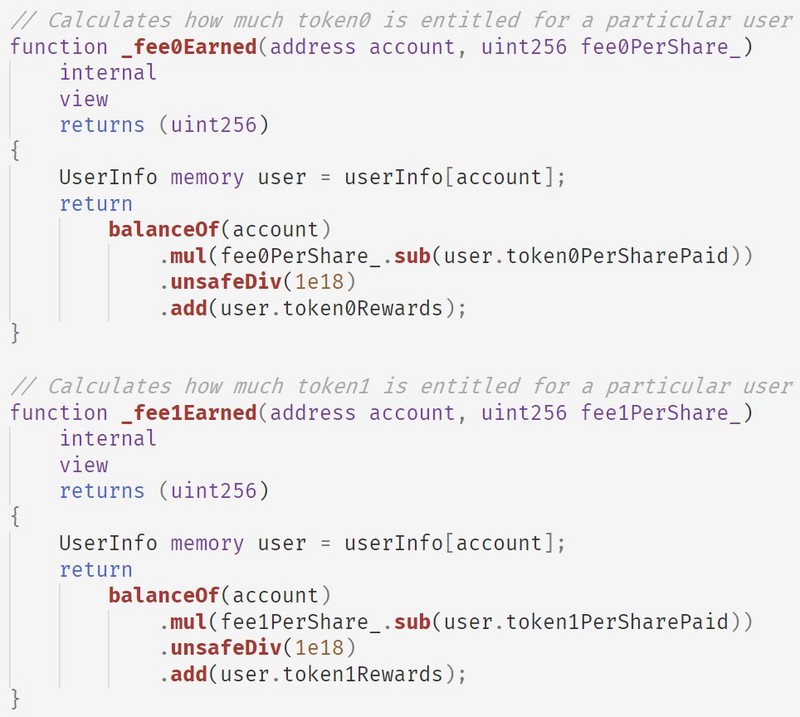

以上是fee0Earned 和fee1Earned 函數的實現,兩個函數實現相同,都實現了這樣一個公式(以_fee0Earned 為例):

user.token0Rewards += PLP.balanceOf(account) * (fee0PerShare - user.token0PerSharePaid) / 1e18

也就是說,該函數會在原有的 user.token0Rewards 基礎上,根據用戶擁有的 PLP Token 數量計算應給用戶發放的 Fee 的份額。

Bithumb暫停Popchain上線 二者被質疑存在關聯:今日下午,Bithumb發布公告延遲Pop Chain的上線時間,給出理由為“有很多未經證實的虛假事實傳播到市場”。據外媒CCN報道,Popchain與Bithumb可能存在一定關聯。Popchain源代碼的前三名貢獻者是Kwuaint Li,Lialvin和Su Mingrui,同時也是Bithumb Cash的三個主要開發人員。今年4月,Bithumb表示可能會重新考慮其ICO計劃,而現在,整個項目都停止。投資者稱Bithumb暫停其ICO計劃,來推進Popchain。在Popchain剛推出時,Bithumb團隊稱將利用The E&M’s Popcorn TV 和Celeb TV,將Popchain發展成一個成功的基于區塊鏈的內容服務平臺。投資者因這兩個平臺擁有龐大受眾群體而投資Popchain。同時,Popchain的91%供應儲存在兩個錢包中,投資者對可能存在的龐氏騙局表示擔憂。[2018/5/16]

但我們注意到這個函數是增量的,也就是說即使用戶并沒有持有 PLP Token (PLP.balanceOf(account) 為 0),該函數仍會返回保存在 user.token0Rewards 中記賬的存款獎勵。

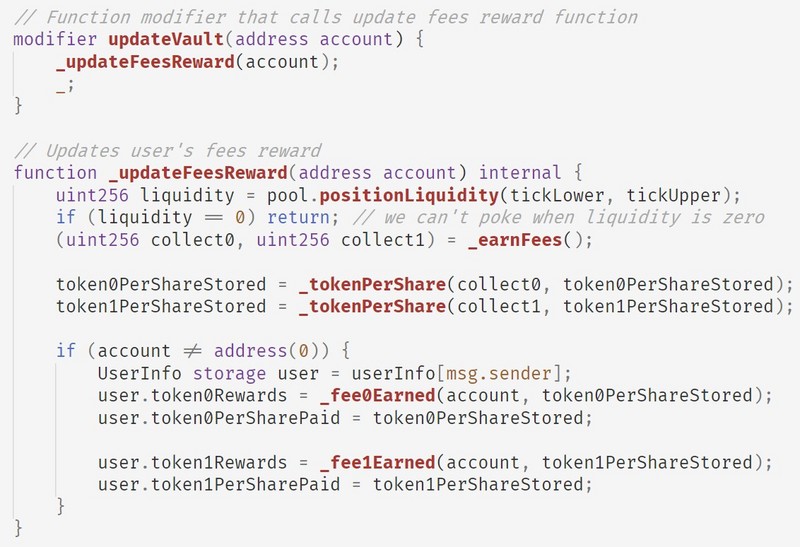

因此對于整個合約,我們發現兩個重要的邏輯缺陷:

用戶的存款獎勵是記錄在 user.token0Rewards 和 user.token1Rewards 中的,并不與任何 PLP Token 或其他東西有任何形式的綁定。

用于取回存款收益的 collectFees 函數僅僅依賴于記賬的 user.token0Rewards 和 user.token1Rewards 狀態,即使用戶并未持有 PLP Token,仍可以取出對應的存款獎勵。

我們假想一個攻擊流程:

攻擊者向機槍池中存入一定的流動性,獲得一部分 PLP Token。

攻擊者調用 collectFees(0, 0),后者會更新攻擊者的存款獎勵,即狀態變量 user.token0Rewards 的值,但并沒有真正取回存款獎勵。

攻擊者將 PLP Token 轉給自己控制的其他合約,再調用 collectFees(0, 0) 更新狀態變量 user.token0Rewards。也就是說通過不斷地流轉 PLP Token 并調用 collectFees(0, 0),攻擊者復制了這些 PLP Token 對應的存款獎勵。

最后,攻擊者從以上各個地址調用 collectFees 函數,取回真正的獎勵。此時雖然這些賬戶中并沒有 PLP Token,但由于記賬在 user.token0Rewards 沒有更新,攻擊者因此得以取出多份獎勵。

用現實生活中的例子來描述這個攻擊,相當于我向銀行存錢,銀行給了我一張存款憑證,但這張憑證沒有防偽措施也沒有和我綁定,我把憑證復印了幾份發給不同的人,他們每個人都憑借這個憑證向銀行取回了利息。

通過以上的代碼分析,我們發現了 Popsicle Finance 在機槍池實現上的漏洞。下面我們對攻擊交易進行深入分析,看攻擊者是怎樣利用這個漏洞的。

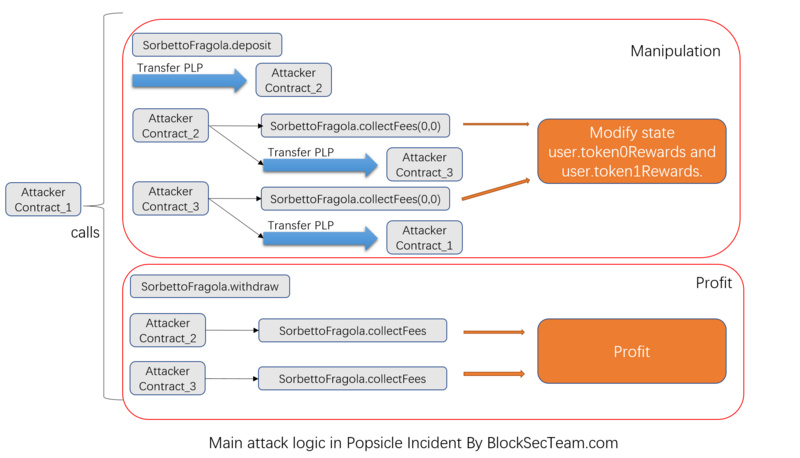

攻擊者的總體流程如下:

攻擊者創建了三個交易合約。其中一個用于發起攻擊交易,另外兩個用于接收 PLP Token 并調用 Popsicle Finance 機槍池的 collectFees 函數取回存款獎勵。

通過閃電貸從 AAVE 借出大量流動性。攻擊者選擇了 Popsicle Finance 項目下的多個機槍池,向 AAVE 借出了對應這些機槍池的六種流動性。

進行Deposit-Withdraw-CollectFees循環。攻擊者一共進行了8 次循環,分別攻擊了 Popsicle Finance 項目下的多個機槍池,取出了大量流動性。

向 AAVE 歸還閃電貸,并將獲利通過 Tornado Cash 洗錢。

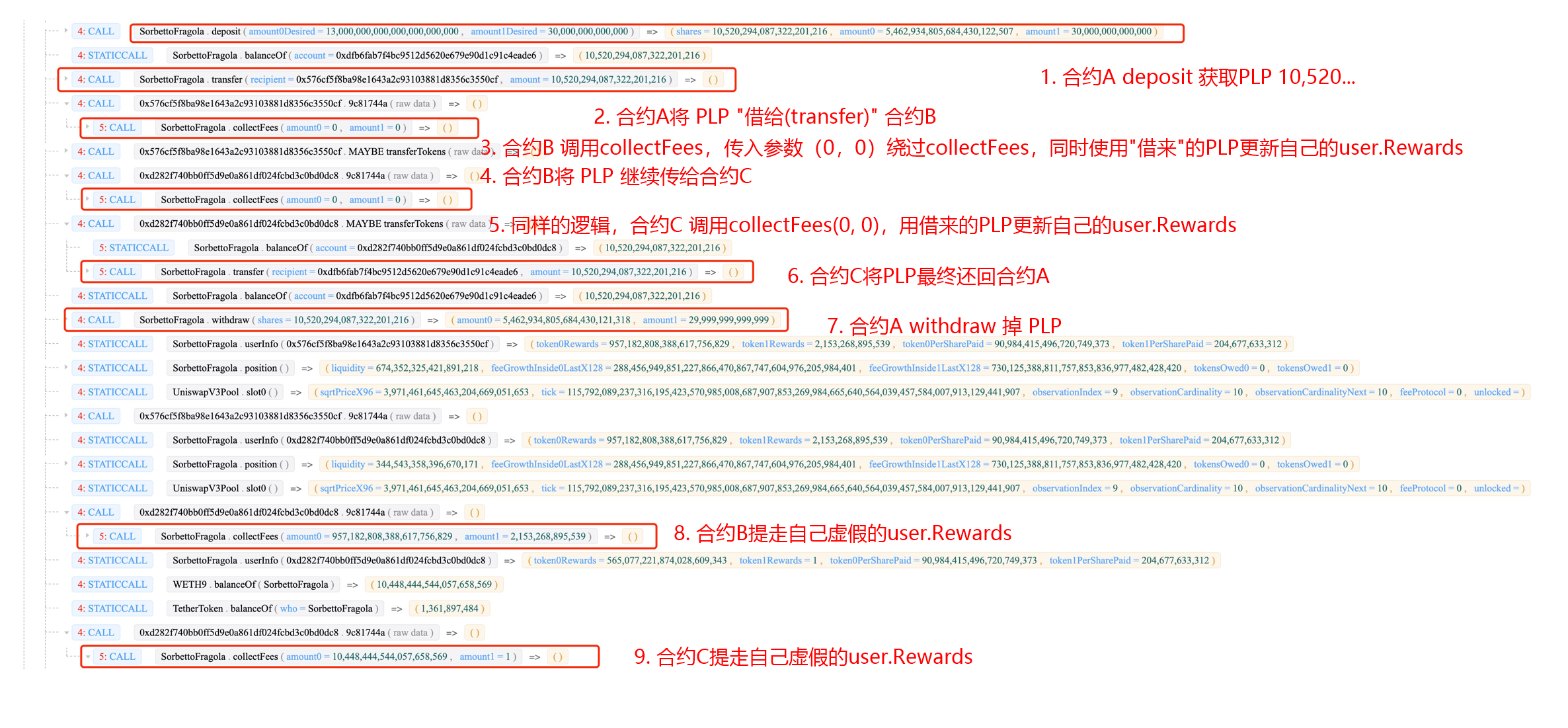

本次攻擊交易主要由數個 Deposit-Withdraw-CollectFees 循環構成,每一個循環的示意圖如上圖所示。根據我們的分析,邏輯如下:

攻擊者首先將閃電貸借來的流動性存入機槍池中,獲得一定量的 PLP Token。

攻擊者將 PLP Token 轉給攻擊合約 2。

攻擊合約 2 調用機槍池的 collectFees(0, 0) 函數,設置合約 2 對應的 user.token0Rewards 和 user.token1Rewards 狀態。

攻擊合約 2 將 PLP Token 轉給攻擊合約 3。

和攻擊合約 2 的操作類似,攻擊合約 3 調用機槍池的 collectFees(0, 0) 函數,設置合約 2 對應的 user.token0Rewards 和 user.token1Rewards 狀態。

攻擊合約 2 將 PLP Token 轉回攻擊合約,后者調用機槍池的 withdraw 函數 Burn 掉 PLP Token,取回流動性。

攻擊合約 2 和攻擊合約 3 調用 collectFees 函數,用虛假的 tokenRewards 狀態取回了存款獎勵。

根據我們的以太坊交易追蹤可視化系統(https://tx.blocksecteam.com/)給出的交易調用圖如下,其中部分重要交易用紅字進行標注:

本次攻擊一共獲利:2.56k WETH,96.2 WBTC,160k DAI,5.39m USDC,4.98m USDT,10.5k UNI,獲利共計超過 20,000,000 美元。

在此次攻擊之后攻擊者通過首先通過 Uniswap 和 WETH 將攻擊獲得的其他 token 全部換成 ETH,然后通過多次使用 Tornado.Cash 將 ETH 洗白。

Tags:KENTOKETOKENTOKGro DAO TokenlivetelecasttokenQ8E 20 TokenTOKC價格

2021年8月3日,民生銀行信息科技部相關負責人對外表示,目前,民生銀行已打造了“區塊鏈開放服務平臺”“區塊鏈貿易金融平臺”“區塊鏈電子存證服務平臺”三大平臺.

1900/1/1 0:00:007月16日,中國人民銀行發布了《中國數字人民幣的研發進展白皮書》(以下簡稱“白皮書”),以闡明人民銀行在數字人民幣研發上的基本立場.

1900/1/1 0:00:00上圖為今年 6 月與會者參加在邁阿密舉辦的“2021年比特幣大會”,該會議吸引了大約 50,000 人參加.

1900/1/1 0:00:001.金色觀察|PoW共識該如何進化?比特幣是加密貨幣網絡中第一個成熟的代表產品,也是因為比特幣網絡的出現,才后繼發展出以太坊等世界計算機雛形.

1900/1/1 0:00:00區塊鏈與其它技術進行融合,以打造完整的解決方案,已成為行業共識。其中,物聯網可以大規模低成本地采集數據,而區塊鏈可以大規模低成本地信任數據,因此區塊鏈與物聯網的融合被認為具有較大的想象空間.

1900/1/1 0:00:00用戶在以太坊區塊鏈中發現的主要用例之一就是無需中介即可在加密資產之間進行兌換的能力。 去中心化交易所或 DEX 是用于此活動的平臺.

1900/1/1 0:00:00