BTC/HKD-3.52%

BTC/HKD-3.52% ETH/HKD-4.22%

ETH/HKD-4.22% LTC/HKD-2.22%

LTC/HKD-2.22% ADA/HKD-5.58%

ADA/HKD-5.58% SOL/HKD-8.99%

SOL/HKD-8.99% XRP/HKD-5.62%

XRP/HKD-5.62%簡介

近期丟幣盜幣事件頻發,各種盜幣手法層出不窮,無所不用其極,不得不說這些攻擊者手段高明,零時科技安全團隊收到大量客戶的求助,稱其錢包資產被盜,這無疑給幣圈的朋友敲響了警鐘。

為了大家能清晰了解最近盜幣事件,并且加強防范,本篇總結了近期零時科技安全團隊收到協助的盜幣事件類型,大致可分為如下四類:

”偽裝客服騙取私鑰“

”掃描二維碼盜幣事件“

”獲取空投盜幣事件“

”交易所客服詐騙盜幣事件“

這里簡單介紹一下以上四類盜幣流程:

1. 攻擊者偽裝為客戶潛伏在社群中

2. 當有用戶出現轉賬或者提取收益求助時,攻擊者及時聯系用戶協助其處理

3. 通過耐心的解答,發送偽裝成去中心化網橋的工單系統,讓用戶輸入助記詞解決其交易異常

4. 攻擊者拿到私鑰后盜取資產,拉黑用戶

1. 攻擊者將預先準備好的惡意二維碼發送給用戶;

2. 攻擊者誘導用戶使用錢包掃描二維碼進行轉賬;

3. 用戶輸入指定金額后確認轉賬交易(實際運行的是用戶approve授權給攻擊者USDT的過程);

4. 隨后用戶錢包大量USDT丟失(攻擊者調用TransferFrom轉走用戶USDT)。

豐田通過贊助Astar Network的黑客馬拉松試驗區塊鏈用例:金色財經報道,汽車巨頭豐田公司正在深入研究區塊鏈技術的使用案例,贊助Astar Network的Web3黑客馬拉松,這有可能為豐田的員工提供管理工具。開發人員將在Astar網絡上建立一個公司內部的DAO支持工具,這將使豐田的商業決策和團隊管理更加高效。[2023/2/1 11:40:04]

1. 攻擊者偽造成交易平臺或者DeFi項目;

2. 攻擊者通過媒體社群發起可明顯薅羊毛的空投活動;

3. 攻擊者誘導用戶使用錢包掃描二維碼領取空投;

4. 用戶掃碼后點擊領取空投(其實也是用戶approve授權給攻擊者USDT的過程);

5. 隨后受害者賬戶大量USDT被轉走(攻擊者調用TransferFrom轉走用戶USDT)

1. 攻擊者偽造成幣安,火幣等交易所客服;

2. 攻擊者告知用戶賬戶異常并觸發了風控,使用資金需要解除異常狀態;

3. 攻擊者客服誘導用戶將資金轉至安全賬戶(其實是黑客賬戶),并對受害者賬戶進行升級;

4. 用戶將資金轉移至安全賬戶后,攻擊者隨即將用戶拉黑。

以上盜幣事件中,二維碼盜幣是目前發生頻率較高,客戶反饋最多的盜幣事件類型,所以本篇將對掃碼盜幣事件進行詳細分析及復現,讓讀者更清晰了解攻擊者盜幣過程,防止資金被盜。

美國政府表示朝鮮支持的黑客組織以加密和區塊鏈公司為攻擊目標:金色財經報道,美國聯邦調查局 (FBI)、網絡安全和基礎設施安全局 (CISA) 和財政部 (Treasury) 周一發布了一份聯合網絡安全咨詢 (CSA),以強調至少自 2020 年以來朝鮮支持的高級持續威脅 (APT) 組織使用的與加密貨幣盜竊相關的網絡威脅和策略,涉及的組織為 Lazarus Group、APT38、BlueNoroff 和 Stardust Chollima。

美國政府表示,它已經觀察到朝鮮網絡攻擊者針對廣泛的加密和區塊鏈公司,包括“加密貨幣交易所、去中心化金融 (DeFi) 協議、玩賺加密視頻游戲、加密貨幣貿易公司、風險投資基金,以及持有大量加密貨幣或有價值的非同質代幣(NFT)的個人”。該公告向區塊鏈技術和加密貨幣行業的利益相關者提供有關策略、技術和程序 (TTP) 和妥協指標 (IOC) 的信息,以幫助他們識別和減輕針對加密貨幣的網絡威脅。[2022/4/19 14:32:28]

掃描盜幣過程分析

二維碼盜幣事件復盤我們從攻擊者角度出發,完整復盤二維碼盜幣過程。

測試使用的攻擊地址為:

?TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL

測試使用的攻擊者歸集資產地址為:

TKjxdVUpyqwmqMGUh9kyRg196f1zesb3m9

馬來西亞加密黑客組織兩名成員被捕:9月16日,美國司法部、美國國土安全部和美國財政部外國資產控制辦公室宣布,已對兩名使用復雜的網絡釣魚活動從三個不同的加密貨幣交易所的客戶那里竊取至少1680萬美元的俄羅斯國民實施制裁。同一天,美國司法部宣布,兩名黑客在馬來西亞被捕,他們與針對全球100多家公司、大學、政府和非營利組織的電腦黑客活動有關。該組織侵入計算機基礎設施,竊取源代碼和其他專有商業信息、客戶賬戶數據,并啟動勒索軟件和加密計劃。兩人都面臨最高77年監禁的指控。(cointelegraph)[2020/9/17]

測試使用的合約為TRON鏈上USDT合約:

TR7NHqjeKQxGTCi8q8ZY4pL8otSzgjLj6t

測試使用的受害者地址為:

THcDZSMmGdecaB2uAygPvHM7uzdE2Z4U9p

第一步:攻擊者制作掃碼盜幣二維碼

該步主要為攻擊者將代幣授權寫入二維碼,也是攻擊成功最重要的基礎功能,此步驟中,攻擊者需要創建自己的錢包地址,調用USDT合約API及approve()接口。

二維碼需要實現的功能:

// 調用TRON鏈上USDT合約,并調用合約的approve方法,給攻擊者地址授權9000000000枚USDT.

動態 | 黑客冒充加密貨幣聊天小組成員,竊取用戶密碼:據英國SC媒體報道稱,安全研究人員發現了MacOS惡意軟件攻擊,目標是談論加密貨幣的Slack和Discord用戶。這些攻擊通過模仿加密貨幣相關聊天工具中的管理員或“關鍵人物”,然后分享給用戶下載并執行惡意二進制文件的“小片段”。英國SC媒體公司指出,這些惡意軟件可以竊取用戶的密碼。[2018/7/3]

USDTToken.approve(TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL, 9000000000)

之后將該功能在Web端進行實現,最終得到的盜幣二維碼如下:

第二步:攻擊者制作后臺提款功能

該步為攻擊者誘導用戶授權資金后的轉賬操作,此步驟中,攻擊者需要調用USDT合約API及transferfrom()接口。

后端提幣需要實現的功能如下:

// 調用TRON鏈上USDT合約,并調用合約的transferFrom方法,給攻擊者地址轉賬大于0,并且小于9000000000枚USDT.

USDTToken.transferFrom(TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL, TKjxdVUpyqwmqMGUh9kyRg196f1zesb3m9, 0<value<9000000000)

黑客攻擊受害者向法院申請要求BitGrail破產:據cointelegraph消息,代表BitGrail黑客攻擊受害者的意大利律師事務所BonelliErede已經向意大利法院提交了一份請愿書,要求其根據意大利破產法第6條宣布BitGrail破產。根據“BitGrail受害者小組”在Medium發布文章顯示,BonelliErede律師事務所代表BitGrail的債權人Espen Enger提交了破產申請,據稱該申請人已與3000多名索賠人達成了聯系。據報道,大多數受害者告表示“寧愿立即對BitGrail的資產進行破產核算”,因為擔心他們的資產會進一步耗盡。[2018/4/29]

第三步:攻擊者給受害者用戶發送盜幣二維碼,并誘導用戶給該二維碼轉賬

該步為攻擊者成功最重要的一步,如果受害者掃描了盜幣二維碼并將進行了轉賬,則表示轉賬成功;反之受害者未掃描二維碼或者轉賬,則攻擊失敗。

所以這里攻擊者可能會采用多種方式誘導受害者進行掃碼轉賬,常見的誘導方式如下:

攻擊者在交易所進行交易時,將盜幣二維碼發送給用戶,防范不高的用戶就會進行轉賬;

惡意空投,偽造成可以獲取空投的二維碼,誘導用戶進行轉賬;

熟人作案,直接將二維碼發送給好友,在毫無防備的情況基本都會轉賬;

第四步:受害者用戶掃描二維碼進行轉賬

該步為受害者用戶進行的操作,在攻擊者誘導用戶同意掃碼二維碼轉賬后,會收到如下二維碼:

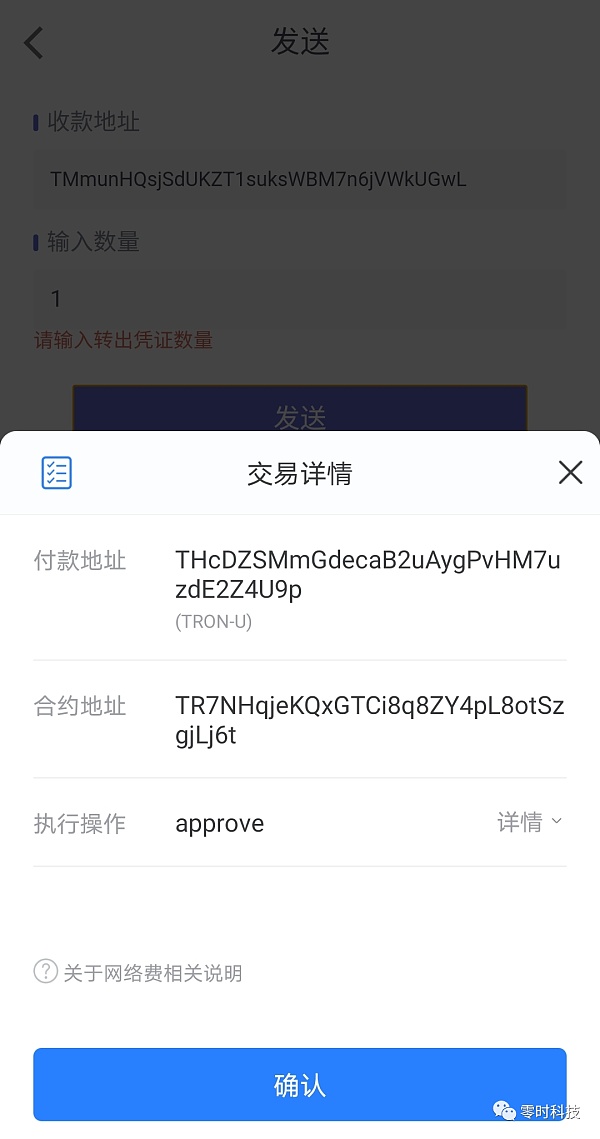

用戶使用TokenPocket錢包進行掃碼,會得到如下頁面:

這里用戶的初衷是給二維碼進行轉賬,但這里的需要注意的細節是,當用戶輸入轉賬數目進行發送時,這里執行的操作其實并不是轉賬transfer,而是授權approve,如下頁面:

我們可以在頁面端更清楚看到此步執行的交易詳情,如下圖:

這里可清楚看到,掃碼點擊發送交易后,這里請求方法為approve,授權的地址為TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL,授權的金額為9000000000,確定該筆交易后,攻擊者地址就可轉走用戶錢包中9000000000額度的USDT,當然前提是用戶錢包有這么多資金,只有用戶錢包有不超過9000000000枚USDT,均可以轉出。鏈上的這筆授權交易可查詢到:

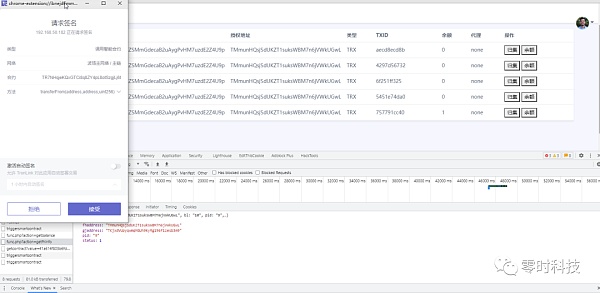

第五步:攻擊者通過后臺提取受害者用戶資金

該步為攻擊者的最后一步,也就是將用戶授予的USDT取出,如下圖:

用戶掃碼進行轉賬后(實際是授權),攻擊者后臺會顯示用戶目前錢包授權的USDT數目,這里可以看到用戶錢包USDT余額為1枚,此時攻擊者進行歸集,也就是調用transferFrom將資金轉入自己的錢包,如下圖,進行3U和1U的兩筆測試,最終歸集回來會被平臺扣掉10%手續費:

至此,攻擊完成,攻擊者盜走受害者錢包中的其余USDT。這里只是對一個用戶進行測試,攻擊者實際詐騙金額遠遠比這個多。整個盜幣事件能成功的原因只是因為二維碼中的approve授權,而用戶如果轉賬時細心查看交易詳情,可能會及時發現此筆交易的貓膩,從而保護自己的資金安全。

通過調查,我們了解到,目前這種掃描二維碼進行盜幣的方法已經被規模化,不僅支持TRON鏈還支持ETH鏈,形成一個小型產業鏈:

技術專門負責開發程序并搭建自動化平臺,此平臺可自動生成釣魚二維碼,生成代理賬戶,管理員自動歸集受害者錢包資產;

代理專門負責推廣平臺生成的釣魚二維碼,然后讓更多人來掃描授權,成功后可獲得分紅;

管理員坐收漁利,將成功授權的錢包資產轉走,并分紅給代理(上面說的平臺扣掉10%手續費就是給代理分紅了);

管理員將盜走的資產轉移到其他交易平臺進行資產兌換洗白。

代碼分析

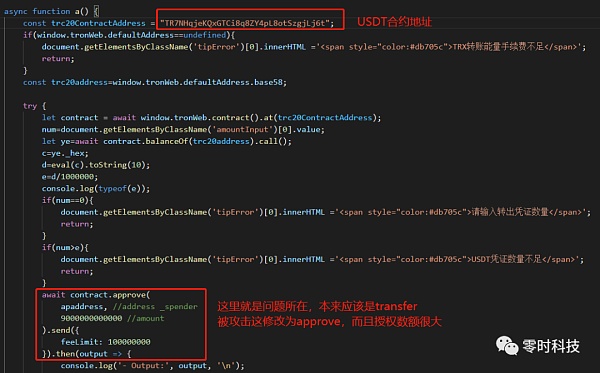

這里我們從代碼層面分析一下原理,其實很簡單:

首先用戶收到一個轉賬二維碼,掃描之后會到這個頁面:

在這個頁面中,輸入轉賬金額,當點擊這個發生按鈕時,會觸發一個js操作,如下:

這個js中就明顯發現,這里不是transfer而是一個approve操作。

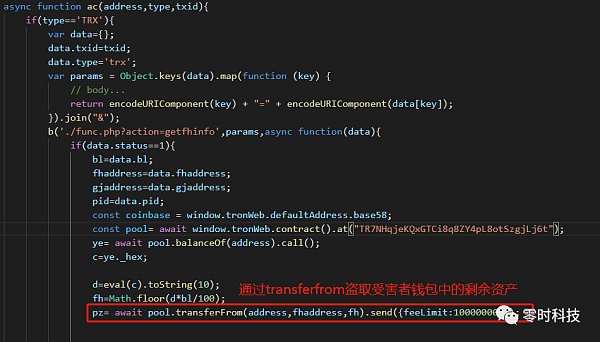

當授權成功后,這個平臺后臺可自動進行歸集,也就是轉賬受害者錢包中的錢,通過transferfrom方法。

所以,整個過程,全自動化完成。

上面所有的過程都是針對USDT的盜幣過程分析,其實攻擊者可以針對任何合約Token進行攻擊,只需要修改合約Token的地址以及abi即可。

為了廣大幣圈用戶能切實保護好資金的資產,對于以上盜幣事件,零時科技安全團隊給出以下建議:

安全建議

不給不信任的二維碼掃描轉賬;

給他人轉賬時需注意轉賬操作是否為預期操作;

不要給未經審計的項目輕易授權錢包;

陌生電話要警惕,在不確定身份的前提下及時掛斷;

不要將私鑰導入未知的第三方網站;

領取空投需確認項目真實性。

2021年7月16日,美國第二大銀行美國銀行(Bank of America)批準為一些客戶交易比特幣期貨.

1900/1/1 0:00:001.未來貨幣的終極形式:人的價值+區塊鏈超級賬戶這是一個百年未有之大變局,也是一個充滿機遇的時代。變什么?機遇是什么?為什么說我們正在經歷通往元宇宙時代的第一站:互聯網變革.

1900/1/1 0:00:00隨著Axie Infinity的成功,人們看到了加密游戲的可能性。在上個周期,加密貓游戲成功地將以太坊變得擁堵不堪,但加速了以太坊可擴展方案的探索,也推動了其他不同鏈的誕生.

1900/1/1 0:00:00據中國人民銀行官網消息,7月30日,人民銀行召開了2021年下半年工作會議,傳達學習黨中央、國務院關于當前經濟形勢的總體判斷及做好下半年經濟工作的重要部署,總結上半年人民銀行系統各項工作.

1900/1/1 0:00:00金色財經 區塊鏈7月27日訊? ?近期,比特幣(BTC)多頭看似又回歸了,本周早些時候一度反彈至4萬美元區間,但很快又出現下挫.

1900/1/1 0:00:008月5日14:00,算力方舟創始人兼CEO邱道長做客金色微訪談第32期直播間,本次直播由金色財經海帶主持,主題為“分布式存儲大潮下,巨頭紛紛進場”.

1900/1/1 0:00:00