BTC/HKD-1.12%

BTC/HKD-1.12% ETH/HKD-1.18%

ETH/HKD-1.18% LTC/HKD-0.23%

LTC/HKD-0.23% ADA/HKD+0%

ADA/HKD+0% SOL/HKD-0.97%

SOL/HKD-0.97% XRP/HKD-1.49%

XRP/HKD-1.49%DNSHijacking(劫持)大家應該都耳濡目染了,歷史上MyEtherWallet、PancakeSwap、SpiritSwap、KLAYswap、ConvexFinance等等以及今天的CurveFinance,十來個知名加密貨幣項目都遭遇過。但很多人可能不一定知道其劫持的根本原因,更重要的是如何防御,我這里做個簡單分享。DNS可以讓我們訪問目標域名時找到對應的IP:Domain->IP_REAL如果這種指向關系被攻擊者替換了:Domain->IP_BAD(攻擊者控制)那這個IP_BAD所在服務器響應的內容,攻擊者就可以任意偽造了。最終對于用戶來說,在瀏覽器里目標域名下的任何內容都可能有問題。DNS劫持其實分為好幾種可能性,比如常見的有兩大類:域名控制臺被黑,攻擊者可以任意修改其中的DNSA記錄(把IP指向攻擊者控制的IP_BAD),或者直接修改Nameservers為攻擊者控制的DNS服務器;在網絡上做粗暴的中間人劫持,強制把目標域名指向IP_BAD。第1點的劫持可以做到靜默劫持,也就是用戶瀏覽器那端不會有任何安全提示,因為此時HTTPS證書,攻擊者是可以簽發另一個合法的。第2點的劫持,在域名采用HTTPS的情況下就沒法靜默劫持了,會出現HTTPS證書錯誤提示,但用戶可以強制繼續訪問,除非目標域名配置了HSTS安全機制。重點強調下:如果現在有Crypto/Web3項目的域名沒有強制HTTPS(意思是還存在HTTP可以訪問的情況),及HTTPS沒有強制開啟HSTS(HTTPStrictTransportSecurity),那么對于第2點這種劫持場景是有很大風險的。大家擦亮眼睛,一定要警惕。對于項目方來說,除了對自己的域名HTTPS+HSTS配置完備之外,可以常規做如下安全檢查:檢查域名相關DNS記錄(A及NS)是否正常;檢查域名在瀏覽器里的證書顯示是否是自己配置的;檢查域名管理的相關平臺是否開啟了雙因素認證;檢查Web服務請求日志及相關日志是否正常。對于用戶來說,防御要點好幾條,我一一講解下。對于關鍵域名,堅決不以HTTP形式訪問,比如:http://examplecom而應該始終HTTPS形式:https://examplecom如果HTTPS形式,瀏覽器有HTTPS證書報錯,那么堅決不繼續。這一點可以對抗非靜默的DNS劫持攻擊。對于靜默劫持的情況,不管是DNS劫持、還是項目方服務器被黑、內部作惡、項目前端代碼被供應鏈攻擊投等,其實站在用戶角度來看,最終的體現都一樣。瀏覽器側不會有任何異常,直到有用戶的資產被盜才可能發現。那么這種情況下用戶如何防御呢?用戶除了保持每一步操作的警惕外。我推薦一個在Web2時代就非常知名的瀏覽器安全擴展:@noscript(推特雖然很久很久沒更新,不過驚喜發現官網更新了,擴展也更新了),是@ma1的作品。NoScript默認攔截植入的JavaScript文件。

慢霧:Platypus再次遭遇攻擊,套利者獲取約5萬美元收益:7月12日消息,SlowMist發推稱,穩定幣項目Platypus似乎再次收到攻擊。由于在通過CoverageRatio進行代幣交換時沒有考慮兩個池之間的價格差異,導致用戶可以通過存入USDC然后提取更多USDT來套利,套利者通過這種方式套利了大約50,000美元USDC。[2023/7/12 10:50:27]

慢霧:已凍結部分BitKeep黑客轉移資金:12月26日消息,慢霧安全團隊在社交媒體上發文表示,正在對 BitKeep 錢包進行深入調查,并已凍結部分黑客轉移資金。[2022/12/26 22:08:58]

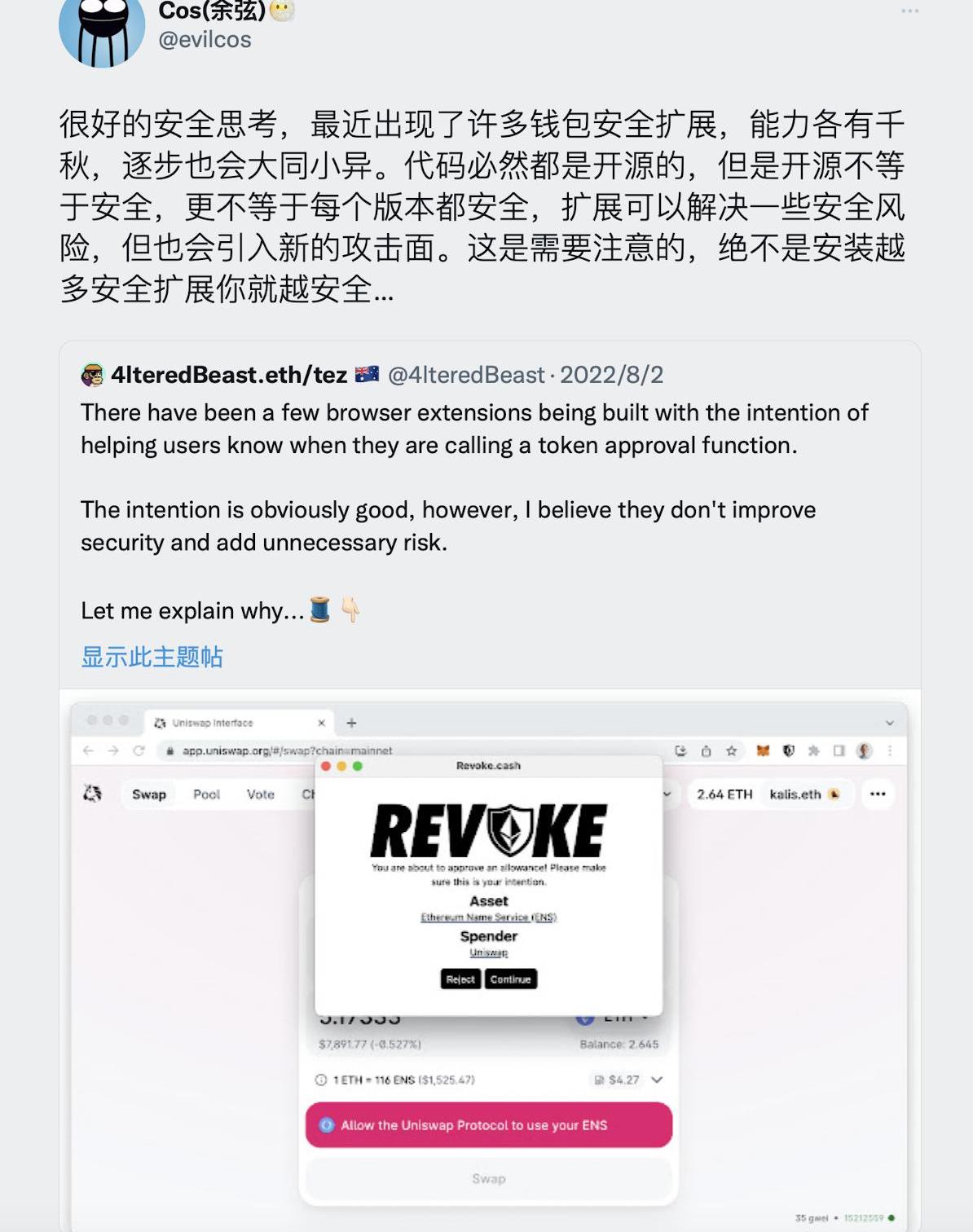

但是NoScript有一點的上手習慣門檻,有時候可能會很煩,我的建議是對于重要的域名訪問可以在安裝了NoScript的瀏覽器(比如Firefox)上進行,其他的盡管在另一個瀏覽器(如Chrome)上進行。隔離操作是一個很好的安全習慣。許多你可能覺得繁瑣的,駕馭后、習慣后,那么一切都還好。但是這并不能做到完美防御,比如這次@CurveFinance的攻擊,攻擊者更改了其DNSA記錄,指向一個IP_BAD,然后污染了前端頁面的:https://curvefi/js/app.ca2e5d81.js植入了盜幣有關的惡意代碼。如果我們之前NoScript信任了Curve,那么這次也可能中招。可能有人會說了要不要多安裝一些瀏覽器安全擴展,我的看法之前已經提過:

慢霧:Harmony Horizon bridge遭攻擊簡析:據慢霧安全團隊消息,Harmony Horizon bridge 遭到黑客攻擊。經慢霧 MistTrack 分析,攻擊者(0x0d0...D00)獲利超 1 億美元,包括 11 種 ERC20 代幣、13,100 ETH、5,000 BNB 以及 640,000 BUSD,在以太坊鏈攻擊者將大部分代幣轉移到兩個新錢包地址,并將代幣兌換為 ETH,接著將 ETH 均轉回初始地址(0x0d0...D00),目前地址(0x0d0...D00)約 85,837 ETH 暫無轉移,同時,攻擊者在 BNB 鏈暫無資金轉移操作。慢霧 MistTrack 將持續監控被盜資金的轉移。[2022/6/24 1:28:30]

動態 | 慢霧提醒:檢測到 Upbit 交易所頻繁出現代幣轉賬情況:據慢霧情報消息,今日下午 12 點 06 分,巨鯨警報檢測到 Upbit 交易所頻繁出現代幣轉賬情況,其中包含:342,000 個 ETH 從 Upbit 錢包轉至未知錢包地址,11 億個TRX、 863 萬個 EOS、872 萬個 XLM 等加密貨幣從 Upbit 錢包轉至其他錢包地址,總計價值超 1 億美元!

隨后 Upbit 發出服務器檢查公告。

慢霧提醒廣大交易所、錢包以及個人注意資產安全、市場波動,注意避險![2019/11/27]

這個話題我暫時先介紹到這,目的是盡可能把其中要點進行安全科普。至于其他一些姿勢,后面有機會我再展開。原地址

介紹 在過去的兩年里,我們見證了去中心化社區建設的力量迅速崛起。在加密原生、所有權優先的時代,用戶選擇將時間花在數字化的地方,這些地方不僅提供更好的用戶體驗,還提供更多的自主權和影響力、更多的經.

1900/1/1 0:00:00我研究了所有與以太坊第二層解決方案相關的項目,包括廣義的L2和特定應用的L2,并從這些偉大的項目中選出了我心目中的前五名.

1900/1/1 0:00:00近期SolanaTVL數據“偽造”事件引發關注。Coindesk發布的《曾“偽造”Solana七成TVL的“多重人格者”,正望向Aptos》文章揭示,Solana生態的開發者兄弟Ian和Dyla.

1900/1/1 0:00:00背景 2022年8月8日,美國財政部的海外資產控制辦公室簡稱OFAC,的官網顯示,將部分與TornadoCash協議或與之相關的以太坊地址進行交互的地址.

1900/1/1 0:00:00Odaily星球日報譯者|Moni 盡管最近加密貨幣市場陷入困境,但NFT仍然是個熱門話題,并成功打通了現實世界和加密世界.

1900/1/1 0:00:00奈飛Netflix是市值達800億美金的視頻類娛樂服務公司,在190多個國家/地區擁有2.22億付費會員如此巨頭又怎會放過web3的風口呢?因此在近期X2earn的火熱下.

1900/1/1 0:00:00