BTC/HKD-0.62%

BTC/HKD-0.62% ETH/HKD-2.93%

ETH/HKD-2.93% LTC/HKD-3.75%

LTC/HKD-3.75% ADA/HKD-1.95%

ADA/HKD-1.95% SOL/HKD-2.75%

SOL/HKD-2.75% XRP/HKD-2.23%

XRP/HKD-2.23%在2021年的基礎上,2022年的攻擊賽道又出現了一位“強力選手”。跨鏈橋作為新的攻擊載體,安全性方面的發展尚未成熟。因此,跨鏈橋也是所有項目以及開發人員應該提高警惕的領域之一。2022年的春節假期尚未結束時,跨鏈橋即發生了兩起重大攻擊,算上春節前的另一起同類事件,短短10天內的三起攻擊事件使得黑客在跨鏈橋方面取得了“傲人”成績。

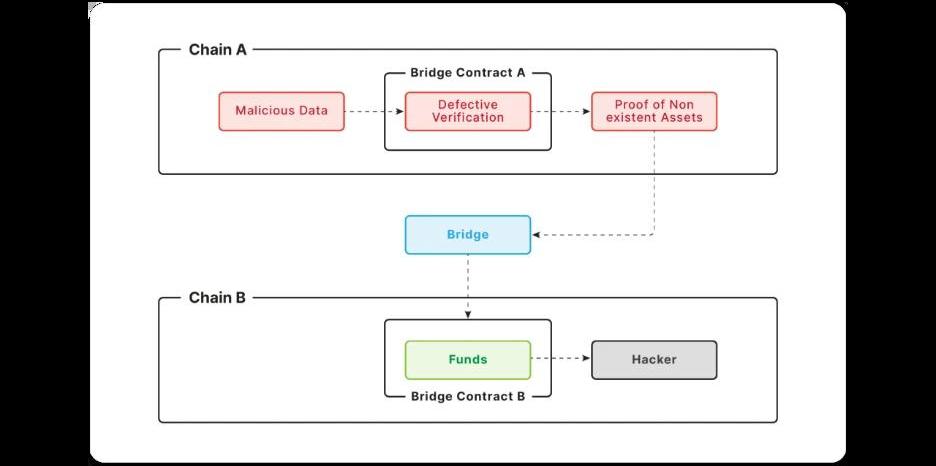

在對這幾起事件進行了解之前,我們需要先知道什么是跨鏈橋以及它的原理。用一個相對簡單的描述:bridge可將資產從一個區塊鏈轉移到另一個區塊鏈。跨鏈交易

跨鏈交易的步驟如下:1.用戶將代幣“存入”一條鏈上的“bridge合約”,并生成一個證明,指定所需的跨鏈信息。2.bridge合約驗證該證明,隨后在目標鏈上用戶可以從bridge合約中"提取"代幣。在最近的三起事件中,攻擊者注入欺騙性數據,繞過驗證,將目標鏈上的相應代幣提取到指定地址。

FARE Protocol宣布完成620萬美元融資:金色財經報道,FARE Protocol 宣布完成 620 萬美元融資,Goat Capital 和 C Squared Ventures 領投。6th Man Ventures、Republic Crypto、Arrington Capital、Eniac Ventures、Spark Digital Capital、Morningstar Ventures、Quantstamp 和 DWeb3 等參投。[2023/5/1 14:37:25]

Bridges上的常見攻擊媒介QubitBridge漏洞事件

WazirX:操作將照常進行,加密貨幣和INR提款正在正常處理:8月7日消息,印度交易所WazirX發推表示,鑒于最近有關WazirX的消息向用戶保證,操作將照常進行,加密貨幣和INR提款正在正常處理。[2022/8/8 12:08:39]

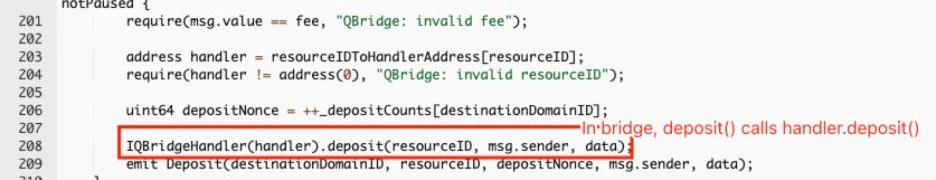

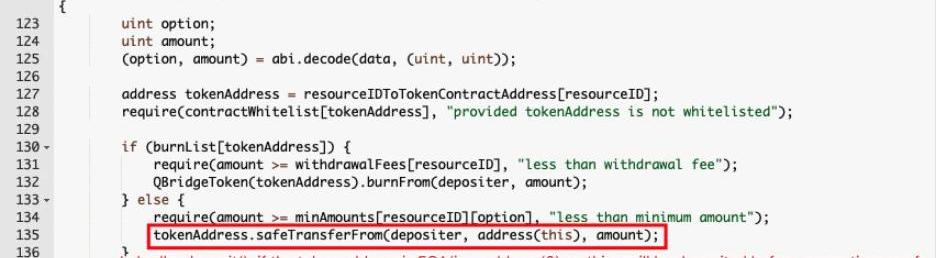

攻擊者偽造數據繞過bridge合約的數據真實性檢查,在沒有提供任何加密貨幣的情況下使bridge合約產生了攻擊者已存款的虛假時間證明。其根本原因在于ETH和ERC-20的存款共享相同的事件證明。這允許攻擊者調用該函數利用不存在的ERC20存款事實生成虛假的ETH存款事件證明,并以此在另一條鏈上提取ETH。在這種情況下合約中的漏洞被觸發——當代幣地址是EOA時,“safeTransferFrom”函數不會回退。因此,攻擊者在沒有向合約發送任何代幣的情況下獲取了證明。

數據:2464枚BTC從Coinbase在轉移至未知錢包:8月3日消息,據Whale Alert數據顯示,2464枚BTC(價值56,641,599美元)從Coinbase在轉移至未知錢包。[2022/8/3 2:56:32]

事件詳細分析請戳:https://certik.medium.com/qubit-bridge-collapse-exploited-to-the-tune-of-80-million-a7ab9068e1a0MeterBridge漏洞事件

關于Uniswap V3新增部署至Gnosis與Moonbeam鏈相關提案已開啟投票:5月17日消息,Uniswap創始人Haydenz Adams在社交媒體發文表示,在Gnosis與Moonbeam鏈上部署Uniswap v3的提案現已開啟投票。如果在Gnosis 與Moonbeam鏈部署Uniswap v3的提案均獲通過,屆時Uniswap v3將部署在7條鏈上。[2022/5/17 3:21:38]

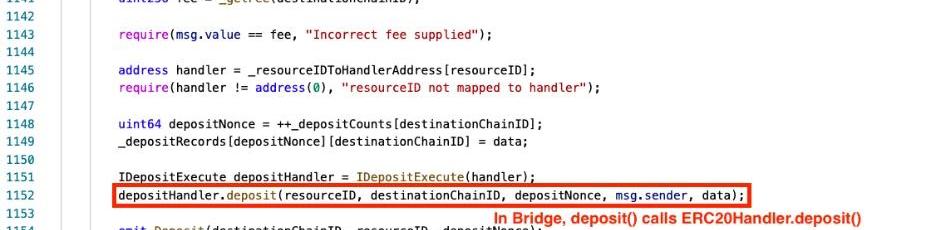

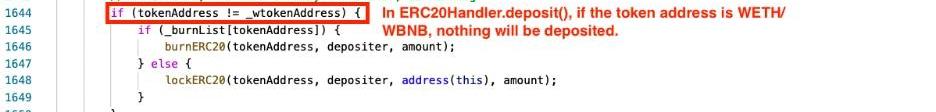

該漏洞與Qubitbridge漏洞很相似——攻擊者避過bridge合約向bridge提供不存在的代幣證明從而跳過了驗證過程,從而可以在另一個鏈上提取代幣。Bridge合約提供了兩個方法:deposit和depositETH。然而,這兩個方法產生了相同的存款事件證明,并且deposit函數并沒有阻止WETH/WBNB的存款交易,也沒有銷毀或鎖定WETH/WBNB。黑客通過使用deposit,在沒有任何真實存款的情況下使bridge合約產生了虛假的WETH/WBNB存款事件證明。

該事件分析內容詳見CertiK公眾號。Solana跨鏈橋蟲洞事件

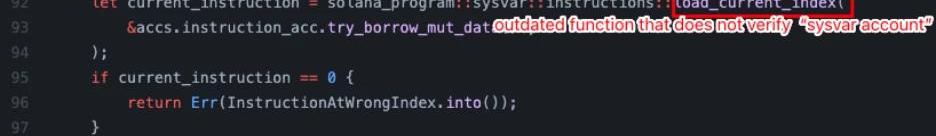

Solana蟲洞的漏洞事件中,攻擊者通過向指令注入一個惡意的“sysvaraccount”來繞過“verifysignature”,并偽造了一個鑄造Wormhole-wrappedEther的消息。這個漏洞的根本原因是在驗證簽名過程中,程序使用了一個在Solana更新至1.8.0時即被廢棄的“load_current_index”函數。該函數不會驗證輸入的“sysvaraccount”是否真的是“systemsysvar”,從而攻擊者可以趁機偽造這個關鍵帳戶。此后,攻擊者利用此偽造的賬戶生成了虛假的鑄幣信息,然后根據得到的鑄幣在目標鏈上提取了相應真實代幣。

該事件分析內容詳見CertiK公眾號。三起“炸橋案”總結

Qubit以及Meter.io的bridge代碼未能處理臨界情況,也就是說,合約的ERC20存款功能可以用來生成虛假的ETH/BNB存款事件證明,而后者成為了目標鏈上提取真實ETH/BNB的憑證。Wormholebridge則是其合約未驗證調用者注入的“sysvaraccount”,從而產生了虛假的鑄幣信息。總而言之,上述三起事件都是由于驗證過程的缺陷而造成的。如何應對該類漏洞?

在上述攻擊中,我們可以吸取到一些關鍵教訓:1.對于不同的功能,比如ERC20的存款和ETH/BNB的存款,合約應產生不同的事件證明。2.始終記得驗證用戶注入的輸入。3.密切關注近期漏洞事件,并檢查其他項目是否存在類似情況。4.需要對每個bridge的核心合約進行相應審計。除此之外,當該漏洞發生后,我們應該:1.停止中繼消息層并暫停代幣傳輸,bridge合約也應暫停所有充提幣功能。2.立即通知社區、交易所和平臺合作伙伴,監控資金流向。3.建立與權威安全專家們的溝通渠道,進行有效的討論和信息共享。4.識別、驗證和修復漏洞。及時測試以確保現有的漏洞得到解決以及未產生新的漏洞,同時對bridge合約進行升級。5.評估損失,并與社區就被利用的資產數量、可追回的資產以及補償計劃進行坦誠地溝通

Tags:DGEBRIDGEIDGBRIEdgewareHash Bridge OracleRIDGEBridge Protocol

在過去5個月的時間里,我在整個市場下跌的階段通過投資超過100個NFT項目,將手里1.3個ETH變成了100萬美元.

1900/1/1 0:00:00虛擬大遷徙 凡是看出來風暴即將來襲的人,都應該提醒別人。而我,正看到了風暴來襲。下一代或下兩代會有數量更多的人,甚至會有好幾億人沉浸在虛擬世界和在線游戲里.

1900/1/1 0:00:00作者:WalterHuang@HashGlobalTL;DRlRSS3是一個結合區塊鏈技術,衍生于RSS協議的下一代數據分發協議,具有靈活、高效、可擴展和去中心化等特點.

1900/1/1 0:00:002022年1月的Dapp行業報告顯示,盡管加密市場發生了崩盤,區塊鏈仍表現活躍。游戲和NFT系列再次在關鍵指標中發揮重要作用,而DeFi中的TVL則出現了相當大的下降.

1900/1/1 0:00:00Odaily星球日報譯者|念銀思唐 Coinbase、Robinhood和其他十幾家加密貨幣公司周三宣布了一項計劃,以遵守金融行動特別工作組最近發布的新規則.

1900/1/1 0:00:00如今,評價一個NFT項目的好壞究竟要以什么標準?路線圖嗎?如今的NFT項目路線圖都大同小異,難有創新.

1900/1/1 0:00:00