BTC/HKD-1.02%

BTC/HKD-1.02% ETH/HKD-0.77%

ETH/HKD-0.77% LTC/HKD+0.65%

LTC/HKD+0.65% ADA/HKD+0.48%

ADA/HKD+0.48% SOL/HKD-0.76%

SOL/HKD-0.76% XRP/HKD-1.27%

XRP/HKD-1.27%一、事件概覽

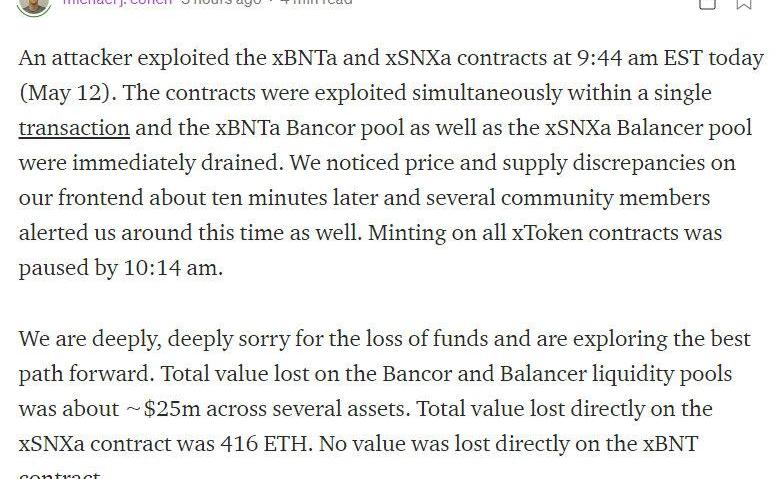

美國東部標準時間5月12日上午9:44分,鏈必安-區塊鏈安全態勢感知平臺監測顯示,DeFi質押和流動性策略平臺xToken遭到攻擊,xBNTaBancor池以及xSNXaBalancer池立即被耗盡。據統計,此次xToken被黑事件造成約2500萬美元的損失。盡管在事件后,xToken團隊第一時間發布聲明,并針對被黑原因以及后續補救措施,作出積極回應;但成都鏈安·安全團隊認為此次xToken被黑事件具備相當程度的典型性,涉及到閃電貸攻擊、價格操控等黑客常用攻擊套路,因此立即介入分析,將xToken被黑事件的攻擊流程進行梳理,希望以此為鑒,為廣大DeFi項目方敲響警鐘。

Ara項目遭到閃電貸攻擊:金色財經報道,據CertiK官方推特發布消息稱,Ara項目遭到閃電貸攻擊。攻擊者疑似獲利約12.4萬美元的BUSD。攻擊者地址:0xF84efA8a9F7E68855CF17EAaC9c2f97A9d131366。[2023/6/19 21:46:43]

二、事件分析

在本次被黑事件中,攻擊者共計在同一筆交易中利用了兩個典型攻擊套路。其一,黑客利用了閃電貸操作DEX中SNX的價格,進而影響了xSNX中的鑄幣,旨在達到套利的目的;其二,黑客利用了xBNT合約中的錯誤的權限配置,傳入預期外的路徑地址,從而達到利用空氣幣完成獲利的目的。

Roast Football(RFB)項目疑似遭到閃電貸攻擊:金色財經報道,據CertiK監測,Roast Football(RFB)項目疑似遭到閃電貸攻擊,有用戶通過在RFB和WBNB之間反復交換來操縱獎勵系統,并從中獲利約12 BNB(約3500美元)。

BSC地址:0x26f1457f067bF26881F311833391b52cA871a4b5。[2022/12/6 21:25:41]

BSC上收益聚合器Eleven Finance與Nerve相關的機槍池遭閃電貸攻擊:基于幣安智能鏈(BSC)的穩定幣交易平臺 Nerve Finance 發推表示,收益聚合器 Eleven Finance 中與 Nerve 相關的機槍池或遭閃電貸攻擊。Nerve Finance 團隊表示,Nerve Finance 資金安全。[2021/6/23 23:58:45]

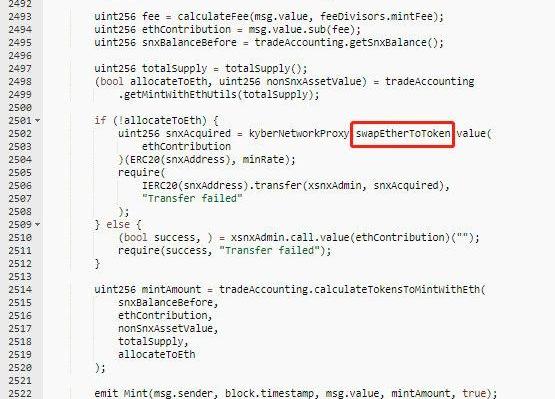

接下來,我們一起來還原一下黑客是如何利用“閃電貸攻擊+錯誤權限配置”,完成了整個攻擊流程的。準備工作1、攻擊者首先利用閃電貸借出大量資金;2、分別利用Aave的借貸功能和Sushiswap的DEX等功能,以獲取大量的SNX代幣;3、再在Uniswap大量拋售SNX,進而擾亂SNX在Uniswap的價格;攻擊開始4、使用少量的ETH獲得大量的xSNX;原理解釋:此次攻擊者利用了xSNX合約支持ETH和SNX進行兌換xSNX的機制。具體而言,當用戶傳入ETH后,合約會將用戶的ETH通過Uniswap兌換為等值的SNX之后再進行xSNX的兌換。由于攻擊者在“準備工作”中的1~3的操作,此時Uniswap中的ETH對SNX的價格是被操縱的,這就使得少量的ETH能夠兌換大量的SNX,進而再兌換大量的xSNX。

慢霧:yearn攻擊者利用閃電貸通過若干步驟完成獲利:2021年02月05日,據慢霧區情報,知名的鏈上機槍池yearnfinance的DAI策略池遭受攻擊,慢霧安全團隊第一時間跟進分析,并以簡訊的形式給大家分享細節,供大家參考:

1.攻擊者首先從dYdX和AAVE中使用閃電貸借出大量的ETH;

2.攻擊者使用從第一步借出的ETH在Compound中借出DAI和USDC;

3.攻擊者將第二部中的所有USDC和大部分的DAI存入到CurveDAI/USDC/USDT池中,這個時候由于攻擊者存入流動性巨大,其實已經控制CruveDAI/USDC/USDT的大部分流動性;

4.攻擊者從Curve池中取出一定量的USDT,使DAI/USDT/USDC的比例失衡,及DAI/(USDT&USDC)貶值;

5.攻擊者第三步將剩余的DAI充值進yearnDAI策略池中,接著調用yearnDAI策略池的earn函數,將充值的DAI以失衡的比例轉入CurveDAI/USDT/USDC池中,同時yearnDAI策略池將獲得一定量的3CRV代幣;

6.攻擊者將第4步取走的USDT重新存入CurveDAI/USDT/USDC池中,使DAI/USDT/USDC的比例恢復;

7.攻擊者觸發yearnDAI策略池的withdraw函數,由于yearnDAI策略池存入時用的是失衡的比例,現在使用正常的比例體現,DAI在池中的占比提升,導致同等數量的3CRV代幣能取回的DAI的數量會變少。這部分少取回的代幣留在了CurveDAI/USDC/USDT池中;

8.由于第三步中攻擊者已經持有了CurveDAI/USDC/USDT池中大部分的流動性,導致yearnDAI策略池未能取回的DAI將大部分分給了攻擊者9.重復上述3-8步驟5次,并歸還閃電貸,完成獲利。參考攻擊交易見原文鏈接。[2021/2/5 18:58:47]

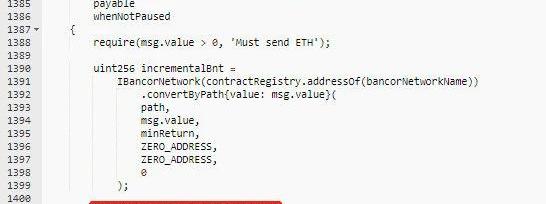

攻擊收尾5、攻擊者在Bancor中售賣獲利,由于Bancor中的價格并未受到影響,因此價格彼時仍然是正常的。此時攻擊者得以套利,之后歸還閃電貸;第二次攻擊開始6、再利用獲得的利潤來兌換大量的xBNT。原理解釋:此次攻擊者利用了xBNT合約支持ETH鑄幣xBNT的功能,合約會將ETH在Bancor中轉化為BNT后進行鑄造xBNT,但需要注意的是,此鑄造函數可以指定兌換路徑,即不需要兌換成BNT也可進行鑄造,這就使得攻擊者能夠任意指定兌換代幣的地址。

三、事件復盤

在xToken團隊的官方回應中,表達了對此次被黑事件造成的資產損失深感遺憾,并提到在未來即將推出的產品中會引入一項安全功能,以防止此類攻擊。但遺憾的是,由于尚未在整個產品系列中引入這一安全功能,由此導致2500萬美元資金損失。針對xToken被黑事件,成都鏈安·安全團隊在此提醒,隨著各大DeFi項目的不斷發展,整個DeFi世界將越來越多變,新型項目往往會與之前的DeFi項目在各個方面進行交互,如上文提及的Aave和DEX等等。因此,在開發新型DeFi項目之時,不光需要注意自身邏輯的安全與穩定,還要考慮到自身邏輯與利用到的基礎DeFi項目的整體邏輯是否合理。同時,我們建議,各大DeFi項目方也需要積極與第三方安全公司構建聯動機制,通過開展安全合作、建立安全防護機制,做好項目的前置預防工作與日常防護工作,時刻樹牢安全意識。

5月13日,特斯拉的老板埃隆·馬斯克(ElonMusk)宣布,考慮到比特幣對環境的影響,特斯拉將不再接受比特幣支付,消息一出,震驚整個幣圈.

1900/1/1 0:00:005月12日,MixMarvel孵化的區塊鏈基礎設施項目RocketProtocol和CointelegraphChina在YouTube上舉行了一場圓桌直播活動.

1900/1/1 0:00:00Odaily星球日報譯者|Moni 5月15日,Rubic.exchange宣布將其跨鏈解決方案應用到TRON網絡上,該解決方案此前已經在以太坊和幣安智能鏈網絡上使用.

1900/1/1 0:00:00網絡神經元系統是DFINITY的治理系統,由神經元組成,負責未來互聯網計算機在各個方面的決策和優化。參與NNS治理需要質押ICP通證,同時也會有相應的獎勵,具體取決于質押的數量和時間.

1900/1/1 0:00:00今天繼續和大家分享一篇海外投資者的文章,下面是我對文章后半段的翻譯和理解。你忍受不了60%的暴跌,你就沒有資格收獲6000%的暴漲.

1900/1/1 0:00:005月07日晚8點,Coldstack首席執行官AlexanderShishow做客星球超話社區,詳解首個去中心化云存儲聚合平臺.

1900/1/1 0:00:00