BTC/HKD-0.66%

BTC/HKD-0.66% ETH/HKD-2.38%

ETH/HKD-2.38% LTC/HKD-3.57%

LTC/HKD-3.57% ADA/HKD-1.84%

ADA/HKD-1.84% SOL/HKD-2.5%

SOL/HKD-2.5% XRP/HKD-2%

XRP/HKD-2%這一周,“科學家”們很忙。11月14日,黑客攻擊ValueDeFi的MultiStablesVault池子,獲得近740萬美金的DAI;11月17日,黑客攻擊OriginProtocol憑空鑄造2050萬枚OUSD。

今天凌晨2時37分,當人們還在熟睡之時,黑客攻擊DeFi協議PickleFinance,撈得近2000萬美元的DAI。加密貨幣再次登上央視DeFi淪為“科學家”的提款機?

11月18日,比特幣沖擊18,000美元,加密貨幣再次登上央視,此前,加密貨幣被譽為去中心化的金融工具首次登上央視。

Axie Infinity 上線Origins Season 4: Epic Era:5月24日消息,鏈游 Axie Infinity 官方宣布 Origins Season 4: Epic Era已正式上線,獎池超 3.9 萬枚 AXS(約 26 萬美元),占總獎池的 35%,此外還有額外獎金激勵。Origins Season 4: Epic Era將帶來多項平衡性更新,以實現更具戰略性和公平性的游戲玩法,此外還對游戲內文本進行了優化以增強可讀性。[2023/5/25 10:38:06]

據央視報道,從投資回報率的角度來看,加密貨幣是今年真正的“頭號”投資產品。“彭博銀河加密貨幣指數”上漲約65%,超過金價逾20%的漲幅,也超過全球股市、債市和大宗商品市場的收益率。漲幅較高的一個關鍵原因是以太坊幣價暴漲,漲幅達到169.40%。央視解釋道:“以太坊幣價格攀升得益于去中心化金融工具的使用增加,以及疫情肆虐后各國出臺的巨額刺激措施,讓投資者選擇了比特幣、以太坊等加密貨幣進行保值。”一方面,加密貨幣市場頻頻發出利好消息;另一方面,DeFi項目因未經嚴格審計頻遭攻擊。據悉,今年9月10日酸黃瓜PickleFinance啟動流動性挖礦,9月14日V神發推文贊賞該項目,使其代幣價格暴漲10倍。而遭到此次攻擊后,酸黃瓜損失近價值2000萬的DAI,同時24小時內其代幣腰斬。CoinmarketCap數據顯示,PickleFinance代幣的價格在24小時內,從22.7美元跌到10.2美元,它的市值在未銷毀的情況下,24小時內蒸發了1220萬美元。

Web3數據提供商Spice AI完成1350萬美元種子輪融資:9月7日消息,Web3數據倉庫基礎設施提供商 Spice AI 宣布完成 1350 萬美元種子輪融資,Madrona 領投,Blackbird Ventures、Basis Set Ventures 和 Founders' Co-op,以及前 GitHub 首席執行官 Nat Friedman、現任 GitHub 首席執行官 Thomas Dohmke 和 Microsoft Azure 首席技術官 Mark Russinovich 參投。

Spice AI 正在為 Web3 構建基礎平臺,讓開發人員無需構建自己的基礎設施并處理復雜且昂貴的數據工程,Spice AI 能夠對比特幣、以太坊和 Solana 等主流區塊鏈上的數據進行索引,然后在平臺上存儲和分發這些數據并允許客戶訪問。(geekwire)[2022/9/8 13:15:08]

Pickle Finance:PIP-17已通過,降低PICKLE/ETH LP獎勵的比例等:Pickle Finance發推表示,PIP-17已通過,時間鎖事務已安排到:1. 降低PICKLE/ETH LP獎勵的比例;2. 提高prenbtcrv獎勵比例;3. 提高pDAI獎勵比例。[2020/11/11 12:18:15]

發生了什么?

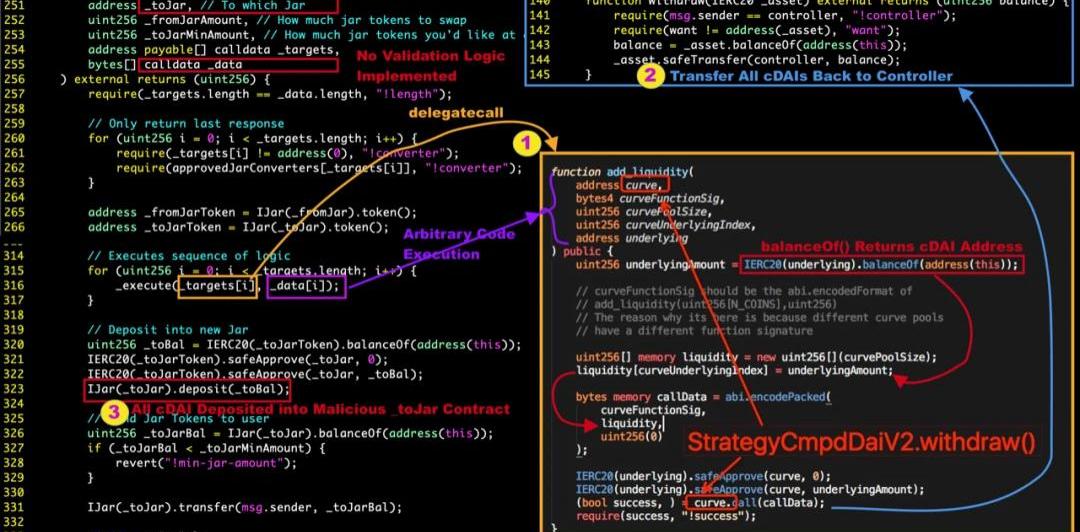

PeckShield通過追蹤和分析發現,攻擊者通過StrategyCmpdDaiV2.getSuppliedUnleveraged()函數查詢資產余額1972萬美元;隨后,攻擊者利用輸入驗證漏洞將StrategyCmpdDaiV2中的所有DAI提取到PickleJar:這個漏洞位于ControllerV4.swapExactJarForJar()函數中,其中包含兩個既定的偽Jar。在未驗證既定Jar的情況下,此步驟會將存入的所有DAI提取到PickleJar,并進行下一輪部署。接下來,攻擊者調用earn()函數將提取的DAI部署到StrategyCmpdDaiV2中。在內部緩沖區管理中,黑客調用了三次earn()函數,在StrategyCmpdDaiV2中生成共計950,818,864.8211968枚cDAI;第一次調用earn()函數存入1976萬枚DAI,鑄造903,390,845.43581639枚cDAI;第二次調用earn()函數存入98.8萬枚DAI,鑄造45,169,542.27179081枚cDAI;第3次調用earn()函數存入4.9萬枚DAI,鑄造2,258,477.11358954枚cDAI;

動態 | EOS競猜游戲Pickown遭\"假轉賬通知\"攻擊:據 PeckShield 態勢感知平臺12月23日數據顯示:今天11:01-11:24之間, 黑客(eoseosboyboy)向Pickown游戲合約(pickowngames)發起\"假轉賬通知\"攻擊成功得手,并且已經全部轉走Pickown游戲合約余額。目前攻擊者還在嘗試其他游戲合約。PeckShield 安全人員分析發現,此次攻擊因游戲合約未過濾游戲玩家主動提供的假通知導致。PeckShield在此提醒廣大游戲開發者和游戲玩家,警惕安全風險。[2018/12/23]

隨后,攻擊者調用ControllerV4.swapExactJarForJar()函數,利用任意代碼執行將StrategyCmpdDaiV2中的所有cDAI提取出來,這一步中,_execute()函數有兩個參數:_target和_data,_target指的是目標地址,即圖中橘色所示部分;_target是一個加白的地址,攻擊者沒辦法任意控制此地址,此處他們利用的是CurveProxyLogic,該加白的合約,然后,liquidity被打包到callData里再傳給withdraw()函數,使得withdraw()函數取出的_asset就是cDAI的地址。值得注意的是,如果want==_asset,藍色框里的函數就不執行,此設計的目的在于want是不允許被取出的,所以攻擊者刻意取出對應的cDAI。最后,執行回ControllerV4.swapExactJarForJar()函數,所提取的cDAI被存入惡意的_toJar.在_toJar.deposit()函數里,所有950,818,864.8211968枚cDAI立即轉入黑客地址。未經嚴格審計的DeFi能走多遠?

針對此次PickleFinance被攻擊事件,其審計公司Haechi發推文稱,今年10月對其代碼進行了一次審計,但是攻擊者利用的漏洞發生在新創建的智能合約中,而不是接受安全審計的智能合約中。與此次漏洞攻擊相關的代碼存在于controller-v4.sol中的swapExactJarForJar,而非此前審計的controller-v3.sol中,該智能合約不包含swapExactJarForJar。對此,PeckShield相關負責人表示:“有一些DeFi項目在做過第一次智能合約安全審計后,可能會為了快速上線主網,省略審計新增的智能合約,這種省略或能爭取短時的利益,但就像此次攻擊一樣最終因小失大。DeFi們在上線之前一定要確保代碼進行徹底地審計和研究,防范各種可能發生的風險。”未經嚴格審計即上線的DeFi項目能走多遠?

北京時間11月17日上午,為期2個月的Uniswap初始流動性挖礦活動正式落下帷幕,在挖礦結束前,Uniswap的流動性一度超過了31億美元.

1900/1/1 0:00:0011月25日,由CortexLabs、宋婷工作室主辦,Conflux協辦的世界首個鏈上AI畫展《愛麗絲和算力之鏡》開幕。 本次活動分為嘉賓分享、作品詳解和作品拍賣三個環節.

1900/1/1 0:00:00編者按:本文來自Cointelegraph中文,作者:ANDREYSHEVCHENKO,Odaily星球日報經授權轉載.

1900/1/1 0:00:00作者|秦曉峰編輯|郝方舟出品|Odaily星球日報 一、整體概述 11月24日,以太坊2.0存款合約地址已收到524288ETH,達成啟動以太坊2.0創世區塊的最低要求.

1900/1/1 0:00:00編者按:本文來自區塊律動BlockBeats,Odaily星球日報經授權轉載。市場已經完全被18000美金的比特幣的表演吸引了目光,一度年內新高的以太坊都幾乎沒有人討論.

1900/1/1 0:00:00近日,DeFi市場經歷了一場嚴峻的考驗,多起攻擊事件接連發生,造成了巨大的資產損失。在多數安全事件中,閃電貸攻擊的“冠名”似乎成為了標配.

1900/1/1 0:00:00