BTC/HKD+0.52%

BTC/HKD+0.52% ETH/HKD-0.08%

ETH/HKD-0.08% LTC/HKD+0.68%

LTC/HKD+0.68% ADA/HKD-0.02%

ADA/HKD-0.02% SOL/HKD-0.41%

SOL/HKD-0.41% XRP/HKD+0.38%

XRP/HKD+0.38%

北京時間9月29日,CertiK安全研究團隊發現Yearn.finance的新項目Eminence.finance出現異常交易。有三筆共計價值約1.09億人民幣的資金,被從Eminence智能合約中轉出,地址為:0x5ade7ae8660293f2ebfcefaba91d141d72d221e8。CertiK安全研究團隊認為該事件是攻擊者使用腳本程序,通過閃電貸flashloan借得初始資金,利用Eminence項目中的聯合曲線模型,反復購買出售EMN和eAAVE來獲得收益。技術細節分析

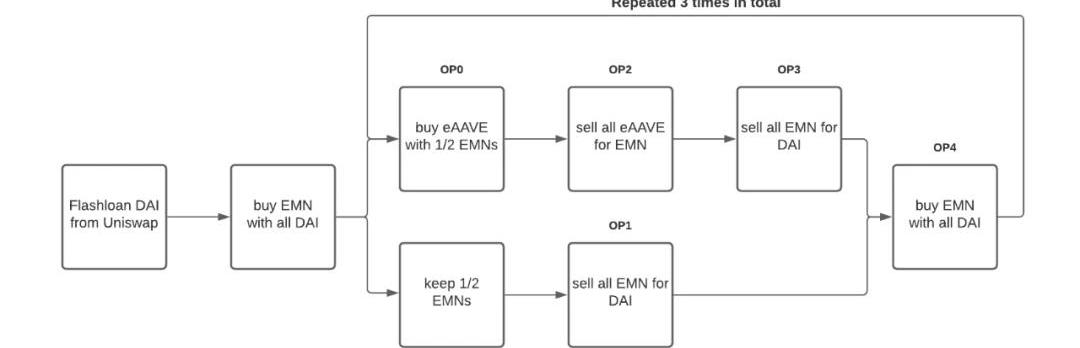

以下分析:https://etherscan.io/tx/0x3503253131644dd9f52802d071de74e456570374d586ddd640159cf6fb9b8ad8為例子,該筆交易流程圖如下:

CertiK:holoride項目Discord服務器遭入侵:金色財經報道,據CertiK官方推特發布消息稱,holoride項目Discord服務器遭入侵,有黑客發布釣魚鏈接。在團隊確認已重獲對服務器的控制之前,請勿點擊任何鏈接。[2023/7/10 10:12:49]

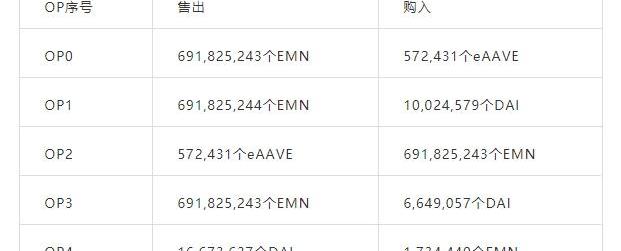

在該筆交易中,攻擊者首先通過Uniswap中的閃電貸服務借得1500萬個DAI,然后全部購買EMN代幣,共購得約1,383,650,487個EMN代幣。其中一半EMN,共約691,825,243個EMN代幣,通過OP0步驟用于購買eAAVE代幣,共獲得約572,431個eAAVE代幣。到當前為止,攻擊者共持有1,383,650,487-691,825,243=691,825,244個EMN和572,431個eAAVE代幣。接下來攻擊者的腳本繼續執行了OP0,OP1,OP2,OP3,OP4共5個內部交易(InternalTransactions),該5個內部交易產生的影響如下表:

CertiK:EOA地址已將20枚ETH轉入Tornado Cash:金色財經報道,據CertiK官方推特發布消息稱,EOA地址(0xe971和0xae87)已將20枚ETH(約3.67萬美元)轉入Tornado Cash。這兩個地址的資金都來自被大量出售的STU代幣,導致其價格驟跌99.9%。[2023/6/29 22:07:49]

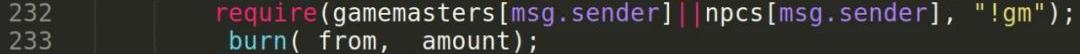

從OP4售出的DAI總數目為16,673,637,比攻擊者通過閃電貸借得的DAI總數目1500萬個要多出近170萬。造成以上結果的原因是:在OP0使用EMN購買eAAVE的過程中,EminenceCurrency.sol智能合約第231行中claim函數被調用,隨后第233行的_burn函數將用于交易的691,825,243個EMN進行了燃燒:

UENC公鏈與CertiK、北京鏈安達成戰略合作:據官方消息,UENC公鏈智能合約預計將于7月上線測試網,待測試網各項指標達標,將在第三季度部署主網,合約審計業務已與CertiK和北京鏈安達成戰略合作,運用UENC鏈上特性,雙方將共同推動應用生態的安全規范發展。

UENC(United Engine Chian,引擎鏈)是一個高效節能的去中心化公有鏈系統,通過DPOW的共識算法,實現了CPU低能耗的工作模式,實現了鏈上快速,高并發的支付交易,目前任何可用的計算機都可以參與網絡的基礎建設。[2021/6/11 23:30:09]

動態 | 幣安穩定幣BGBP已于本月初完成代碼審計,由CertiK團隊負責:安全公司Certik宣布完成對幣安發行的穩定幣BGBP的審計。審計報告結果顯示,BGBP的智能合約代碼遵守著最高標準(best pratice)并給出滿分100的高分。據悉,CertiK測試網今年7月成功上線。CertiK旨在從系統層面解決區塊鏈安全問題,為更多的區塊鏈社區提供安全服務。[2019/8/9]

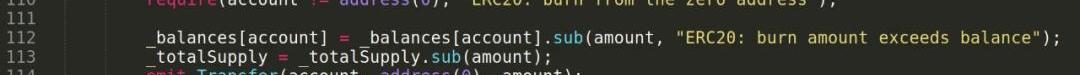

然而在下圖_burn函數的定義中我們可以看到,僅僅只有EMN代幣的數目被燃燒掉,而其對應的DAI數目并沒有改變。這就造成了一個問題:EMN和DAI的比率由于EMN數目的減少,造成了DAI相對價格的降低,因此采用同樣數目的EMN去購買DAI,可以獲得的DAI數目更多。

因此,當OP0完成后,EMN數目對DAI數目比率下降。攻擊者通過OP1將剩余的一般EMN兌換成DAI,由于此時DAI相對價格低,因此購入的DAI數目相比正常情況多。完成OP1后,攻擊者將持有的eAAVE通過OP2,OP3兌換回EMN,然后兌換到DAI。最終,當進行OP4之前,攻擊者持有的DAI數目會高于從Uniswap中借得的數目。至此,攻擊者通過漏洞完成一次獲利。攻擊者在同一次交易中重復三次利用了該漏洞。每次到達OP4時,會將獲利后總共的DAI再次利用,進行攻擊行為。當完成全部三次后,攻擊者償還了Uniswap的借款,將該次交易獲利發送至其地址:0x223034edbe95823c1160c16f26e3000315171ca9攻擊者總計執行了3次交易,交易地址如下:第一次:0x3503253131644dd9f52802d071de74e456570374d586ddd640159cf6fb9b8ad8第二次:0x045b60411af18114f1986957a41296ba2a97ccff75a9b38af818800ea9da0b2a第三次:0x4f0f495dbcb58b452f268b9149a418524e43b13b55e780673c10b3b755340317分析總結

該事件是一個典型的由于邏輯設計與實際智能合約代碼實現不符而造成安全漏洞的案例。而且項目上線前,尚未經過安全審計。對于該種類型漏洞,傳統的測試方法與測試工具均無法檢查出該種邏輯漏洞。因此,CertiK提出以下建議:當前DeFi項目熱潮持續不減,很多項目為了抓住熱點與機遇,在未經嚴格測試和審計的情況下便匆忙上線。這些項目中,大部分的漏洞是無法通過常見的測試方法和工具來發現的。只有尋找專業的審計專家進行嚴謹的數學模型證明,才可以發現該漏洞。安全審計現在已經是高質量DeFi項目的標配。若項目沒有被審計,對于用戶來說,投資行為則要格外慎重;對于項目方來說,則需要找專業并且聲譽好的審計公司進行審計。若項目被審計過,則需盡量了解審計公司背景以及其審計報告中的各項指標,其中包括但不限于:安全審計的范圍,方法,及結論合約是否有漏洞或者安全隱患?如果有,需要了解這些問題的嚴重程度及可能影響合約整體的代碼質量審計公司的專業性和獨立性

9月29日全球最大的財經媒體彭博社Bloomberg報道派網Pionex在區塊鏈交易領域的創新。根據最新交易數據顯示,派網Pionex月度活躍交易者突破10萬人,月交易額高達50億美元.

1900/1/1 0:00:00編者按:本文來自碳鏈價值,作者:白夜,Odaily星球日報經授權轉載。北京時間10月2日凌晨,加密貨幣行業爆出一條重磅消息:美國司法部和美國商品期貨交易委員會已對加密貨幣衍生品交易所BitMEX.

1900/1/1 0:00:00背景MetaMask在新版本中推出了“兌換”功能,讓我們搶先體驗。目前該新功能只在Firefox的擴展中可以使用,不過很快其它瀏覽器和手機端錢包用戶也將可以使用它體驗1.打開錢包打開錢包,發現在.

1900/1/1 0:00:00編者按:本文來自風火輪社區,作者:佩佩,Odaily星球日報經授權轉載。大家好,我是佩佩,幣圈一日,人間一年,也就在20天前,uni還是作為一個“未來的宇宙第一交易所”家的平臺幣備受關注,非XX.

1900/1/1 0:00:00編者按:本文來自碳鏈價值,作者:白夜,Odaily星球日報經授權轉載。不知不覺,我們已經走到了一個「后ETH1.0時代」.

1900/1/1 0:00:00編者按:本文來自鏈內參,作者:內參君,Odaily星球日報經授權轉載。數字人民幣紅包試點來了!深圳聯和央行派發1000萬“數字人民幣紅包”正式拉開了數字人民幣的應用.

1900/1/1 0:00:00