BTC/HKD-0.16%

BTC/HKD-0.16% ETH/HKD-1.61%

ETH/HKD-1.61% LTC/HKD-1.14%

LTC/HKD-1.14% ADA/HKD+1.91%

ADA/HKD+1.91% SOL/HKD-1.06%

SOL/HKD-1.06% XRP/HKD-1.66%

XRP/HKD-1.66%

北京時間2022年3月13日上午9:04,CertiK安全技術團隊監測到Paraluni'sMasterChef合約遭到攻擊,大約170萬美元的資金通過多筆交易從該項目中被盜。

下文CertiK安全團隊將從該項目的操作及合約等方面為大家詳細解讀并分析。

漏洞交易

攻擊者地址:https://bscscan.com/address/0x94bc1d555e63eea23fe7fdbf937ef3f9ac5fcf8f

交易實例:https://bscscan.com/tx/0x70f367b9420ac2654a5223cc311c7f9c361736a39fd4e7dff9ed1b85bab7ad54

Parrot社區新提案計劃注銷超過7000萬美元的PRT代幣:金色財經報道,基于Solana的去中心化金融 (DeFi) 協議Parrot正在對一項新提案進行投票,該提案旨在逐步回購其PRT 代幣,并在代幣持有者中分配該項目的資金(一度估值接近8000萬美元),贖回結束后,Parrot 協議將注銷其代幣,但繼續運行該協議。根據周四晚間發布的提案,PRT持有者將以每枚0.0045美元的價格贖回代幣,這種贖回率將給Parrot Finance的最早投資者帶來了重大損失,該項目在2021年9月和10月(當時正值DeFi牛市高峰)向公眾出售了10%的PRT代幣,籌集了8470萬美元。根據Cryptorank的數據,這些代幣自此已經蒸發了至少88%的價值。截至發稿時,97%的多數票贊成進行回購。[2023/7/22 15:51:49]

合約地址

原推特CEO Jack Dorsey:Parag Agrawal和Elon Musk組合不可思議:金色財經報道,對于特斯拉創始人 Elon Musk 加入社交媒體巨頭 Twitter 董事會,原 Twitter 首席執行官 Jack Dorsey 發文表示自己真的很高興看到 Elon Musk 加入,Elon Musk 非常關心這個世界,也重視 Twitter 在這個世界中所扮演的角色。此外, Jack Dorsey 特別表示,Parag Agrawal和Elon Musk組合將會是一個不可思議的團隊。[2022/4/5 14:06:04]

Masterchef合約:https://bscscan.com/address/0xa386f30853a7eb7e6a25ec8389337a5c6973421d#code

現場 | managing partner of Swartz Kristi Swartz:香港的創業社區是世界上發展最快的生態系統之一:金色財經現場報道,5月17日,managing partner of Swartz Kristi Swartz在由金色財經主辦的金色沙龍第26期香港站現場以“香港的區塊鏈和金融科技監管環境(Hong Kong's Regulatory Environment for blockchain and fintech)”為主題發表演講時表示,香港的創業社區是世界上發展最快的生態系統之一。據德勤(Deloitte) 2017年的報告《44個城市的故事》(A tale of 44 cities)顯示,香港的指數表現得分為22分,得分越低,金融科技發展的環境就越有利。同時,她還指出,香港擁有由證券及期貨事務監察委員會(“證監會”)、香港金融管理局(“金管局”)和保險業監督(“保險業監督”)以及證監會的金融科技聯絡點管理的三個創新沙箱。[2019/5/17]

攻擊流程

動態 | Parity Signer 2.0測試版已發布:據ethnews報道,Parity Technologies10月11日宣布發布Parity Signer 2.0測試版,現已可供下載。該應用程序允許用戶生成和存儲私人密鑰、并簽署交易。Parity Signer不適用于正常使用的智能手機,因為這樣的設備因連接到網絡而不安全。相反,它可以在經廠家重置并使用密碼加密過的舊手機上使用。由于新應用程序是測試版,因此Parity建議用戶僅在設備上保留少量加密貨幣。[2018/10/13]

注意,這個攻擊流程是以下面這個交易為基礎的:https://bscscan.com/tx/0x70f367b9420ac2654a5223cc311c7f9c361736a39fd4e7dff9ed1b85bab7ad54

準備階段:

攻擊者部署了兩個惡意的代幣合約UGT和UBT。

在UBT代幣合約中,有兩個惡意的函數實現:

1.在"transferFrom()"函數中,攻擊者實現了對MasterChef的"deposit()"函數的調用,以存入LP代幣。

2.一個"withdrawAsset()"函數,將調用Masterchef的"withdraw()"來提取存入的LP代幣。

攻擊階段:

攻擊者利用閃電貸獲得了156,984BSC-USD和157,210BUSD。

攻擊者向ParaPair發送通過閃電貸獲得的BSC-USD和BUSD代幣,并收到155,935枚LP代幣作為回報。

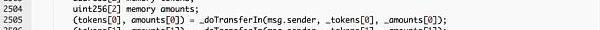

然后,攻擊者調用"depositByAddLiquidity()"函數,將LP代幣存入資金池。

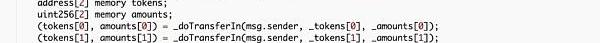

1.在調用此函數時:輸入參數“_pid”為18,“_tokens”為。

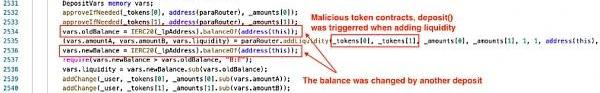

2.因為depositByAddLiquidity()會調用“UBT.transferFrom()”函數,因此MasterChef.deposit()函數會被觸發并且向合約存入155,935LP代幣。

3.因此,155,935LP代幣被存入了兩次并且攻擊者獲得了兩份“userInfo”的記錄(一次是從UBT,另一次是從攻擊者的合約)。

最后,攻擊者提取了兩次:

1.第一次是通過函數“UBT.withdrawAsset()”。

2.另一個是來自攻擊者對“Masterchef.withdraw()”函數的調用。最后,攻擊者刪除了流動資金并返還了閃電貸。

合約漏洞分析

在函數`MasterChef.depositByAddLiquidity()`中,作為參數傳入的`_tokens`可以與池中的編號為`_pid`的tokens不匹配。

`depositByAddLiquidity()`函數通過調用`addLiquidityInternal()`函數,觸發了傳入惡意代幣的“transferFrom”函數,進而導致了重入的問題。因此,同一份LP代幣被存入兩次。

資產去向

截至3月13日,總共有價值約170萬美元的資產被盜。3000個BNB仍然在攻擊者在BSC的地址中,235個ETHs則通過Birdge轉移到以太坊,并通過Tornado進行洗白。

寫在最后

該次事件可通過安全審計發現相關風險:審計可以發現重入問題和外部依賴問題。

同時,CertiK的安全專家建議:

時刻關注函數的外部輸入,盡量避免傳入合約地址作為參數。

關注外部調用,為所有可能出現重入危險的外部調用函數加上“nonReentrant”修飾函數。

本次事件的預警已于第一時間在CertiK項目預警推特進行了播報。

除此之外,CertiK官網https://www.certik.com/已添加社群預警功能。在官網上,大家可以隨時看到與漏洞、黑客襲擊以及RugPull相關的各種社群預警信息。

2022年2月22日,LunarCrush的2月22日ALTrank排名中,WMT榮登榜首,LunarCrush一直專注于“用社交網絡監控加密貨幣”.

1900/1/1 0:00:00北京時間2022年4月28日10:40:14,CertiK審計團隊監測到DEUSFinance的合約被惡意攻擊,造成了約1570萬美元的損失.

1900/1/1 0:00:00DAO與元宇宙 許多個體在社交應用程序和區塊鏈中集體組織起來,以便追求共同目標和利益,這一過程中形成的去中心化自治組織通常被稱為DAO.

1900/1/1 0:00:00波卡一周觀察,是我們針對波卡整個生態在上一周所發生的事情的一個梳理,同時也會以白話的形式分享一些我們對這些事件的觀察。本文旨在提供信息和觀點,不為任何項目作背書.

1900/1/1 0:00:00當今全球仍有近40億人無法連接網絡。對我們現在的絕大多數人來說,沒有互聯網可能只是意味著離線一天,錯過最新一集的電視劇、綜藝,又或者意味著一天不能和家人、朋友聊天,但是對于世界上被傳統電信行業“.

1900/1/1 0:00:00近日,艾貝鏈動與邊界智能建立戰略級合作伙伴關系。通過發揮各自在區塊鏈領域的產品技術能力與生態優勢,共同為全球范圍內持牌合規數字金融機構提供更安全可信的數字金融基礎設施;同時,在元宇宙發展的大趨勢.

1900/1/1 0:00:00