BTC/HKD+3.62%

BTC/HKD+3.62% ETH/HKD+4.1%

ETH/HKD+4.1% LTC/HKD+6.54%

LTC/HKD+6.54% ADA/HKD+5.77%

ADA/HKD+5.77% SOL/HKD+2.99%

SOL/HKD+2.99% XRP/HKD+3.63%

XRP/HKD+3.63%DAOrayakiDAO研究獎金池:

分析:0xhabitatMultisig被盜取

一位GnosisSafe用戶遭遇了嚴重且復雜的網絡釣魚攻擊,導致該項目的Multisig被抽干。

重要提示:我們當前的分析表明,這是針對特定GnosisSafe用戶的針對性攻擊,我們沒有跡象表明此攻擊還會影響任何其他用戶。該攻擊也沒有利用任何智能合約漏洞,而是使用網絡釣魚技術讓Multisig所有者簽署惡意交易。

這篇博文旨在闡明0xhabitat事件并詳細說明從中學到的東西。為了使這份事故報告完全客觀,我們只包含了我們在鏈上和通過我們的后端收集的第一手數據。可以在此處閱讀0xhabitat團隊的觀點。首先,讓我們從分析發生的事情開始……

特洛伊木馬

本次事件的主要來源是兩個模仿以下官方GnosisSafe智能合約的惡意合約:

SafeSingleton:這是核心邏輯合約。每個Safe都是指向特定SafeSingleton的代理合約。Safes可以由其用戶升級以指向一個新的Singleton,例如添加功能。

動態 | 昨日EOS?Dapp交易筆數達到近一個月最低值:據RatingDapp和RatingToken大數據監測顯示,昨日EOS/ETH/TRON三大主流公鏈平臺Dapps交易筆數分別為EOS(3392585)>TRON(506089)>ETH(70024),其中EOS?Dapp交易筆數為近一個月最低,較近一個月最高值下降57.76%。從近一個月整體來看,三大公鏈Dapp交易筆數大于零的共計1103款(EOS 396款,ETH 455款,TRON252款),環比上月下降2.39%。[2019/7/12]

SafeMultisend:這是一種中介智能合約,使Safes能夠將多個交易合并為一個。

在本文中,惡意合約將被稱為EvilSingleton和EvilMultisend。EvilMultisend合約于11月23日在此地址部署。合約的特殊之處在于,它不僅允許批量交易,還可以在同一筆交易中更改Safe的Singleton。同一天,EvilSingleton被部署在這個地址。EvilSingleton充當特洛伊木馬程序,最初將所有交互轉發到原始Singleton,但有一個后門,使第三方能夠訪問Safe。

這是一個陷阱!

分析 | 昨日TRON?Dapp活躍用戶和交易筆數均將至近三月最低:據RatingDapp和RatingToken大數據監測顯示,昨日EOS/ETH/TRON三大主流公鏈平臺Dapp活躍用戶分別EOS(124652)>TRON(33474)>ETH(19653),其中TRON?同比三個月前下降53.64%,達到近三月最低;EOS下降20.77%;ETH上漲51.26%。從交易筆數來看,昨日三大公鏈平臺Dapp交易筆數大于零共計146款,EOS?Dapp交易筆數4358522,同比三個月前上升9.87%;ETH Dapp交易筆數93863,同比上升46.21%;TRON?Dapp交易筆數414205,同比下降71.77%,降至近三月最低值。[2019/6/28]

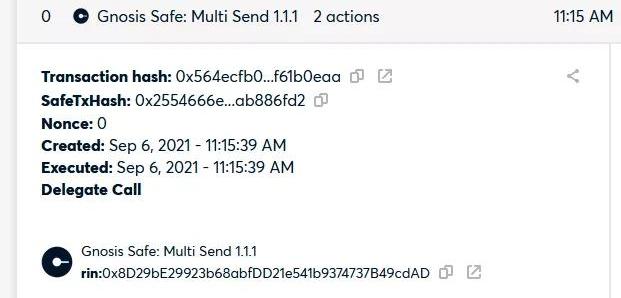

0xhabitat的故事開始于EvilMultisend合約部署后幾個小時。在與EvilMultisend合約交互的0xhabitatMultisig中提出了一項交易。對于所有相關方來說,它看起來就像是使用TransactionbuilderSafeApp進行的常規批量交易。然而,這是一個精心設計的交易,乍一看,它看起來像一個普通的Multisend交易,但實際上,它也將Safe的Singleton更新為EvilSingleton。

動態 | EOS?Dapp日交易額大幅下降,三大公鏈Dapp日交易額趨于相近:據RatingDapp和RatingToken大數據監測顯示,近一個月,EOS?Dapp日交易額震蕩中大幅下降,ETH震蕩中小幅上漲。昨日,EOS/ETH/TRON三大主流公鏈平臺Dapps交易額分別為: EOS($13012099.77)>TRON($11734302.07)>ETH($9954762.58),Dapp日交易額非常相近。此前EOS Dapp日交易額較ETH、TRON多處于高位水平,為后兩者近兩倍,5月31日更是達到近三倍(EOS-$31669086.51,TRON-$12210858.33,ETH-$11509226.51)。[2019/6/6]

可以在此處找到有關激活EvilSingleton的更多技術細節。

轉折點

Safe升級到EvilSingleton后,7天內什么都沒有發生。與此同時,0xhabitat金庫逐漸增長到價值100萬美元的數字資產。很明顯,攻擊者在執行實際攻擊之前希望蜜罐變大,希望他們的后門之前沒有被發現。11月30日,攻擊開始。黑客創建了一個交易,激活了EvilSingleton,允許第三方賬戶完全控制保險箱中的資產。

動態 | EOS/ETH/TRON?Dapps周交易額環比上周均呈下降趨勢:據RatingDapp和RatingToken大數據監測顯示,最近一周,EOS/ETH/TRON三大主流公鏈平臺Dapps活躍用戶分別為:EOS 169519,環比上周上漲3.25%;ETH 77608,環比上漲31.92%;TRON 102381,環比下降6.92%,為近一個月來最低。從周交易額來看,三大公鏈Dapps周交易額環比上周均呈下降趨勢,其下降比例分別為:EOS (-4.95%)、ETH(-7.32%)、TRON(-7.77%)。[2019/5/31]

資金被抽干

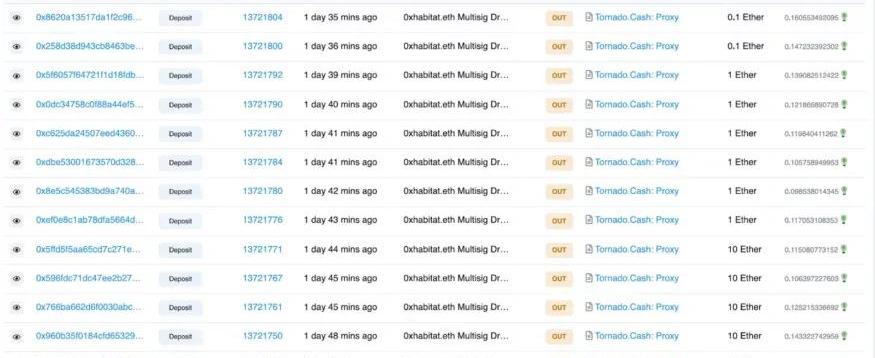

在EvilSingleton被激活后僅30分鐘,攻擊者就能夠將所有資金提取到他們的賬戶中。隨后,攻擊者通過Uniswap和Sushiswap將所有資產轉換為ETH。然后通過多筆交易將生成的ETH發送到TornadoCash合約,這是路徑的終點。

那么,究竟發生了什么?

從我們目前收集到的信息來看,很明顯Multisig中的一個簽名者密鑰被泄露了。這是因為導致后門實施的惡意交易是由Multisig的簽名者根據我們的后端數據提出的。雖然無法準確確定這是如何實現的,但有兩大類事件可能導致了這種情況。

分析 | ETH?Dapp單筆平均交易額分別為EOS 的20倍和TRON 的11倍:據RatingDapp和RatingToken大數據監測顯示,最近一周,三大公鏈EOS/ETH/TRON交易筆數EOS(27823075)>TRON(8810218)>ETH(456583);交易額EOS($156172182.31)>TRON($90689475.75)>ETH($52593619.49)。各公鏈單筆平均交易額分別為:EOS 5.61美元,環比上周上漲21.98%;ETH 115.19美元,環比上周上漲8.98%;TRON 10.29美元,環比上周上漲48.82%,三條公鏈Dapp單筆平均交易額都呈現不同程度上漲。[2019/4/30]

網絡釣魚

有幾種方式可能會誤導所有者,導致其提出導致損害0xhabitatMultisig安全性的交易。可能的選項包括:

流氓瀏覽器擴展:瀏覽器擴展方便,但也有風險。由于擴展可以自由修改Web應用程序的任何內容。因此,欺詐性瀏覽器擴展程序可能已被用于修改GnosisSafeWeb界面,以欺騙用戶提出惡意交易。

惡意接口:如此文所述,GnosisSafe的安全性取決于用于與帳戶交互的接口的完整性。受影響的0xhabitat用戶可能已經與模仿官方GnosisSafe界面的界面進行了交互,但通過將常規交易的目標地址更改為EvilMultisend合約來有效地創建惡意交易。

供應鏈攻擊/受損網站:雖然問題的根源可能是對官方GnosisSafe軟件的惡意收購,但我們目前的評估表明情況并非如此。所有信號都表明這是對0xhabitatMultisig的針對性攻擊,而不是官方GnosisSafe界面的普遍問題。但是,我們也在繼續調查和觀察這方面的情況。

惡意所有者

第二個假設選項是所有者沒有被誘騙提出惡意交易,而是自愿提出的。Multisig中的兩個簽名者之一欺騙另一方簽署欺詐性交易,導致Multisig遭到破壞。我們沒有理由懷疑0xhabitat團隊的完整性。但是為了在我們的分析中進行徹底的分析,我們仍然必須考慮這是對事件的可行解釋。

GnosisSafe團隊的經驗教訓

在我們仍在分析此事件的同時,我們已經立即采取了一些措施來減輕未來的類似攻擊。所有這些更改都作為修補程序實施。

暴露multisend地址

為了能夠驗證交易中使用了哪個multisend合約,SafeWebUI顯式顯示了multisend合約地址。閱讀詳情。

交易詳細信息顯示完整的Multisend合約地址以供驗證

防止解碼未知的multisend交易

我們對解碼機制進行了更改,以僅解碼通過官方multisend實現觸發的multisend交易。這使得交易與未知合同的交互變得清晰起來。

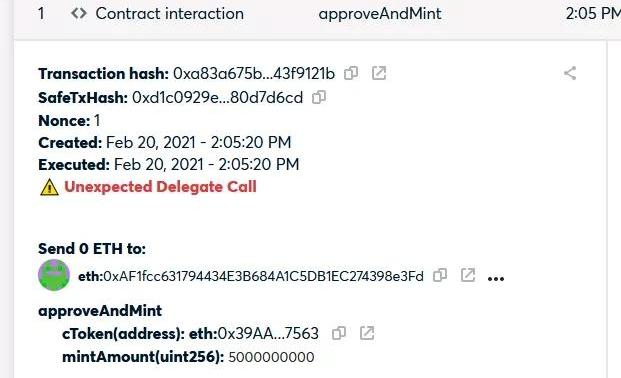

標記意外的委托調用

當交易使用委托調用與我們未知的合約時,我們添加了一個明確的警告。這是我們讓用戶意識到交易需要特別注意的另一種方式。

通過Gnosis未知的合約發起的委托調用被標記

給GnosisSafe用戶的建議

雖然我們的目標是建立安全機制以防止將來發生此類情況,但在與GnosisSafe交互時提醒GnosisSafe用戶在操作安全方面的實踐也很重要。

驗證接口完整性:惡意接口可以通過欺騙共同簽名者簽署惡意交易來危及Multisig的整個安全性。如果您使用GnosisSafeWeb應用程序,請確保為官方應用程序的鏈接添加書簽并驗證URL和安全證書。或者更好的是,開始使用GnosisSafeDesktop應用程序。

不要只相信一個信息源:我們強烈建議使用額外的獨立客戶端/接口來詳細檢查每筆交易。例如,使用GnosisSafe移動應用程序在簽名前仔細檢查交易。這可以防止單個受損接口誘使用戶簽署惡意交易。

小心DelegateCall:DelegateCall是一個強大的工具,例如,它允許Safes批處理交易。但這也伴隨著巨大的風險。因此,在識別使用DelegateCall的交易時,GnosisSafe用戶應該特別注意。驗證交易數據時,請驗證使用了正確的Multisend目標地址。可以在此列表中找到經過Gnosis驗證的Multisend實現。

減少瀏覽器擴展的使用:雖然方便,但瀏覽器擴展可能成為關鍵的攻擊媒介,甚至可以欺騙最高級的用戶。我們通常建議不要在用于與GnosisSafeWeb應用程序交互的瀏覽器中使用任何瀏覽器擴展。

NexusMutual的創始人HughKarp也遭受了利用惡意瀏覽器擴展的攻擊

結論

為個人和組織構建合適的工具以在Web3中保持安全是我們使命的核心。這就是為什么我們很遺憾聽到0xhabitat團隊資金被盜的原因。我們希望團隊和社區從這種不幸的情況中一切順利,并希望最終能確定攻擊者并退還資金。

參考資料

https://etherscan.io/address/0x3cb0652856d7eabe51f1e3cceda99c93b05d7cea

https://etherscan.io/address/0x09afae029d38b76a330a1bdee84f6e03a4979359

https://bafybeiat2xp7cicrlpq3h57wdnz4pzaoby2cx62c3lprh3lzgrworcitly.ipfs.infura-ipfs.io/Exploit_Info.pdf

https://blog.gnosis.pm/the-impact-of-phishing-on-web-3-0-a62385c81310

https://github.com/gnosis/safe-react/issues/3091

https://github.com/gnosis/safe-react/issues/3090

10月27日,以“鏈上相城,驅動未來”為主題的相城區區塊鏈產業創新發展論壇在蘇州相城區舉行。相城區副區長劉強,區委常委、相城高新區黨工委書記、元和街道黨工委書記王執晴在會上發表了致辭,江蘇恒為信.

1900/1/1 0:00:00ShaneMolidor:我們先說下事件經過,然后將在AMA自由問答中解答大家的問題。事件的大致過程就是在12月11日,AscendEX發現了平臺的一個熱門錢包有多筆未經授權的轉賬.

1900/1/1 0:00:00“一切都會出錯”是任何規劃都應該遵循的主要原則之一。 不穩定是事實 在解決密碼問題時,會出現不可抗力的情況。多年來,許多科學家都在考慮每一個細節,但現實往往會讓你感到驚訝.

1900/1/1 0:00:00區塊鏈是數字時代的最新產物,在過去的短短幾年間經歷了飛速發展和多次更迭:從2017年的萌芽、2018年智能合約、2019年更迭,到2020年DeFi,在2021年.

1900/1/1 0:00:00什么是DAO?為什么DAO很重要?DAO如何融入web3、加密貨幣、創造者經濟、工作的未來以及其他許多領域?受今年早些時候我們的NFTCanon的啟發.

1900/1/1 0:00:00波卡,可以說是喊著金鑰匙出生的項目。在項目啟動階段,半個月就募集到了50萬枚以太坊,即便放到今天也是非常亮眼的成績。 創始人 加文·伍德(GavinWood),區塊鏈技術大牛,最頂尖的那部分.

1900/1/1 0:00:00