BTC/HKD-0.28%

BTC/HKD-0.28% ETH/HKD-0.19%

ETH/HKD-0.19% LTC/HKD+0.91%

LTC/HKD+0.91% ADA/HKD+2.29%

ADA/HKD+2.29% SOL/HKD-0.33%

SOL/HKD-0.33% XRP/HKD-0.34%

XRP/HKD-0.34%

北京時間2022年4月15日11點18分,CertiK審計團隊監測到Rikkei Finance被攻擊,導致約合701萬元人民幣(2,671 BNB)資產遭受損失。

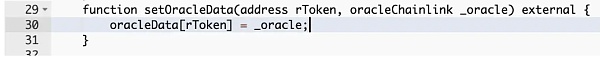

由于缺乏對函數`setOracleData`的訪問控制,攻擊者將預言機修改為惡意合約,并獲取了從合約中提取USDC、BTCB、DAI、USDT、BUSD和BNB的權限。攻擊者隨后將這些代幣全部交易為BNB,并通過tornado.cash將這些BNB轉移一空。

①攻擊者向rBNB合約發送了0.0001個BNB以鑄造4995533044307111個rBNB。

CertiK獲SUI頒發50萬美元漏洞賞金:金色財經報道,全球區塊鏈和智能合約安全團隊CertiK因發現一種新型安全威脅而被SUI授予50萬美元賞金。該威脅被命名為“HamsterWheel(倉鼠輪)”,并有可能破壞SUI整個Layer 1網絡。

在主網啟動前,CertiK向SUI報告了這一關鍵漏洞,并得到了SUI的確認與反饋。認識到情況的嚴重性后,SUI迅速實施了安全解決方案以緩釋這種攻擊的潛在威脅。目前SUI已推出修復措施用以確保其網絡安全。

SUI為了感謝CertiK,SUI支付了50萬美元用來獎勵這一關鍵性的發現。關于HamsterWheel攻擊的技術細節和對Layer 1更深層次的影響將會隨后披露給公眾。[2023/6/19 21:47:41]

②攻擊者通過公共函數`setOracleData()`將預言機設置為一個惡意的預言機。

Balancer警告有630萬美元的資金面臨風險,督促部分池的 LP 盡快提取流動性:金色財經報道,Balancer已警告其流動性提供商從五個資金池中撤出資金,其中有630萬美元面臨風險。部分 Balancer 池的協議費用已設置為 0,以避免即將公開披露的一個問題,該問題已得到緩解。該舉措是由緊急多重簽名完成的。這些池繼續正常運行,因此這些池的流動性提供者不需要采取任何行動,他們將繼續收取掉期費用,但協議不會進行扣除。

隨后,Balancer 又督促部分池的 LP 盡快提取流動性,因為緊急 DAO 無法緩解該相關問題。這五個池分別位于以太坊、Polygon、Optimism和Fantom。最大的資金池是DOLA / bb-a-USD,目前管理著360萬美元的資金。[2023/1/6 10:58:44]

③由于預言機已被替換,預言機輸出的rTokens價格被操縱。

安全公司CertiK:名為Ghostmixer的項目存在高風險:4月8日消息,安全公司CertiK表示,名為Ghostmixer的項目存在高風險,該項目通過可疑金庫的存款不定期鑄造代幣。CertiK提醒不要與該項目的任何智能合約交互。[2021/4/8 19:57:59]

④攻擊者用被操縱的價格借到了346,199USDC。

⑤攻擊者將步驟4中獲得的USDC換成BNB,并將BNB發送到攻擊合約中。

⑥攻擊者重復步驟4和5,耗盡BTCB、DAI、USDT和BUSD。

⑦攻擊者使用函數`setOracleData()`再次改變預言機,還原了該預言機的狀態。

韓國區塊鏈公司Certon.In參與日本虛擬貨幣'BaaSid’項目:今日(5日)韓國區塊鏈公司Certon.In宣布為了加強其子公司‘X-Chain’的個人認證服務將參與日本安全公司PRO主導準備的基于去中心化認證的虛擬貨幣項目 ‘BaaSid’。根據Certon.In公司的描述, ‘BaaSid’是將用戶敏感的個人身份驗證信息進行拆分,并將這些被拆分的信息在單獨的節點上進行分離·分散的儲存, 進行登錄、付款或使用網上銀行時可以進行暫時合并。該網絡平臺沒有在線服務提供商(OSP)提供的中心化數據庫,是一個即時驗證(即時訪問)的去中心化數據庫公共網絡平臺。[2018/2/5]

Simple Price預言機 :

https://bscscan.com/address/0xd55f01b4b51b7f48912cd8ca3cdd8070a1a9dba5#code

Cointroller: https://bscscan.com/address/0x00aa3a4cf3f7528b2465e39af420bb3fb1474b7b#code

資產地址: Rtoken 0x157822ac5fa0efe98daa4b0a55450f4a182c10ca

新的(有問題的)預言機:

0xa36f6f78b2170a29359c74cefcb8751e452116f9

原始價格: 416247538680000000000

更新后的價格: 416881147930000000000000000000000

Rikket Finance 是利用Cointroller中的SimplePrice預言機來計算價格的。然而,函數`setOracleData()`沒有權限控制,也就是說它可以被任何用戶調用。攻擊者使用自己的(惡意的)預言機來替換原有的預言機,并將rToken的價格從416247538680000000000提升到4168811479300000000000000。

攻擊者在兩次交易中獲得了2671枚BNB(價值約701萬人民幣)。攻擊者已使用tornado.cash將所有的代幣進行了轉移。

漏洞交易:

● https://bscscan.com/tx/0x4e06760884fd7bfdc076e25258ccef9b043401bc95f5aa1b8f4ff2780fa45d44

● https://bscscan.com/tx/0x93a9b022df260f1953420cd3e18789e7d1e095459e36fe2eb534918ed1687492

相關地址:

● 攻擊者地址:

0x803e0930357ba577dc414b552402f71656c093ab

● 攻擊者合約:

0x9aE92CB9a3cA241D76641D73B57c78F1bCF0B209

0xe6df12a9f33605f2271d2a2ddc92e509e54e6b5f

● 惡意預言機:

https://bscscan.com/address/0x99423d4dfce26c7228238aa17982fd7719fb6d7f

https://bscscan.com/address/0xa36f6f78b2170a29359c74cefcb8751e452116f9

●被攻擊預言機地址:

該次事件可通過安全審計發現相關風險。CertiK的技術團隊在此提醒大家,限制函數的訪問權限是不可忽略的一步。

Technocracy is the deep, dark secret of DAOs that no one else is talking about.

1900/1/1 0:00:00湖北黃石14部門聯合整治虛擬貨幣“挖礦”活動,廣東省發改委公布廣州、揭陽整治虛擬貨幣“挖礦”工作的典型案例.

1900/1/1 0:00:00前期最低砸至周線下降趨勢線38700-39000一帶觸碰反彈,這一帶也是下方月線支撐區域,從今年1月觸碰到后面2至3月兩個月的反彈都未有效跌破.

1900/1/1 0:00:002021年10月,坐擁28億用戶的社交媒體巨頭Facebook公司宣布更名為“Meta”,未來將全身心專注于虛擬現實與增強現實業務,至此徹底引發了元宇宙概念的爆發.

1900/1/1 0:00:00當下,元宇宙是一個熱度持續上升的新概念,社會各界都對其廣泛關注,企業可以通過元宇宙概念吸引資本市場的關注,同時也可以借助元宇宙概念進行營銷革新和用戶體驗革新等.

1900/1/1 0:00:00上方為BTC價格長期走勢,下方為趨勢擺動指數走勢,我們可以看到目前該指數處于下滑狀態,不過距離下方0軸還有較大一段距離,通過研究歷史可以發現,該指數一旦跌至0軸下方.

1900/1/1 0:00:00