BTC/HKD-3.58%

BTC/HKD-3.58% ETH/HKD-4.28%

ETH/HKD-4.28% LTC/HKD-2.3%

LTC/HKD-2.3% ADA/HKD-5.66%

ADA/HKD-5.66% SOL/HKD-8.92%

SOL/HKD-8.92% XRP/HKD-5.44%

XRP/HKD-5.44%前言

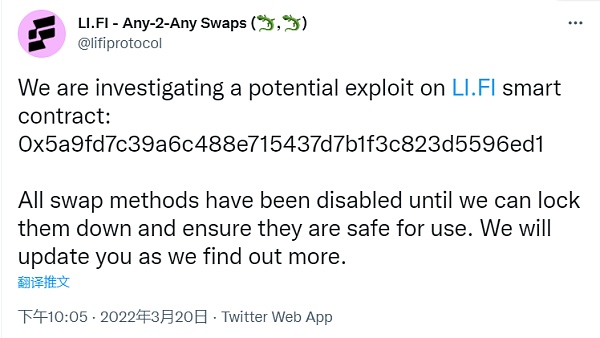

北京時間3月20日晚,知道創宇區塊鏈安全實驗室?監測到以太坊上分布式跨鏈協議。Li.Finance 受到了攻擊,攻擊者執行了 37 次call注入,獲取了多個錢包中約 60 萬美元的資產(204個ETH)。此次資產損失并沒有非常大,但項目方對于攻擊的處理非常積極并值得學習與肯定(見后文),目前項目方已補償了協議損失并修復后重新部署了協議。

知道創宇區塊鏈安全實驗室?第一時間跟蹤本次事件并分析。

分析

1.攻擊者相關信息

攻擊tx:

0x4b4143cbe7f5475029cf23d6dcbb56856366d91794426f2e33819b9b1aac4e96

ITM Trading首席市場分析師警告CBDC危險:金色財經報道,周末,關于中央銀行數字貨幣(CBDC)的討論在社交媒體上走紅,因為許多人認為這一想法將導致加強金融監管和極權主義貨幣體系。在最近的一次采訪中,ITM Trading首席市場分析師Lynette Zang警告說,CBDC將世界帶入一個可以由中央銀行直接控制的全面監督經濟。[2023/4/17 14:07:30]

被攻擊合約:

0x5A9Fd7c39a6C488E715437D7b1f3C823d5596eD1--代理合約

0x73a499e043b03fc047189ab1ba72eb595ff1fc8e--邏輯合約

攻擊者地址: ?

0xC6f2bDE06967E04caAf4bF4E43717c3342680d76 -- 部署地址

BAYC母公司Yuga Labs CEO:公開BAYC創始人身份對其非常危險:2月18日消息,BAYC母公司Yuga Labs CEO Nicole Muniz批評Buzzfeed揭露了Bored Ape Yacht Club創始人的身份,并表示公開他們的身份對他們和他們的家人來說是非常非常危險的。如果是為了某件事,那就沒問題,但人們從此次公開得到的唯一一件事就是知道他們的真實姓名。

此前消息,BuzzFeed News披露Bored Ape Yacht Club(BAYC)兩名創始人“Gargamel”和“Gordon Goner”的真實身份:32歲的作家兼編輯Greg Solano和35歲的Wylie Aronow。Greg Solano曾就讀于弗吉尼亞大學,在一些文學網站上擔任編輯和書評人,與一位游戲設計師合著一本關于魔獸世界的書。Wylie Aronow在2018年購買域名bitmex.guru,與Bitmex產生紛爭。BAYC另外兩位聯合創始人“Emperor Tomato Ketchup”和“No Sass”的真實身份仍然未知。[2022/2/18 10:01:07]

0x878099F08131a18Fab6bB0b4Cfc6B6DAe54b177E -- 收款地址

分析 | 熊市的開門鑰匙 比特幣強支撐位7600有多危險??:據Huobi數據顯示,BTC現報8023美元,日內漲幅1.16%。針對當前走勢,金色盤面特邀分析師幣圈老油條表示:比特幣在昨日最低測試7700美元,短時在8000美元附近持續盤整,這個價位短時最好不要下破才是。從小時線趨勢上看來,有突破下降趨勢線壓制,如破位可能回到8200美元。整體上,依然處于弱勢震蕩中,價格8000-9000美元空間,上方重點關注8780美元,下方支撐重點關注7700美元。

操作上:比特幣如回調8780點,可以輕倉做空,止損位9000點,獲利點8400點,行情波動較大,不宜重倉操作。[2019/9/27]

2.攻擊流程

攻擊調用流程

攻擊者構造 payload 并調用被攻擊合約 0x5a9fd7c3 的 swapAndStartBridgeTokensViaCBridge 函數:

現場 | IDF極安客實驗室萬濤:RPC接口暴露在互聯網中將非常危險:金色財經9月7日現場報道,今日,在由msup主辦的BCCC全球區塊鏈技術案例峰會上,IDF極安客實驗室聯合創始人萬濤表示:以太坊目前最流行的節點程序(Geth/ Parity) 都提供了RPC API,用于對接礦池、錢包等第三方程序。默認情況下,節點的RPC服務是無需密碼就可以進行接口調用,官方實現的RPC API 也并未提供設置RPC連接密碼的功能,因此,一旦RPC接口暴露在互聯網中,就會非常危險。[2018/9/7]

具體使用的 Payload 如下--圖中選中部分即為利用授權轉賬(transferFrom)部分的 payload:

比特幣“泡沫”破裂并不會產生太大危險:分析人士認為,雖然比特幣泡沫形成速度極快,但一旦泡沫破滅并不會引發系統性金融風險,這是因為和其他金融產品相比,當前比特幣的市場規模十分有限。更重要的是,大型金融機構目前并沒有參與到比特幣交易中來,炒作比特幣資金的杠桿率也不高,此外幾乎沒有金融產品是以比特幣作為抵押品的。因此,雖然一旦出現泡沫破滅,很多炒作者會遭受巨額損失,但這卻不太可能影響整個金融市場的穩定。[2017/12/12]

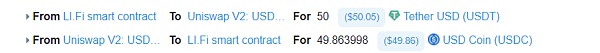

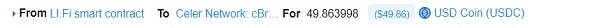

調用一次正常50刀的跨鏈橋功能(為了能正常調用 swapAndStartBridgeTokensViaCBridge 函數):

在 payload 中包括多個call方法(調實際用transferFrom)。讓 0x5a9fd7c3 調用 37 個call,借此利用多個錢包對于 0x5a9fd7c3 合約的授權(approve)將錢包資產轉賬到攻擊者地址:

后續執行正常的跨鏈橋邏輯 _startBridge(_cBridgeData); 這也是為什么第一個 swap 是正常的,這樣才能讓后續邏輯正常執行下去:

3.漏洞細節

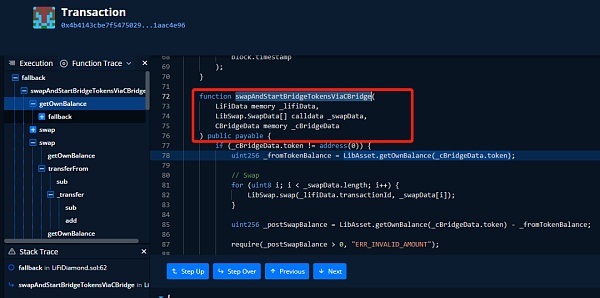

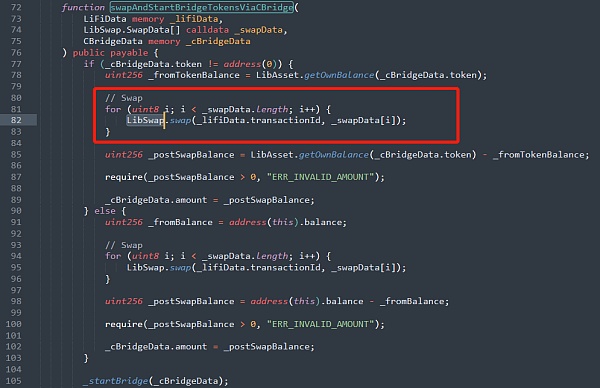

導致本次問題的根本原因被攻擊合約0x5a9fd7c3的邏輯合約存在一個批量讓call 調用傳入數據的函數 swapAndStartBridgeTokensViaCBridge:

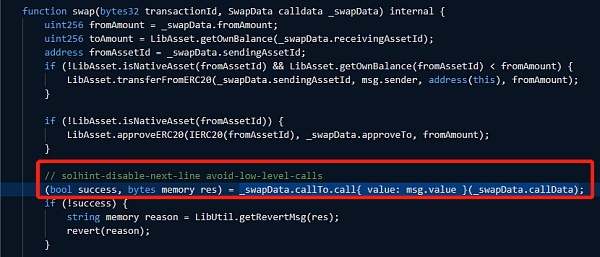

該合約將會取出payload中的多個_swapData 數據結構并調用,LibSwap.swap(...);實現如下:

借此,攻擊者利用該合約的 call 將各個錢包對 0x5a9fd7c3 合約的代碼授權轉走了多個錢包中的各種代幣。

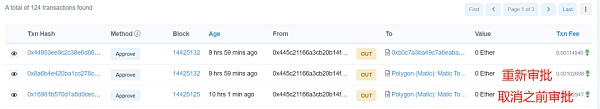

4.項目方進展

在事件發生后,項目方第一時間對合約可能的方法進行了停用,并為其審計和安全性問題進行致歉:

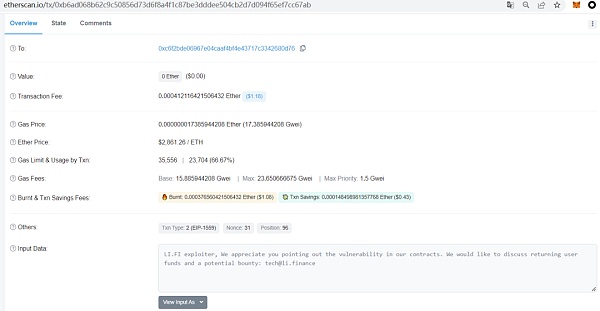

而后,項目方還聯系了黑客,希望能與其取得聯系并和平解決:

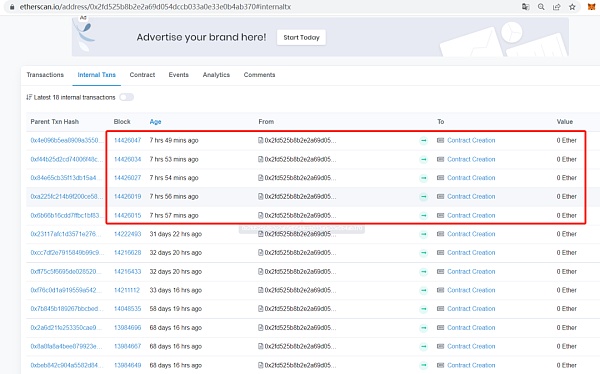

同時,最快的時間將漏洞合約修復后上線:

并將錢包(以Matic為例)對于之前被攻擊合約的授權取消,對新的合約進行了重新授權:

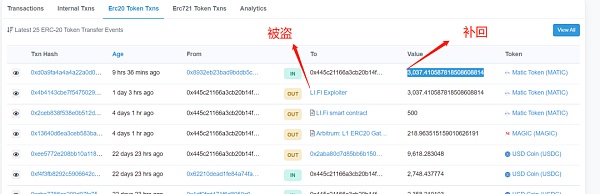

最后,將用戶資產進行補回:

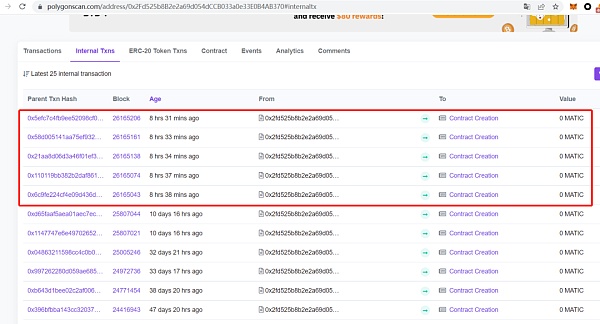

同時我們關注到,其在 polygon 鏈上的合約也已實現了新的部署:

總結

此次攻擊的根本原因是項目方對于 swapAndStartBridgeTokensViaCBridge 合約的實現過度自由化所導致的 call 調用注入,但項目方積極的面對問題的態度和后續補救的及時性值得學習和肯定。不貴于無過,而貴與改過。

但我們仍希望能將錯誤扼殺在發生之前,應從他人的錯誤中學習并避免自己未來的錯誤,正如 Li.Finance 所說的那樣:“我們的使命是最大化用戶體驗,現在我們痛苦地了解到,為了遵循這種精神,我們的安全措施必須大幅改進。”

近期,各類合約漏洞安全事件頻發,合約審計、風控措施、應急計劃等都有必要切實落實。

Tags:IDGBRIDGEBRIDGESQUIDGAMESBRIGHTThe Midget’s SecretBRIDGE幣

在加密世界,DeFi是繼比特幣之后,最具產品和市場契合的領域。去年藍狐筆記也提到了DeFi的發展趨勢《為什么DeFi是加密史上第二個突破?》.

1900/1/1 0:00:00DeFi(去中心化金融)的核心特征之一是為任何可連接互聯網的人提供金融服務。傳統銀行主要通過為借貸設定利率進行盈利,DeFi協議也是如此.

1900/1/1 0:00:00面對五月下旬幣圈大跳水的行情,整個加密市場都充斥著極度惶恐的情緒。盡管DeFi一直被寄予厚望,但也未能抵抗住此番壓力,鎖倉量幾近腰斬.

1900/1/1 0:00:00隨著NFT市場的日益火爆,各類NFT平臺受到的關注越來越多,妥善處理合規問題至關重要。大家都知道開個餐館要食品經營許可證,那么經營NFT平臺需要哪些證呢?郭律師團隊總結了八種在不同情形下可能涉及.

1900/1/1 0:00:002021 年第一季度標志著期待已久的生態系統戰爭的開始。隨著加密市場繼續吸引主流關注,新發現的散戶進入者將以太坊的費用推高至歷史新高.

1900/1/1 0:00:009月9日12時左右,FTX創始人Sam Bankman Fried(SBF)發推宣布,SUSHI將于10小時后進行遷移.

1900/1/1 0:00:00