BTC/HKD+1.22%

BTC/HKD+1.22% ETH/HKD+0.88%

ETH/HKD+0.88% LTC/HKD+2.13%

LTC/HKD+2.13% ADA/HKD+3.76%

ADA/HKD+3.76% SOL/HKD+1.49%

SOL/HKD+1.49% XRP/HKD+2.92%

XRP/HKD+2.92%2022 年 1 月 28 日,一大早醒來就看見 ps 那邊預警了 Qubit Finance 被黑了。有點慘,這是印象中 pancake bunny 項目不知道第幾次被黑了(這里默哀。。)。然后順著 Qubit Finance 官方的推特,不難找到這次的攻擊者地址為

https://bscscan.com/address/0xd01ae1a708614948b2b5e0b7ab5be6afa01325c7

既然知道了地址,那么老樣子,話不多說,直接開始分析吧 :D

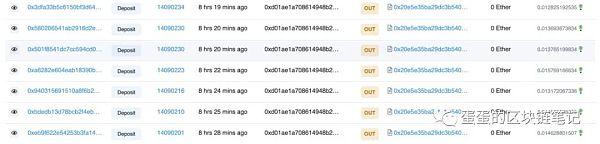

由于通過 Qubit Finance 我已經拿到了攻擊者的具體地址,所以我就直接對 BSC 上的攻擊者地址進行查詢,看看是做了什么操作。

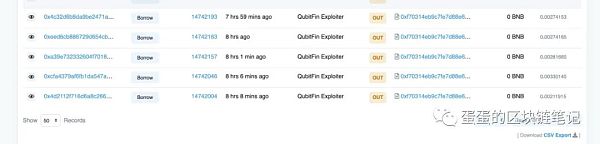

通過追查攻擊者在 BSC 鏈上的操作,發現攻擊者根本沒有什么準備資金啊,部署攻擊合約之類的操作,直接上來就是?borrow, 這種操作很陌生,只有兩種可能,要不就是這個?borrow?有問題,直接就是通過?borrow就借空所有資產,還有一種可能就是,這里不是第一案發現場。為了驗證這種想法,就需要先看看對應的?borrow?函數是什么鬼。

韓國檢察官凍結Do Kwon 536萬美元的資產:金色財經報道,首爾南部地方檢察官辦公室發言人周二表示,他們凍結了Terraform Labs首席執行官Do Kwon價值71億韓元(536萬美元)的資產。

首爾一家法院正在審查Do Kwon在國內和海外的資產,以尋求歸還。如果法院批準,預計韓國將阻止Do Kwon轉移或出售被確認的資產。在法庭做出最終有罪判決后,這筆錢將被沒收。檢察官辦公室證實,這些資產包括Do Kwon在海外的存款,其中一個賬戶位于瑞士,首爾檢方正在請求司法合作。[2023/4/11 13:57:06]

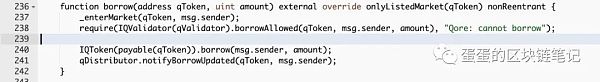

簡單一看這個?borrow?函數,明顯是屬于?Compound?的架構,是有抵押品才能進行對應的抵押的,同時#238的?borrowAllowed?函數我也檢查過確實是有正確實現對代幣價值的檢查的。那就說明第一種假設不成立,也就是說,這里確實不是第一案發現場。那么如果借貸的邏輯是正確的,那么攻擊者理論上來說,會收到由于第一案發現場弄過來的錢來進行借貸。那么攻擊者的錢又是怎么來的呢?帶著這個疑問,不妨看下攻擊者地址的代幣轉移情況。

Sushi計劃第二季度在Sei區塊鏈上進行衍生品交易:金色財經報道,SushiSwap開發者Sushi計劃在Cosmos生態系統的Sei區塊鏈上發布一個名為Vortex的去中心化衍生品交易所。該版本計劃于2023年第二季度發布,與Sei預計的主網發布時間一致,同時Sushi最近收購了Vortex。

Vortex預計將成為Sei上的首批應用程序之一,Sei是為Cosmos生態系統的鏈上交易而設計的第1層區塊鏈。該交易所將支持點對點訂單匹配和使用交叉抵押品,完全在鏈上完成。[2023/2/24 12:26:02]

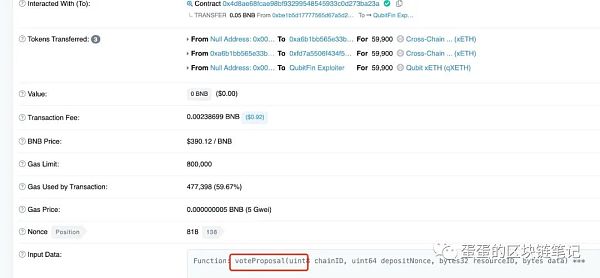

通過追查攻擊者的代幣轉移情況,發現攻擊者在對 Qubit Finance 進行借貸之前,就已經在其他地方神秘的收到了好幾筆大額的?qXETH?代幣,那么這也驗證了我們的想法,說明借貸操作已經是攻擊后行為了,并不是第一案發現場,為了弄明白這些神秘的資金是怎么來的,我們需要選取其中的一筆交易進行分析(https://bscscan.com/tx/0x8c5877d1b618f29f6a3622cb610ace08ca96e04d8218f587072a3f91e8545bdc)

通過分析這筆交易,發現這筆交易其實是調用了?Qubit Finance?的?Qbridge?合約的?voteProposal?函數。

價值近10億美元的SOL將在24小時內解鎖:金色財經報道,Solana驗證者計劃在本周三解鎖4960萬枚SOL(截至約合9.45億美元),占SOL代幣供應量的13%,也是迄今第二大規模的代幣解鎖。(The Block)[2022/11/9 7:23:17]

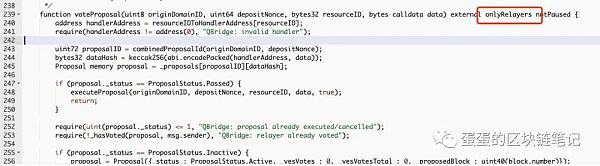

但是問題是這個?voteProposal?其實是只有合約指定的?relayer?才能進行調用的,難道是?Relayer?的私鑰泄漏了嗎?正常來說如果不了解?Qubit Bridge?的架構的話,得出這個結論是顯而易見的。

但是似乎事實并不是這么簡單。有一種神秘的感覺告訴我事情并不是這樣的。正常來說,對于這種?relayer?架構的跨鏈,如果是通過?relayer?進行的操作的話,那么一定會有一步在其他鏈進行的跨鏈操作,聲明了一個?event,然后才有?relayer?同步到這個?event?然后開始對應代幣的跨鏈,就像?anySwap?一樣,那么基于這種假設,同時攻擊者跨鏈的又是?ETH, 那么攻擊者是大概率在ETH?鏈上進行了一次跨鏈操作的。為了驗證這個想法,我去查了一下?ETH?鏈上的攻擊者的行為,果不其然。。。

聯合國人權事務負責人對阿桑奇引渡案表示擔憂:金色財經報道,聯合國人權事務負責人Michelle Bachelet表示,阿桑奇的潛在引渡引發了對未來舉報人和調查記者權利的擔憂。與此同時,自2019年阿桑奇在倫敦被俘以來,由于維基解密已經積累了數十萬美元的加密資產,加密貨幣支持者繼續向阿桑奇和他的法律斗爭捐款。聯合國人權高專稱美國試圖引渡阿桑奇引發了對媒體自由的擔憂。[2022/8/30 12:56:11]

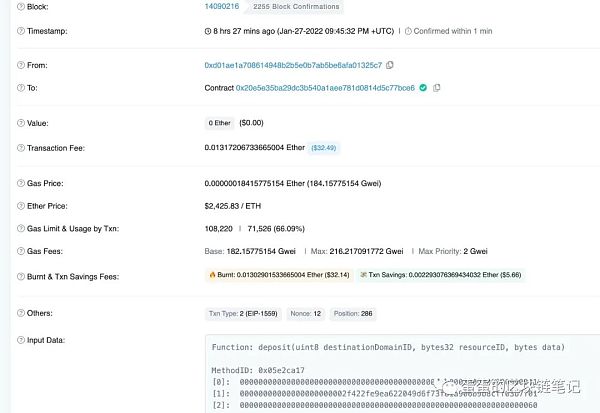

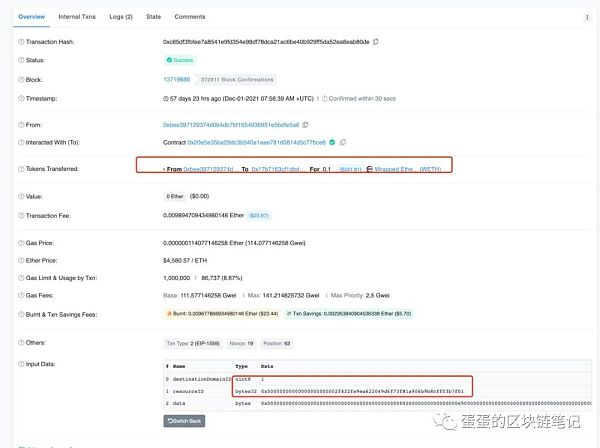

可以看到攻擊者確實進行了很多筆跨鏈操作,調用了?QBridge?在以太坊上的合約進行代幣的跨鏈,看來這里就是第一案發現場了?,選取其中的一筆交易進行分析,發現更加異常的地方。

理論上攻擊者應該跨鏈ETH到BSC鏈上,但是這筆交易里既沒有ETH的轉賬,也沒有WETH的轉移,是怎么回事呢?這需要我們追蹤對應合約的?deposit?函數來進行分析

前紐交所總裁Stacey Cunningham加入Uniswap Labs擔任顧問:6月15日,官方消息,Uniswap Labs宣布,前紐約證券交易所總裁Stacey Cunningham擔任Uniswap Labs顧問。Stacey將與Uniswap Labs團隊合作,在DeFi中建立更好的系統。[2022/6/16 4:30:16]

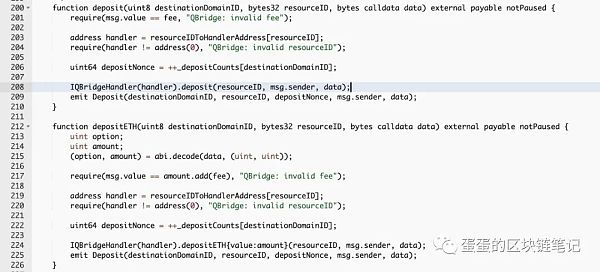

通過查看這個代碼,我們不難發現,如果要跨鏈接?ETH,根據代碼的函數命名來看,應該是要調用?depositETH?函數的,但是攻擊者卻調用了?deposit?函數來進行?ETH?的跨鏈?為什么可以這樣?回顧上文說的架構,我們知道,Relayer?架構是依賴?event?消息進行進行跨鏈的,而這?depositETH?和?deposit?這兩個函數,是聲明同一個?event?的,那么就是說,如果有機會能讓?deposit?函數聲明的?event?的參數就是?ETH?代幣跨鏈的參數的話,depositETH?和?deposit?這兩個函數實現的效果其實是一樣的,那么問題到這里就簡化了,由于這兩個函數的傳參都是一樣的,只要按調用?depositETH?的參數來調用?deposit?不就好啦?

思路是對的,但是這里還有一個問題,別忽略了 #208 行的?handler?檢查,這個檢查是?deposit函數和?depositETH?函數都有的,按上面的這個思路,能通過檢查嗎?為了驗證這個想法,我們要去看對應?handler?合約的的代碼

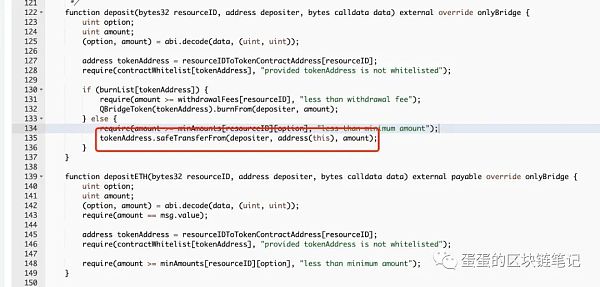

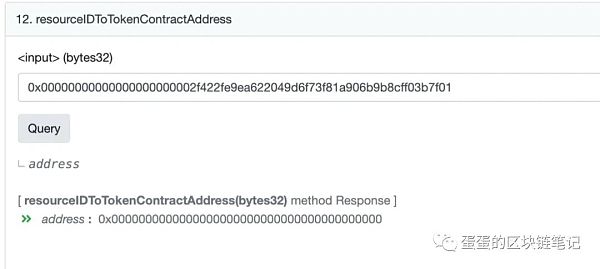

通過分析?handler?合約的代碼,發現?handler?同樣存在??deposit?函數和?depositETH?函數,同時,deposit?函數是在 #128行有白名單檢查的,配合圖中標注的 #135 行的?safeTransferFrom?調用也就是說,攻擊者理論上是要轉移代幣的,而攻擊者的的攻擊交易中,沒有出現代幣的轉移,理論上這里應該要報錯才對?為什么成功了呢?回看代碼,tokenAddress?的獲取是通過?resourceIDToTokenContractAddress?進行獲取的,那么這個地址是啥呢?通過查詢合約,我們得到了?ETH?代幣對應的?resourceID?的代幣合約地址是?0x0000000000000000000000000000000000000000

哎,這里就有同學想來問啦,0地址不就是沒有設置過的意思嗎?為什么一個沒有設置過的地址能通過檢查呢?于是我們就不死心的去查這個地址是不是真的是在白名單里,結果一查,哎?結果還真是,芭比Q了?

為什么會有這個操作呢?回顧剛才的代碼,由于?QBirdgeHandler?的?depositETH?函數同樣是包含白名單檢查的,但是充值?native ETH?它沒有代幣合約哇,怎么做白名單檢查呢?QBridge?采用了一個大多數項目都會采用的辦法,那就是如果你充值的是?native ETH?代幣,那么我在合約里就當你是充值 0 地址的代幣,也就是說,你充值 0 地址的代幣,就認為你充的是?ETH?啦。

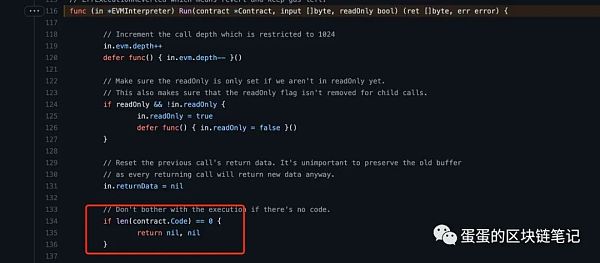

那第二個問題來啦,0 地址的調用是怎么成功的?哎?這就是一個有趣的問題啦,我們知道,0地址其實是一個?EOA?地址,那么?EOA?地址中是沒有合約代碼的,那么在?evm?的實現中,對?EOA?地址的調用是不會報錯的,同時也不會執行任何操作。一個老?trick:D, 這個?trick在19年的 0x protocol 上出現過

也就是說, 0 地址直接就成功調用?safeTransferFrom?函數而沒有報錯啦,但是,handler?的檢查和調用結束后,對應的在?QBridge合約聲明出來的?event,卻是和轉入了?ETH?是一模一樣的哦。但是?relayer?哪知道這么多,它只是一個執行?event?捕獲的云服務器而已 :D

這次?Qubit Fiance?的被黑其實同時存在了好幾個問題

最大的問題,自然是?EOA?調用的問題,其實是不會報錯的,這個問題沒有被意識到

但是除了這個問題之外,還需要結合?depositETH?和?deposit?函數本身聲明的是同一個類型的事件,不然也是不會出問題的

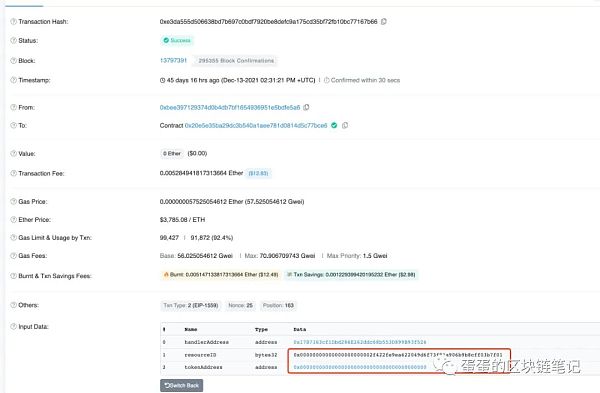

經過查詢,deposit?函數以前是用來充值?WETH?的,而且用的?resourceID?和這次攻擊用的?ID?是一樣的,那么以前的調用是正常的,那么為什么現在就不正常呢?肯定是有人改過嘛 :D

然后果不其然,我還真的找到了?

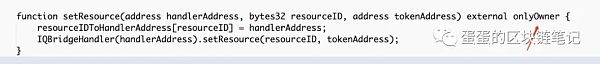

而這個函數,只有?owner?才能調用,為什么要這樣搞呢?細節請大家發揮聯想,我的分析之旅到這里就結束了 ;)

據當地媒體報道,韓國一家交易所正在等待美國監管機構對備受期待的Vaneck加密貨幣交易所交易基金(ETF)做出裁決,然后再決定其對加密貨幣ETF的立場.

1900/1/1 0:00:00區塊鏈世界總是在迭代中前進。今年以來,公鏈風起云涌、NFT大放異彩、跨鏈方興未艾,加上元宇宙的出圈助攻,整個區塊鏈世界精彩紛呈,迎來更廣闊的發展空間.

1900/1/1 0:00:00期權產品現在在 DeFi 用戶中越來越受歡迎。它為投資者提供了一種獨特的獲益方式,其風險敞口與流動性挖礦或質押有所不同,它有獲得期權溢價的機會,而不必直接處理期權.

1900/1/1 0:00:002021年底,一個DAO--一個去中心化的自治組織--花費400萬美元購買了Wu-Tang Clan專輯的唯一現存副本.

1900/1/1 0:00:00據中國人民銀行2月22日消息,2019年2月21日,人民銀行2019年全國貨幣金銀工作會議在福建廈門召開.

1900/1/1 0:00:00北京時間 2022 年 4 月 30 日,知道創宇區塊鏈安全實驗室 監測到 BSC 鏈上的 bDollar 項目遭到價格操縱攻擊,導致損失約 73 萬美元.

1900/1/1 0:00:00