BTC/HKD-0.96%

BTC/HKD-0.96% ETH/HKD-0.7%

ETH/HKD-0.7% LTC/HKD+0.25%

LTC/HKD+0.25% ADA/HKD-0.7%

ADA/HKD-0.7% SOL/HKD-0.92%

SOL/HKD-0.92% XRP/HKD-0.59%

XRP/HKD-0.59%作者: Kong

據慢霧區情報,11 月 4 日,一個 BNB Chain 上地址憑空鑄造了超 10 億美元的 pGALA 代幣,并通過 PancakeSwap 售出獲利,導致此前 GALA 短時下跌超 20%。慢霧將簡要分析結果分享如下:

相關信息

pGALA 合約地址

0x7dDEE176F665cD201F93eEDE625770E2fD911990

proxyAdmin 合約地址

0xF8C69b3A5DB2E5384a0332325F5931cD5Aa4aAdA

慢霧:近期出現新的流行惡意盜幣軟件Mystic Stealer,可針對40款瀏覽器、70款瀏覽器擴展進行攻擊:6月20日消息,慢霧首席信息安全官@IM_23pds在社交媒體上發文表示,近期已出現新的加密貨幣盜竊軟件Mystic Stealer,該軟件可針對40款瀏覽器、70款瀏覽器擴展、加密貨幣錢包進行攻擊,如MetaMask、Coinbase Wallet、Binance、Rabby Wallet、OKX Wallet、OneKey等知名錢包,是目前最流行的惡意軟件,請用戶注意風險。[2023/6/20 21:49:05]

proxyAdmin 合約原 owner 地址

0xfEDFe2616EB3661CB8FEd2782F5F0cC91D59DCaC

慢霧: 警惕比特幣RBF風險:據BitMEX消息,比特幣于區塊高度666833出現陳腐區塊,并產生了一筆 0.00062063 BTC 的雙花交易。根據 BitMEX提供的交易內容來看,雙花的兩筆交易的nSequence字段的值都小于0xffffffff -1。慢霧安全團隊初步認為此次雙花交易有可能是比特幣中的RBF交易。[2021/1/20 16:38:01]

proxyadmin 合約當前 owner 地址

0xB8fe33c4B55E57F302D79A8913CE8776A47bb24C

簡要分析

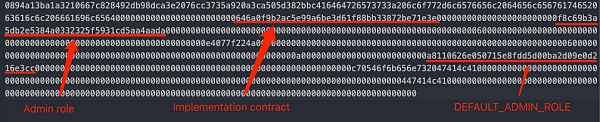

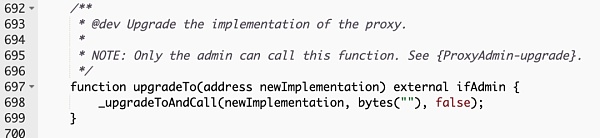

1. 在 pGALA 合約使用了透明代理(Transparent Proxy)模型,其存在三個特權角色,分別是 Admin、DEFAULT_ADMIN_ROLE 與 MINTER_ROLE。

慢霧:Cover協議被黑問題出在rewardWriteoff具體計算參數變化導致差值:2020年12月29日,慢霧安全團隊對整個Cover協議被攻擊流程進行了簡要分析。

1.在Cover協議的Blacksmith合約中,用戶可以通過deposit函數抵押BPT代幣;

2.攻擊者在第一次進行deposit-withdraw后將通過updatePool函數來更新池子,并使用accRewardsPerToken來記錄累計獎勵;

3.之后將通過_claimCoverRewards函數來分配獎勵并使用rewardWriteoff參數進行記錄;

4.在攻擊者第一次withdraw后還留有一小部分的BPT進行抵押;

5.此時攻擊者將第二次進行deposit,并通過claimRewards提取獎勵;

6.問題出在rewardWriteoff的具體計算,在攻擊者第二次進行deposit-claimRewards時取的Pool值定義為memory,此時memory中獲取的Pool是攻擊者第一次withdraw進行updatePool時更新的值;

7.由于memory中獲取的Pool值是舊的,其對應記錄的accRewardsPerToken也是舊的會賦值到miner;

8.之后再進行新的一次updatePool時,由于攻擊者在第一次進行withdraw后池子中的lpTotal已經變小,所以最后獲得的accRewardsPerToken將變大;

9.此時攻擊者被賦值的accRewardsPerToken是舊的是一個較小值,在進行rewardWriteoff計算時獲得的值也將偏小,但攻擊者在進行claimRewards時用的卻是池子更新后的accRewardsPerToken值;

10.因此在進行具體獎勵計算時由于這個新舊參數之前差值,會導致計算出一個偏大的數值;

11.所以最后在根據計算結果給攻擊者鑄造獎勵時就會額外鑄造出更多的COVER代幣,導致COVER代幣增發。具體accRewardsPerToken參數差值變化如圖所示。[2020/12/29 15:58:07]

2. Admin 角色用于管理代理合約的升級以及更改代理合約 Admin 地址,DEFAULT_ADMIN_ROLE 角色用于管理邏輯中各特權角色(如:MINTER_ROLE),MINTER_ROLE 角色管理 pGALA 代幣鑄造權限。

聲音 | 慢霧:Ghostscript存在多個漏洞:據慢霧區消息,Google Project Zero發布Ghostscript多個漏洞預警,遠端攻擊者可利用漏洞在目標系統執行任意代碼及繞過安全限制。Ghostscript 9.26及更早版本都受影響。軟件供應商已提供補丁程序。[2019/1/24]

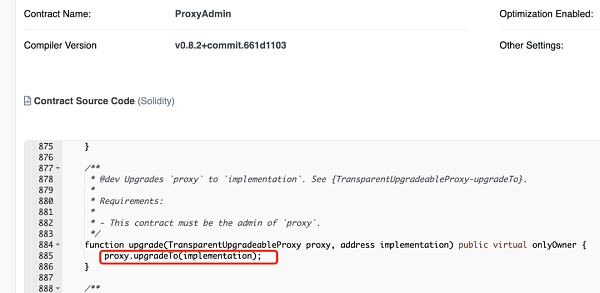

3. 在此事件中,pGALA 代理合約的 Admin 角色在合約部署時被指定為透明代理的 proxyAdmin 合約地址,DEFAULT_ADMIN_ROLE 與 MINTER_ROLE 角色在初始化時指定由 pNetwork 控制。proxyAdmin 合約還存在 owner 角色,owner 角色為 EOA 地址,且 owner 可以通過 proxyAdmin 升級 pGALA 合約。

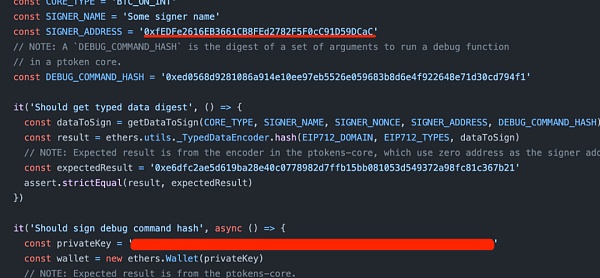

4. 但慢霧安全團隊發現 proxyAdmin 合約的 owner 地址的私鑰明文在 Github 泄漏了,因此任何獲得此私鑰的用戶都可以控制 proxyAdmin 合約隨時升級 pGALA 合約。

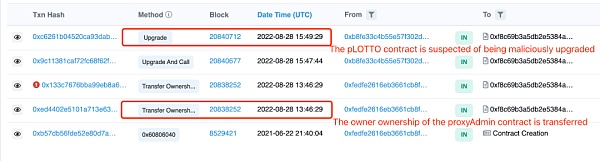

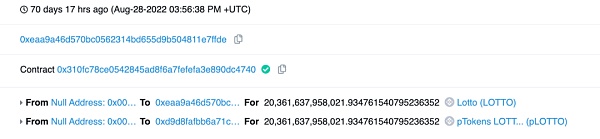

5. 不幸的是,proxyAdmin 合約的 owner 地址已經在 70 天前(2022-08-28)被替換了,且由其管理的另一個項目 pLOTTO 疑似已被攻擊。

6. 由于透明代理的架構設計,pGALA 代理合約的 Admin 角色更換也只能由 proxyAdmin 合約發起。因此在 proxyAdmin 合約的 owner 權限丟失后 pGALA 合約已處于隨時可被攻擊的風險中。

總結

綜上所述,pGALA 事件的根本原因在于 pGALA 代理合約的 Admin 角色的 owner 私鑰在 Github 泄漏,且其 owner 地址已在 70 天前被惡意替換,導致 pGALA 合約處于隨時可被攻擊的風險中。

參考:https://twitter.com/enoch_eth/status/1589508604113354752

慢霧科技

個人專欄

閱讀更多

金色財經

文章匯

達瓴智庫

CT中文

PANews

DeFi之道

老雅痞

區塊律動BlockBeats

web3中文

01元宇宙

Tags:MINADMREWARDWARMINIDOGEPROADMONKEYBunicorn Universal Rewardmetawar幣情況

2022年,國內電商正面臨多重巨變:618、雙11失靈降溫,互聯網脫虛向實涌向賣貨——B站、今日頭條等內容平臺,俞敏洪、劉潤等知識博主紛紛入局。在電商熱戰的邊角處,國內外元宇宙電商幾乎同時萌芽.

1900/1/1 0:00:00兩個知名足球粉絲代幣將迎來大幅解鎖、APT將有1000萬枚流通至市場、更多龍頭項目將進行線性解鎖.

1900/1/1 0:00:00作者| Chenglin Pua(馬來西亞)編審 | 于百程 排版 | 王紀瓏琰元宇宙就好像一片還沒有被開發的“美洲”,吸引了許多企業來淘金.

1900/1/1 0:00:00元宇宙正在興起。在2022年上半年,元宇宙一詞在美國證券交易委員會的監管文件中出現了1100多次.

1900/1/1 0:00:00作者:Azuma 原文:《加密雷曼時刻:過去48小時行情全回顧》11 月 9 日凌晨,“幣安 vs FTX”的這場大戲迎來高潮.

1900/1/1 0:00:0010 月 31 日,香港財政司(財經事務及庫務局)正式發布《有關香港虛擬資產發展的政策宣言》(以下簡稱《宣言》),就在香港發展蓬勃的虛擬資產行業和生態圈.

1900/1/1 0:00:00