BTC/HKD+0.99%

BTC/HKD+0.99% ETH/HKD+0.52%

ETH/HKD+0.52% LTC/HKD+2.63%

LTC/HKD+2.63% ADA/HKD+4.52%

ADA/HKD+4.52% SOL/HKD+3.62%

SOL/HKD+3.62% XRP/HKD+6.09%

XRP/HKD+6.09%據慢霧安全團隊情報,2023 年 3 月 13 日,Ethereum 鏈上的借貸項目 Euler Finance 遭到攻擊,攻擊者獲利約 2 億美元。

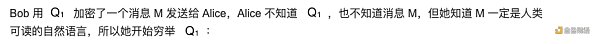

黑客在攻擊完 Euler 后,為了混淆視聽逃避追查,轉了 100 ETH 給盜取了 Ronin 6.25 億多美金的黑客拉撒路。拉撒路順水推舟將計就計,隨即給 Euler 黑客發了一條鏈上加密消息,并回禮了 2 枚 ETH:

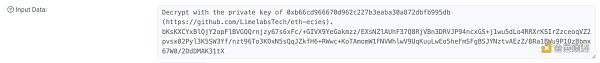

消息內容是提示 Euler Exploiter 用 eth-ecies 解密這條消息。

按道理說在公開的環境下,如果 Ronin Exploiter 只是想加密通訊,使?公鑰加密是最簡單的?案。

公鑰加密:

C = {rG, M + rQ} = {C1, C2}

私鑰解密:

M = M + r(dG) ? d(rG) = C2 ? d(C1)

其中密? C,公鑰 Q,私鑰 d,隨機數 r,消息 M。協議很簡單,加密過程不需要?到的私鑰,不存在私鑰泄露的路徑。

使? eth-ecies 加密是因為?便還是另有所圖?隨后很快就有?指出 eth-ecies 存在安全漏洞,Ronin Exploiter 是想竊取 Euler Exploiter 的私鑰。

傳Andre Cronje退出DeFi和Crypto領域或為專注于Solidly生態:金色財經報道,據加密社區成員@Theologue.eth透露,Andre Cronje退出DeFi和Crypto領域并把他以前的項目交給值得信賴的其他開發人員,或因為以便他專注于構建Solidly生態系統。Solidly是Andre Cronje所有作品的高潮,該項目是他投入時間最長的,也是他的杰作,因此沒有人會低估Andre Cronje在Solidly上的韌性。無論如何,Andre Cronje永遠是DeFi領域里最頂級的開發者之一,也是當今為數不多類似“中本聰”的開發者。[2022/3/6 13:40:48]

是否真的如此?且讓我們先分析?下 eth-ecies 存在的是怎么樣的?個漏洞。

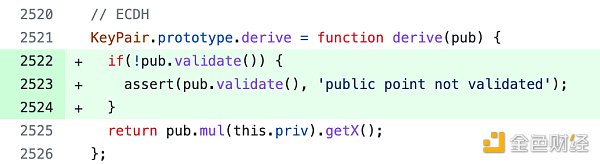

經過分析,我們發現 eth-ecies 使?了 "elliptic": "^6.4.0",這是個 Javascript 橢圓曲線庫,這個版本的庫存在多個安全漏洞,其中?個就是扭曲曲線攻擊漏洞(twist attacks),這個漏洞的成因是在計算 ECDH 共享密鑰時沒有驗證對?的公鑰是否在曲線上,攻擊者可通過構造??群曲線上的公鑰,誘導受害者計算共享密鑰,從?破解出受害者私鑰。

但是這個漏洞的利?難度是很?的,需要有?常契合的場景才能發起攻擊,Ronin Exploiter 是否有機會發起扭曲攻擊呢?

ECDH 算法是基于橢圓曲線加密的密鑰交換算法。它與傳統的 Diffie-Hellman (DH) 算法類似,但是使?的是橢圓曲線上的數學運算來實現密鑰交換,從?提供更?的安全性。

波場TRON單日交易次數突破770萬,創歷史新高:據TRONSCAN區塊鏈瀏覽器最新數據顯示,2021年7月1日,波場TRON單日交易次數高達7,764,639,突破770萬,創歷史新高。當前波場TRON交易總數已突破21億,波場TRON各項數據一直穩中前進,波場生態逐漸強大的同時,也將迎來更多交易量。[2021/7/2 0:23:15]

下?是 ECDH 算法的步驟:

1. ?成橢圓曲線:在密鑰交換之前,通信雙?需要選擇?個橢圓曲線,該曲線必須滿??些數學特性,例如離散對數問題。

2. ?成私鑰和公鑰:每個通信?都需要?成?對私鑰和公鑰。私鑰是?個隨機數,?于計算公鑰。公鑰是?個點,它在橢圓曲線上,并由私鑰計算得出。

3. 交換公鑰:通信雙?將??的公鑰發送給對?。

4. 計算共享密鑰:通信雙?使?對?發送的公鑰和??的私鑰計算出?個共享密鑰。這個共享密鑰可以?于加密通信中的數據,保證通信的機密性。

為了?便描述下? Alice 和 Bob 分別代表上?雙?,G 為基點,假設:

Alice 的私鑰是 a,則 Alice 公鑰是 A = aG;

Bob 的私鑰中 b,則 Bob 公鑰是 B = bG。

核?知識點在共享密鑰計算?法,根據群的乘法交換律,他們只要獲取到對?的公鑰就可以計算出共享密鑰:

S = aB = a(bG) = b(aG) = bA

Umbrella Network宣布與區塊鏈平臺Elrond Network達成合作:據官方消息,Umbrella Network宣布,與快速、可擴展和安全的區塊鏈平臺Elrond Network達成合作,為任何人和任何地方普遍訪問的高帶寬,透明的金融系統奠定基礎。[2021/2/23 17:45:22]

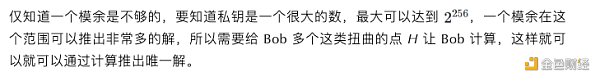

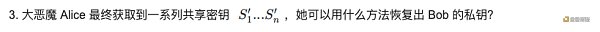

如果 Alice 想要刺探 Bob 的私鑰,她可以選擇?個階數 q ?常?(點的數量?常少)的曲線點 H(這個點不是對應任何特定私鑰的公鑰,但是 Bob 并不知道),由于群是循環群,Bob 在計算 S′ = bH 時,他得到的 S′ 將在這些少量點群以內。Alice 不知道 Bob 的私鑰 b,但可以通過窮舉得到滿? S′ = xH 的 x,此時 b ≡ x mod q 。顯然 x 很?,最?為 q。

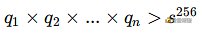

需要多少個扭曲點呢?這取決于每?次選擇的階數 q,需要階數相乘能超過私鑰的最?值,即滿?:

如果我每次選擇的 q ??點,那么需要交互的次數 n 就可以少?點,但 q 越?意味著窮舉的難度越?,所以這?需要根據 Alice 的運算性能做?個取舍。

動態 | SoftBank、Synchronoss和TBCASoft合作開發基于區塊鏈的移動支付服務:Thefastmode消息,SoftBank,Synchronoss Technologies和TBCASoft已經合作開發了一個PoC,用于基于Rich Communication Services(RCS)全球消息傳遞標準和TBCASoft跨運營商區塊鏈平臺的新型跨運營商移動支付服務。CCPS區塊鏈API的靈活性使收件人能夠使用基于RCS的消息應用程序或傳統消息服務(如SMS或移動電子郵件),通過同一國家、地區的RCS錢包應用程序接收個人對個人(P2P)資金轉帳或海外。[2018/9/25]

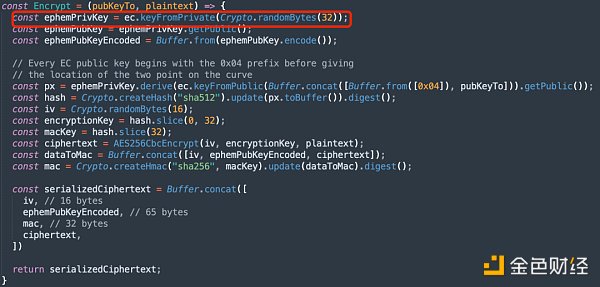

上?我們分析了 ECDH 算法的?險和攻擊原理,我們再回來看 eth-ecies 這個庫,實際上它使?的只是?個類似 ECDH 的算法,它在構造共享私鑰時使?的是臨時密鑰,根本不需要?到加密?的私鑰,所以并不會對加密?構成?險。

那么有沒有可能 Ronin Exploiter 是想利?社會?程學引導 Euler Exploiter 使?其它有問題的?具呢??如我們熟知的 PGP 加密協議?

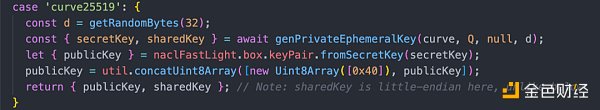

巧的很,我們很快就發現被?泛使?的開源庫 openpgpjs 最新版本 v5.7.0 還在使?了低版本的 "@openpgp/elliptic": "^6.5.1" ,更巧的是,它?持基于 Curve25519 的 ECDH 協議,故事本應該進??潮,但經過分析發現,openpgpjs 的 ECDH 協議在實現時,和 Ecies 協議?樣引?了臨時密鑰,即使加密?導?了私鑰,也僅僅?于消息簽名,?不會?于構造共享密鑰。

聲音 | 孫宇晨:將DApp從以太坊區塊鏈轉向Tron網絡:據ambcrypto消息,Tron基金會首席執行官兼創始人孫宇晨要求開發人員停止在以太坊區塊鏈上部署DApp,轉而使用其官方的Tron區塊鏈。他表示,他們比以太坊快100倍,并與以太坊完全兼容。[2018/9/24]

故事結束了,我覺得 Ronin Exploiter 使?低版本 elliptic 存在的漏洞去隱秘的竊取 Euler Exploiter 私鑰的可能性不?,?于那條鏈上消息,可能真的是為了共商?計,更進?步的圖謀不軌需要更加?超的社會?程學?段了,但 Euler Exploiter 已經警覺。

上?提到了扭曲攻擊的原理,實際?程實現上仍然有?個問題需要解決:

1. 如何構造扭曲的點?

2. 當 Bob ?共享密鑰 S' 加密消息時,它并不會把 S' 傳輸給 Alice,因為根據協議 Bob 認為 Alice 是已經知道這個密鑰的,那么 Alice 如何獲取 S' 呢?

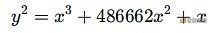

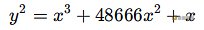

這?以 Curve25519 曲線為例,它的曲線?程是:

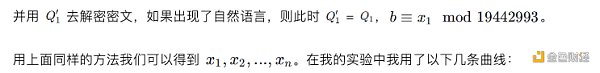

我們隨意改變其中的?個參數,得到?條新的曲線,?如:

使? sagemath 數學軟件來表示:

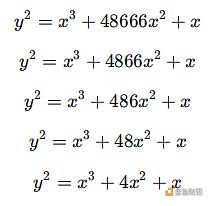

p = 2**255-19 E = EllipticCurve(GF(p), [0,48666,0,1,0])然后我們計算它的階數,并對這個階數進?因式分解:

Grp = E.abelian_group() G = Grp.gens() Gorder = G.order() print( "{0} = {1}".format(Gorder, factor(Gorder)) )計算結果:

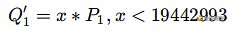

...= 2 * 3049 * 14821 * 19442993 * 32947377140686418620740736789682514948650410565397852612808537選擇 19442993 這個??適中的數,?中國剩余定理創建?個含有 19442993 個元素的?群:

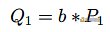

x = crt([1,0], [19442993, Gorder//19442993]) P1 = x * G到這?我們就得到了第?個扭曲的點,把它當作公鑰發送給 Bob,Bob 就可以計算第?個共享密鑰:

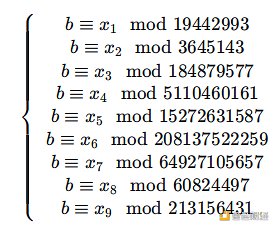

最終得到的結果可表示為:

使?中國剩余定理即可計算出私鑰 b:

x = crt([ x1, x2, x3, x4, x5, x6, x7, x8, x9], [ 19442993, 3645143, 184879577, 5110460161, 15272631587, 208137522259, 64927105657, 60824497, 213156431]) print(x == b) print(hex(x))總結本?我們通過?個不同常理的對話開始研究了橢圓曲線加密算法中的扭曲曲線攻擊,分析了漏洞的存在的原因,雖然漏洞利?場景有限,但不失為?個很有價值的漏洞,希望能對?家的學習研究有所啟發。

最后,感謝領先的?站式數字資產?托管服務商 Safeheron 提供的專業技術建議。

參考資料:

.https://etherscan.io/tx/0xcf0b3487dc443f1ef92b4fe27ff7f89e07588cdc0e2b37d50adb8158c697cea6

. https://github.com/LimelabsTech/eth-ecies

. GitHub - openpgpjs/openpgpjs: OpenPGP implementation for JavaScript

. Elliptic curve constructor - Elliptic curves

By: Johan

來源:DeFi之道

DeFi之道

個人專欄

閱讀更多

金色財經 善歐巴

金色早8點

白話區塊鏈

歐科云鏈

Odaily星球日報

Arcane Labs

MarsBit

深潮TechFlow

BTCStudy

鏈得得

撰文:Chí Phan 編譯:aididiaojp.eth,Foresight News對于政府而言,為企業家和創新者提供一個安全的沙箱來探索 Web3 世界.

1900/1/1 0:00:00原文作者:Leo、Jaleel,BlockBeats誰能想到,在短短幾天里,募集了 921 個 ETH 被社區極度看好的新項目因合約寫錯導致資產被鎖死.

1900/1/1 0:00:00你第一次用 DefiLlama 是為了查詢什么?我第一次是領導分配給我查詢 Avalanche 生態的潛力 DeFi 任務.

1900/1/1 0:00:00「麻吉大哥」目前仍持有 62 個 BAYC,并未拋售。 撰文:十文 最近三天,兩位 NFT OG 「Franklin」和「麻吉大哥」 黃立成相繼宣布退出 NFT 領域.

1900/1/1 0:00:00原文作者:Ryan Holloway,Messari 分析師原文編譯:Felix,PANews隨著 DAO 的發展.

1900/1/1 0:00:00作者:0xsurferboy編輯:Biteye 核心貢獻者 Crush涉及ZK-EVM、DEX工具包、RaaS、訂單薄DEX、全鏈穩定幣等5個賽道.

1900/1/1 0:00:00