BTC/HKD-4.31%

BTC/HKD-4.31% ETH/HKD-5.66%

ETH/HKD-5.66% LTC/HKD-3.72%

LTC/HKD-3.72% ADA/HKD-7.22%

ADA/HKD-7.22% SOL/HKD-11.52%

SOL/HKD-11.52% XRP/HKD-6.47%

XRP/HKD-6.47%By:山

“我不需要知道Jerry是誰,在網絡上做生意,你相信的就是網絡上的小面板,剝掉面板,你就知道這玩意實際上有多脆弱,而事實上在那網站后面操作的真人,他們才是你需要信任的人。“

——《別相信任何人:虛擬貨幣懸案》

NFT?背景

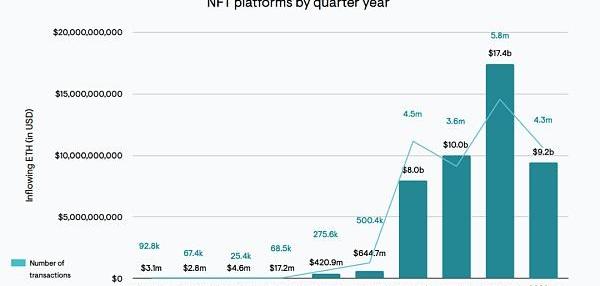

2008年11月1日,中本聰提出比特幣的概念,2009年1月3日,比特幣正式誕生,而后隨著全球數字經濟加速發展,加密資產等概念爆熱,2012年第一個類似NFT的通證ColoredCoin誕生。彩色幣由小面額的比特幣組成,最小單位為一聰。隨著技術的持續發展,時間一轉來到2021年,NFT迎來了爆發性增長,逐步成為市場最熱的投資風向標之一。

藝術家Beeple的NFT作品《Everydays:TheFirst5000Days》在佳士得官網上以69,346,250美元成交,虛擬游戲平臺Sandbox上的一塊虛擬土地以430萬美元售出……隨著水漲船高,層出不窮的高價項目持續刺激著人們的神經。然后在高價光環之下,NFT也漸漸進入了犯罪分子的視野,從此開啟了針對NFT的瘋狂釣魚、盜竊等行動。

NFT?現狀

引言這段話出自Netflix的自制紀錄片《別相信任何人:虛擬貨幣懸案》,故事講述加拿大最大加密貨幣交易所QuadrigaCX首席執行官格里·科滕離奇死亡后,他將2.5億美元客戶資金密碼也帶進了墳墓。大量驚恐的投資者拒絕接受官方的說法,他們認為格里的“死亡”具有“金蟬脫殼”的所有特征:他還活著,已經帶著投資者的錢跑路了!

其實QuadrigaCX的故事只是Web3世界的冰山一角,而我們今天要聊的NFT世界里,被盜幾乎每天都在上演,列舉幾個知名案例:

2021年2月21日,OpenSea用戶遭到personal_sign類型網絡釣魚攻擊,有32位用戶簽署了來自攻擊者的惡意交易,導致用戶部分NFT被盜,包括BAYC、Azuki等近百個NFT,按當時價格計算,黑客獲利420萬美元;

2022年4月29日,周杰倫持有價值320萬元的無聊猿?NFT?被盜;

2022年5月25日,推特用戶@0xLosingMoney稱監測到ID為@Dvincent_的用戶通過發布釣魚網站p2peersio盜走了29枚Moonbirds系列NFT,價值超70萬美元;

2022年6月28日,Web3項目Metabergs創作者Nickydooodles.eth發推稱,黑客使用釣魚手段攻擊了他的錢包,損失了17枚ETH和全部NFT藏品,包括GoblintownNFT、DoodlesNFT、SandboxLand等;

萬事達卡NFT產品負責人Satvik Sethi于周四辭職:金色財經報道,Mastercard 前NFT 產品負責人 Satvik Sethi 于周四辭去職務。Sethi在推文中解釋了他離開的決定,稱這是一個艱難而漫長的過程。他長期以來一直感到被公司忽視,并希望專注于 Web3 和全職創作藝術。

Sethi決定通過數字收藏品協議Manifold將他的辭職信鑄成開放版 NFT ,并表示收益100% “用于生存”。這個名為“New Beginnings ”的項目每個定價為 0.023 ETH(約合 38 美元)。在撰寫本文時,已經鑄造了 12 個 NFT。Sethi 現在將專注于構建自己的 Web3 社交網絡和社區建設站點joincircle。此外,他在辭職信中寫道,他計劃在未來發布不同形式的藝術作品。[2023/2/3 11:44:30]

2022年11月1日,KUMALEON項目的Discord遭黑客入侵,攻擊者通過發布釣魚鏈接的方式實施攻擊,導致社區用戶大約111枚NFT被盜,包括BAYC#5313、ENS、ALIENFRENS和ArtBlocks等;

2021年12月31日,推特用戶Kramer在推特稱其點擊了一個看起來像真的NFTDApp鏈接,結果這是一次網絡釣魚攻擊,他的16個NFT被盜,包括8個BoredApes、7個MutantApes和1個Clonex,價值190萬美元;

2023年1月15日,知名博主@NFT_GOD因點擊谷歌上的釣魚廣告鏈接,導致所有賬戶、加密貨幣以及NFT被盜;

2023年1月26日,NFT知名項目Moonbirds創始人KevinRose的錢包被盜,丟失約40枚NFT,損失超過200萬美元;

2023年1月28日,NFT知名項目Azuki官方Twitter賬號被黑,導致其粉絲連接到釣魚鏈接,超122枚NFT被盜,損失超過78萬美元;

2023年2月8日,一名受害者因一個存在已久的NFT釣魚騙局,連接到釣魚地址,損失超過1,200,000美元的USDC;

……

鑒于NFT被盜的頻發和影響嚴重性,慢霧科技針對NFT釣魚團伙發布兩次針對性追蹤分析:

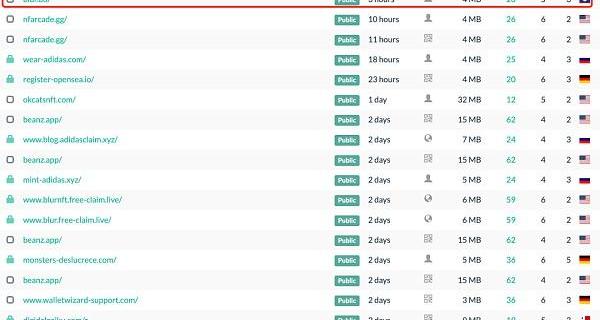

2022年12月24日,慢霧科技首次全球披露《朝鮮APT大規模NFT釣魚分析》,APT團伙針對加密生態的NFT用戶進行大規模釣魚活動,相關地址已被MistTrack標記為高風險釣魚地址,交易數也非常多,APT團伙共收到1055個NFT,售出后獲利近300枚ETH。?

2023年2月10日,慢霧科技再次發布《數千萬美金大盜團伙MonkeyDrainer的神秘面紗》,據MistTrack相關數據統計,MonkeyDrainer團伙通過釣魚的方式共計獲利約1297.2萬美元,其中釣魚NFT數量7,059個,獲利4,695.91ETH,約合761萬美元,占所獲資金比例58.66%;ERC20Token獲利約536.2萬美元,占所獲資金比例41.34%,其中主要獲利ERC20Token類型為USDC,USDT,LINK,ENS,stETH。

NBA馬刺隊發布波普教練比賽手稿NFT,以紀念其1336場常規賽勝場:3月17日消息,NBA圣安東尼奧馬刺隊近日發布了“1336個波普教練NFT系列”藏品,以紀念主教練Gregg Popovich(又名波普教練)的1336場勝利,成為NBA歷史上獲得常規賽勝利場次最多的主教練。據悉,該系列以數字形式再現了波波維奇的比賽手稿。根據教練的要求,所有收益將100%捐給圣安東尼奧食品銀行。(Cointelegraph)[2022/3/17 14:02:29]

除此之外,據慢霧區塊鏈被黑事件檔案庫和Elliptic的數據統計,截止2023年1月,NFT被盜的知名安全事件有幾百起,攻擊者偷走了價值近2億美元的NFT。

據SlowMist數據顯示,2022年NFT盜竊案主要集中在Ethererum鏈,發生在社交媒體平臺上,通過虛假域名、項目方相似域名、惡意木馬、Discord入侵發布虛假鏈接釣魚等手法進行攻擊,詐騙者平均每次盜竊10萬美元。似乎不論牛市還是熊市,只有黑客在“0元購”賺的盆滿缽滿。

那么問題來了:不管是普通用戶還是項目方創始人都屢遭釣魚攻擊,面對如此惡劣的NFT釣魚、欺詐環境,NFT用戶是不是就毫無辦法?用戶就是待宰的羔羊嗎?

No!現在我們安全防御一直推行人防+技防的手段,即人員安全意識防御+技術手段防御。人員安全意識防御即個人安全意識,建議加密貨幣從業者可以學習下區塊鏈黑暗森林自救手冊:

https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/

鑒于人是個復雜的高等動物,所以人員安全意識防御我們今天不展開講,大家區塊鏈黑暗森林自救手冊好好讀一下。

而技術防御手段又是什么?簡單講就是通過軟硬件、瀏覽器插件等安全方式來保證資產等安全,而在NFT用戶群體,瀏覽器交互是90%的NFT用戶最常用的操作方式,也是最容易出現問題的環境,現在市場上已經有多款防釣魚瀏覽器插件,下面我們來盤點與對比下,希望能給NFT用戶一些安全指引。

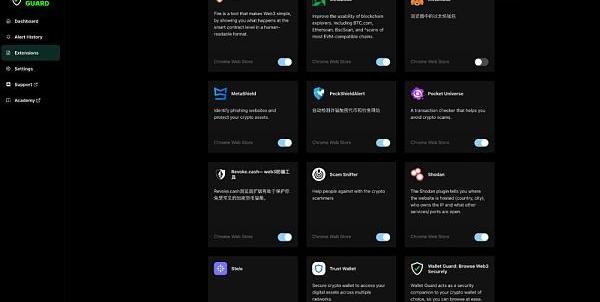

安全插件對比

免責提示:以下對比的幾款瀏覽器安全插件僅從基本信息層、NFT實時釣魚檢測層、基本操作層進行對比,慢霧僅作為中立第三方,不承擔任何義務和法律責任。

Redline DAO戰略投資音樂NFT平臺Voice Street:12月5日消息,專注于區塊鏈的投資機構Redline DAO已投資音樂NFT平臺Voice Street并與其達成合作。據悉,Voice Street是一個NFT平臺,專注于音樂版權、知識產權(IP)衍生品和基于音樂的GameFi。[2021/12/5 12:52:36]

下面我們來從幾個角度評比下幾款我們熟悉的防釣魚瀏覽器插件,看看他們各自都有哪些特點:

1、是否開源、安裝次數、支持鏈、主要功能描述:

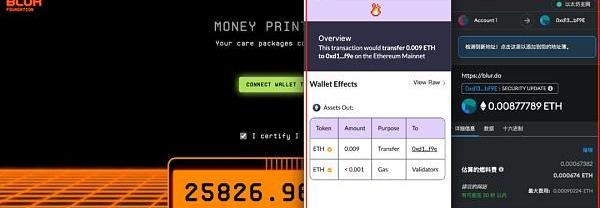

2、NFT釣魚網站、實時黑名單真實測試:

我們找最常見的朝鮮APTNFT釣魚特征和MonkeyDrainerNFT釣魚特征,進行實時特征掃描,找到團伙最新的釣魚網站,發現時差3小時左右,來看下各個防釣魚插件的反饋情況:

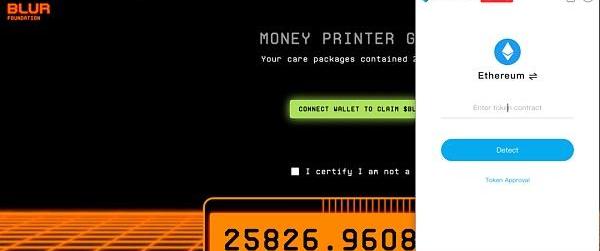

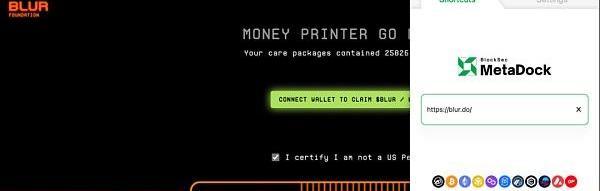

最新惡意NFT釣魚站點:https://blur.do

下面為測試內容:

1-PeckShieldAlert

結果:無任何提示,仍正常打開釣魚網站。

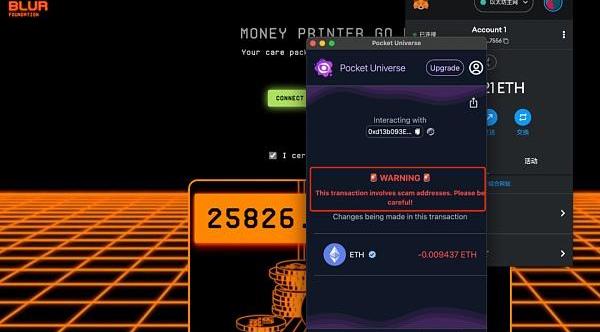

2-PocketUniverse

結果:無任何提示,仍正常打開釣魚網站。

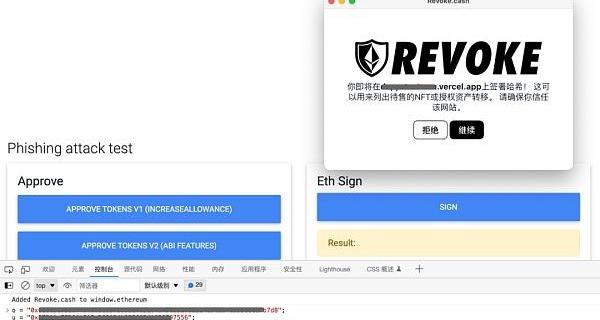

3-Revoke.cash

結果:無任何提示,仍正常打開釣魚網站。

4-Fire

結果:無任何提示,仍正常打開釣魚網站。

5-ScamSniffer

YouSwap已上線NFT代幣AXS、SAND、BAKE挖礦:據官方消息,YouSwap已上線NFT代幣AXS、SAND、BAKE的流動性挖礦。

截至7月8日10:00 ,YouSwap累計交易總額達96152918 USDT,累計挖礦總產值5,289,995USDT。[2021/7/8 0:36:03]

結果:提醒釣魚網站并阻止訪問釣魚網站。

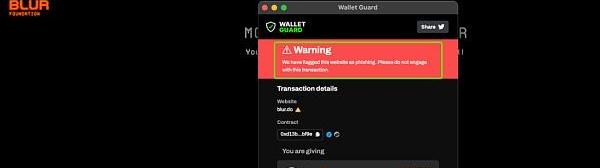

6-WalletGuard

結果:無任何提示,仍正常打開釣魚網站。

7-?MetaDock

結果:無任何提示,仍正常打開釣魚網站。

8-Metashield

結果:無任何提示,仍正常打開釣魚網站。

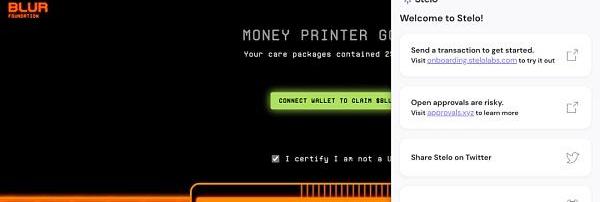

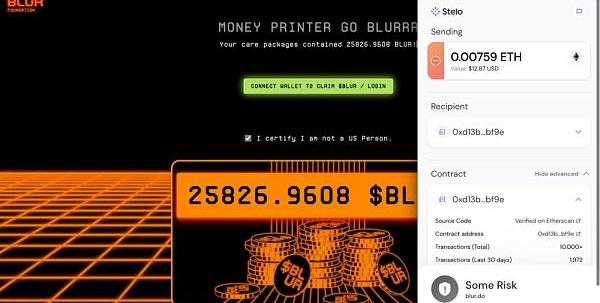

9-Stelo

結果:無任何提示,仍正常打開釣魚網站。

為了測試NFT站點釣魚的實時性、真實性,9個安裝的插件展示如下:

以上是以3小時時差級別的真實NFT釣魚網站結果。?

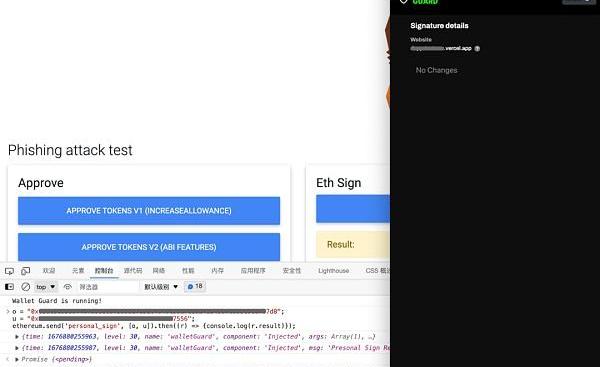

3、基本操作層測試內容

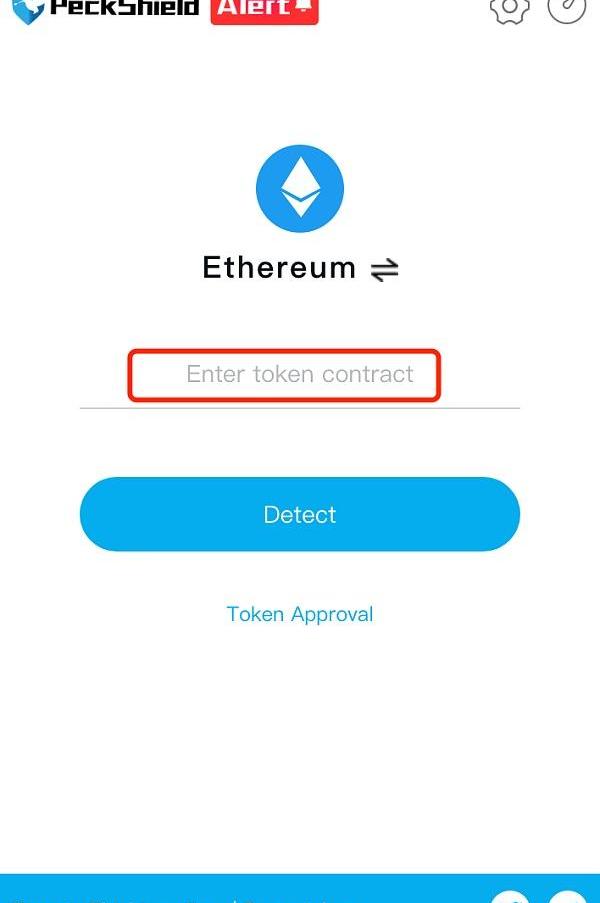

1?-?PeckShieldAlert

安裝后是讓用戶自己輸入一個TokenContract來檢測,這種方式不符合目前NFT用戶急于第一時間知道站點是否是釣魚網站的需求。它更像一個在線惡意合約掃描器插件。

庫幣公鏈負責人Lou:解決NFT流動性溢價關鍵在于實現應用場景賦能:9月5日,庫幣公鏈負責人Lou受邀出席全球區塊鏈與數字金融峰會主題為“NFT在不同場景中的投資與應用新風口”圓桌會議,對于如何解決NFT流動性溢價問題,Lou表示“NFT帶來的流動性溢價,是支撐它作為一個資產價值的核心所在,不過就目前來看,NFT的流動性還很不足,針對這個問題,實現應用場景賦能是關鍵所在,從多 維度給NFT帶來發展,同時擴大NFT接受度和提升認知水平,增加關注者的基數。比如將其作為抵押資產來生成流動性更好的衍生品,亦可創新性的把NFT與DeFi兩個具有先進理念的縱深結合起來”。[2020/9/5]

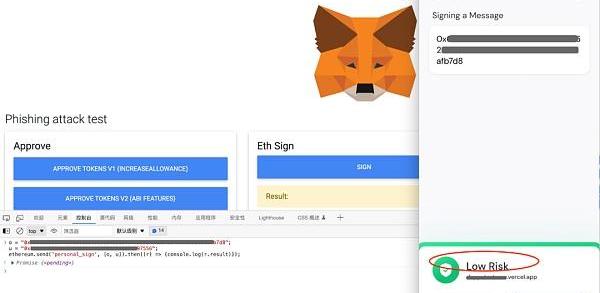

personal_sign測試:無提示。

2-PocketUniverse

安裝后可以知道邏輯用戶觸發交易時開始檢測,所以在第一步用戶打開NFT釣魚網站時,是不能第一時間提醒用戶的。我們來看下第二步:

personal_sign測試:提醒用戶已經根據鏈上地址識別出風險地址,讓用戶不要簽名,還是不錯的,符合安全插件預期。

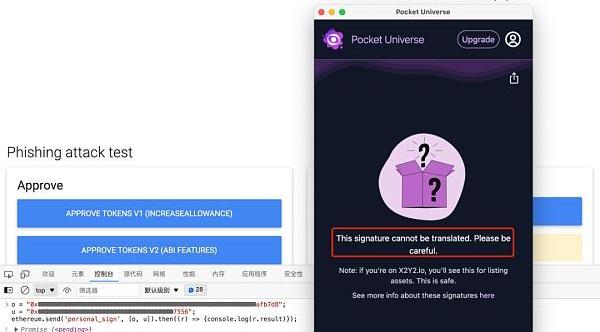

3-Revoke.cash

第一步沒有標示出NFT釣魚網站,在第二步用戶連接釣魚網站后,根據鏈上地址識別出風險地址,提醒用戶不要簽名。符合安全插件預期。

personal_sign測試:

4-Fire

第一步沒有標示出NFT釣魚網站,在第二步用戶連接釣魚網站后,根據鏈上地址沒有識別出風險地址,也沒有提示簽名風險。但是Fire可以把簽名預執行內容可讀性顯示出來,這點比較不錯。

personal_sign測試:無提示。

5-ScamSniffer

安裝后用戶訪問NFT釣魚網站時,直接提示風險并阻斷了訪問釣魚網站。符合安全插件預期。

personal_sign測試:無提示。

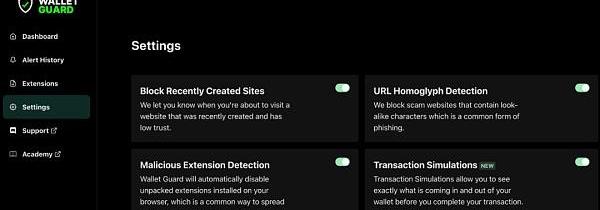

6-WalletGuard

安裝后是在用戶觸發交易時開始檢測,所以在第一步用戶打開NFT釣魚網站時,不能第一時間提醒用戶,我們來看下第二步:

personal_sign測試:提醒用戶現在已經標記到這個釣魚網站,提醒有風險,不要簽名,還是不錯的。符合安全插件預期。

7-MetaDock

安裝后用戶連接釣魚網站,釣魚網站騙取用戶簽名時,插件依舊沒什么提示,無任何風險提示。更像是需要用戶主動去提交掃描的方式,不符合安全插件預期。可能MetaDock不是一個防釣魚插件?有興趣的小伙伴可以找項目方確認下。

personal_sign測試:無提示。

8-Metashield

安裝后與“MetaDock”、“PeckShieldAlert”類似,用戶連接釣魚網站,釣魚網站騙取用戶簽名時,插件依舊沒什么提示,無任何風險提示。需要用戶主動去提交掃描的方式,不符合安全插件預期。

personal_sign測試:無任何提示。

9-Stelo

安裝后用戶連接釣魚網站,釣魚網站騙取用戶簽名時,插件依舊沒什么提示,無任何風險提示。

personal_sign測試:惡意信息提示為低風險。不符合安全插件預期。

至此,對比結束。

最終對比結果

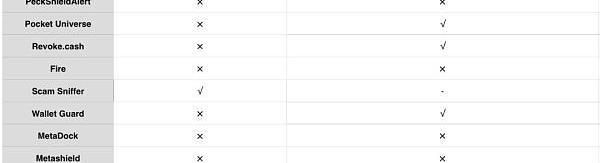

下圖為最終對比結果:

在對比后,我們發現在第一步的識別上多數安全插件都做得不夠好,只有ScamSniffer識別到了這個3小時時差的最新NFT釣魚網站,在第二步開始eth_sign、personal_sign簽名等危險操作時,PocketUniverse、Revoke.cash、WalletGuard?均做出了安全風險識別等提醒。

但這只是目前的基礎對比項,未來可能會進一步細化。

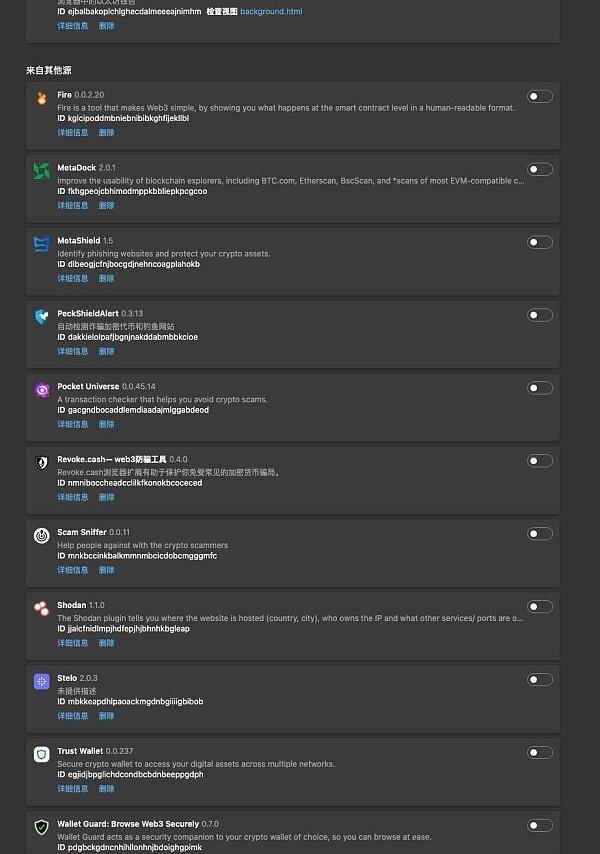

測試的安全插件名稱及版本號如下圖:

在此感謝吳說區塊鏈的拋磚引玉;感謝以上優秀的插件項目方,雖然產品定位、對比結果各不相同,不少仍有改進的空間,但是他們的努力讓區塊鏈安全更進一步!

除此之外,推薦一個使用組合:

1、Rabbywallet+ScamSniffer

2、Rabbywallet+PocketUniverse

3、MetaMask+PocketUniverse

4、MetaMask+Revoke.cash

寫在最后

縱觀區塊鏈行業的釣魚攻擊,對個人用戶來說,風險主要在“域名、簽名”兩個核心點,其中90%的NFT釣魚都跟虛假域名有關。對用戶來說,在進行鏈上操作前,提前了解目標地址的風險情況是十分必要的,如果用戶在打開一個釣魚頁面時,相關的瀏覽器安全插件或錢包就能直接提示風險,這樣就可以把風險阻斷在第一步,直接阻斷了用戶后面的風險。就像Web2世界中360時代,直接解決了當時小白用戶被病攻擊的困擾,但它也并非解決了所有木馬病問題,因為病的查殺和病的免殺永遠存在時間差,如何做到時間差更小、樣本數更快、識別更精準就決定了殺軟件的厲害程度。

同樣,在區塊鏈、NFT行業,如何能第一步識別、提醒到釣魚站點的實時情況,在用戶端快速反饋、識別出釣魚網站,就決定了一款防釣魚安全插件的能力;而如果相關產品因為時間差的問題沒有在第一步識別到這些釣魚域名,用戶丟幣的風險就大大增加;那么接下來到第二步,用戶交互時授權鏈接、簽名步驟,如果瀏覽器安全插件或錢包有騙簽識別,能夠識別、友好的展示出用戶要簽名的詳細信息,如授權什么幣種、授權多少、授權給誰等人類可讀數據,比如RabbyWallet,在一定程度上也可以提示風險,一定程度上可以避免陷入資金損失的境地。

對錢包項目方來說,首先是需要進行全面的安全審計,重點提升用戶交互安全部分,加強所見即所簽機制,減少用戶被釣魚風險,如:

釣魚網站提醒:通過生態或者社區的力量匯聚各類釣魚網站,并在用戶與這些釣魚網站交互的時候對風險進行醒目地提醒和告警。

簽名的識別和提醒:識別并提醒eth_sign、personal_sign、signTypedData這類簽名的請求,并重點提醒eth_sign盲簽的風險。

所見即所簽:錢包中可以對合約調用進行詳盡解析機制,避免Approve釣魚,讓用戶知道DApp交易構造時的詳細內容。

預執行機制:通過交易預執行機制可以幫助用戶了解到交易廣播執行后的效果,有助于用戶對交易執行進行預判。

尾號相同的詐騙提醒:在展示地址的時候醒目的提醒用戶檢查完整的目標地址,避免尾號相同的詐騙問題。設置白名單地址機制,用戶可以將常用的地址加入到白名單中,避免類似尾號相同的攻擊。

AML合規提醒:在轉賬的時候通過AML機制提醒用戶轉賬的目標地址是否會觸發AML的規則。

撰文:vitalikbuterin 編譯:DeFi之道 2013年,我去了舊金山互聯網檔案館旁的一家壽司店,因為聽說那里接受比特幣支付,我就想去試試。到了付賬的時候,我要求用BTC付款.

1900/1/1 0:00:00文/JackInabinet,bankless作者;譯/金色財經xiaozou 對穩定幣宣戰? 最近,一些列的監管執法和打擊活動主導了又一輪加密新聞主題。下一個有可能的目標會是誰?穩定幣.

1900/1/1 0:00:00原文:《Radiant:全鏈貨幣市場》 作者:藍狐筆記 Radiant于2022年7月份推出,是Arbitrum上的原生借貸市場項目。 跟Aave有什么不同 從貨幣市場角度,它們類似.

1900/1/1 0:00:00金色財經區塊鏈2月18日訊面對新貴競爭對手Blur日益激烈的競爭,NFT市場OpenSea今天宣布將暫時取消2.5%的銷售費用并減少創作者版稅保護,以應對瞬息萬變的市場.

1900/1/1 0:00:002月23日消息,針對今日凌晨區塊鏈瀏覽器PolygonScan長時間數據不更新,Polygon官方在推特上表示,大約凌晨4:26左右,一些節點失去同步,這會導致一些節點短時間內無法驗證塊的反應.

1900/1/1 0:00:00作者:MichaelNadeau來源:TheDeFiReport本周我們將深入探討一個價值數十億美元的問題:在Web3技術堆棧中.

1900/1/1 0:00:00