BTC/HKD-1.21%

BTC/HKD-1.21% ETH/HKD-3.1%

ETH/HKD-3.1% LTC/HKD-4.53%

LTC/HKD-4.53% ADA/HKD-3.47%

ADA/HKD-3.47% SOL/HKD-3.83%

SOL/HKD-3.83% XRP/HKD-3.4%

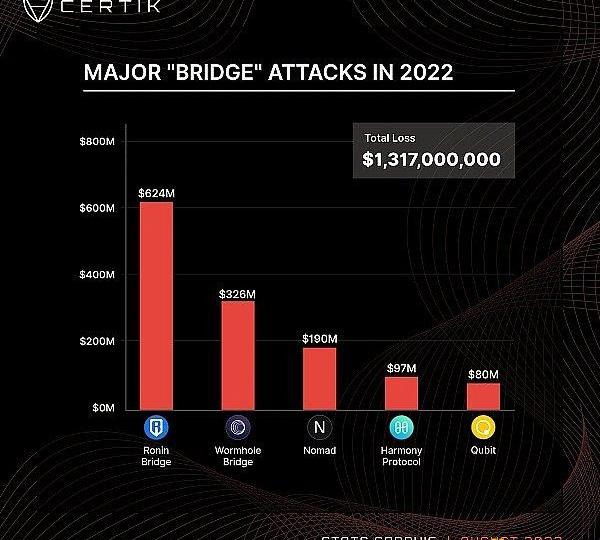

XRP/HKD-3.4%2022年自年初至今,僅5次的跨鏈橋攻擊就導致了13.17億美元的損失——這個數字是2022年Web3.0行業因黑客、欺詐、漏洞等事件造成總資產損失金額的57%。

之所以跨鏈橋攻擊的損失如此巨大,是因其本身的固有安全漏洞及整個領域缺乏防御攻擊專業意識和相關理論知識。

規模位于前三的跨鏈橋攻擊事件分別為:RoninNetwork,造成6.24億美元的損失;Solana跨鏈橋項目蟲洞,造成3.26億美元的損失;Nomad,造成1.9億美元的損失。

本文將通過分析今年發生的這5起尤其是具有代表性的NomadBridge攻擊事件,與大家探討跨鏈橋的安全問題及解決方式。

跨鏈橋安全

在分析這幾起攻擊事件前,我們需要明確一下跨鏈橋存在的固有安全問題。

V神VitalikButerin曾在Reddit上寫道,因為51%攻擊的影響,他對跨鏈應用持悲觀態度。然而除此之外,還有更多需要考慮的其他問題。

第165次以太坊核心開發者執行會議:EIP-6466和EIP-6406是代碼更改,不影響升級:金色財經報道,7月6日,在ACDE #165上,以太坊開發人員討論了:對EIP-6466和6406的影響分析;Cancun/Deneb測試工作的進展;將構建器覆蓋標志包含到引擎API中;以及EIP-4788規范中包含兩個環形緩沖區。

首先,EIP-6466和EIP-6406是代碼更改,將兩個區塊頭字段transactions_root和receipts_root中的數據編碼從RLP更新到SSZ。安全審計公司Dedaub對EIP-6466與EIP-6406的影響分析是為了確定這些代碼更改對以太坊上已部署和積極使用的智能合約的影響。分析發現,SSZ更新將影響三個主要項目:LayerZero、zkBridge(跨鏈橋)和預言機。盡管這些應用程序受到影響,Dedaub總監Neville Grech表示,所有三個應用程序都可以升級,以適應通過EIP-6466和6406實施的代碼更改。

關于Cancun/Deneb測試,以太坊基金會的DevOps工程師Parithosh Jayanthi表示,Devnet #7Cancun/Deneb升級已于6月30日星期五成功啟動。測試網絡正在順利完成,并且已經發現了客戶端實施中的一些問題。Jayanthi表示,一旦客戶團隊修復了未解決的問題,他將嘗試在更長的時間內向網絡發送Blob交易,以了解網絡如何處理3個目標Blob/塊的負載(從2個Blob的目標增加) /block在最后一個測試網期間。

關于將構建器覆蓋標志包含到引擎API中,Teku (CL) 開發人員Mikhail Kalinin詢問EL客戶團隊是否愿意接受坎昆升級中引擎API的更改。Kalinin要求客戶團隊在GitHub上審查構建器標志Engine API更改,如果他們反對在7月10日星期一之前將其納入坎昆,請大聲說出來。如果沒有人反對這一更改,Kalinin表示他將合并必要的更改納入引擎API規范,以便包含在Cancun/Deneb升級中,對引擎API的更改不會記錄為EIP。

此外,EIP-4788引入一種新的預編譯,這是一種具有成本效益的智能合約操作,它將在EL上公開有關CL的信息,以防止通過代碼更改過度使用存儲空間。此功能將解鎖去中心化應用程序的許多用例,例如質押池和重新質押協議,這些應用程序將受益于對CL狀態的信任最小化訪問。以太坊基金會研究員Alex Stokes表示,該修改將合并到最終的EIP-4788規范中,以便在坎昆盡快實施。[2023/7/9 22:27:15]

在2022年7月22日發布的一個推特視頻中,Nomad的創始人JamesPrestwich解釋了為何行業普遍在跨鏈應用建立安全模型方面缺乏專業知識,以及為何獲取這些標準的專業知識需要花費一年的時間。

比特幣在2021年被宣布“死亡”45次:金色財經報道,根據比特幣教育門戶網站99Bitcoins的比特幣訃告數據,比特幣在2021年被宣布“死亡”的次數多達45次,是2020年的至少三倍。盡管2021年批評比特幣的人數不斷增加,但今年的“被死亡”次數仍遠低于2017年的記錄。BTC在2017年首次接近20,000美元,BTC在那一年“死亡”了124次。[2021/12/31 8:15:54]

對于個人用戶來說,很難將資產從一個區塊鏈轉移到另一個區塊鏈,因此必須通過跨鏈橋來實現這一操作。跨鏈橋協議的原理是:用戶在A鏈將代幣存入,隨后在B鏈上收到債務代幣。一旦B鏈的債務代幣被銷毀,則A鏈存儲的代幣就會被釋放。

為了實現這一功能,跨鏈橋需要實現這幾個功能:保管用戶存入的代幣,向用戶釋放債務代幣,以及在不同鏈之間發送消息的預言機。這使得跨鏈橋在安全方面更加脆弱——黑客可以下手的地方實在太多了。

條條大路通跨鏈橋,對黑客來說,又怎么能輕易拒絕這種快速暴富的攻擊渠道?攻擊造成的后果并不只是存款損失,一旦跨鏈橋產生漏洞或遭到攻擊,整個跨鏈橋的代幣將很可能失去所有價值。

FTX完成第95次FTT回購銷毀,本周共銷毀153,864 FTT:據官方消息,數字資產衍生品交易所FTX今日完成對其平臺幣FTT的第95次回購銷毀,共銷毀153,864 FTT(約688.54萬美金)。FTT的部分銷毀來自于FTX所收得手續費的33%,已銷毀FTT總數達11,465,905 FTT(約5.13億美金)。

FTT暫報44.75美金,總流通市值約為55.51億美金。此外,質押FTT將尊享:更高的邀請返傭比例、掛單手續費獎勵、上幣投票額外權益、空投額外獎勵、免提幣手續費以及通證預售額外認購券。詳情請見官方公告。[2021/5/19 22:19:16]

RoninNetwork

RoninNetwork漏洞是有史以來最大的DeFi漏洞。

3月底,CertiK審計團隊監測到NFT游戲AxieInfinity側鏈RoninNetwork遭到攻擊,損失價值約6.24億美元的17.36萬枚ETH以及2550萬枚USDC。

RoninNetwork需要驗證九個驗證節點中的五個簽名。而攻擊者黑了4個SkyMavis的私鑰,制造了5個合法的簽名,即:4個SkyMavis驗證器和1個AxieDAO運行的第三方驗證器產生的簽名。

Certik復盤Yearn閃電貸攻擊:黑客完成5次DAI與USDT從3crv中存取操作后償還閃電貸:Certik發布文章,復盤Yearn閃電貸攻擊。黑客操作的具體操作如下:

1.利用閃電貸籌措攻擊所需初始資金。

2.利用 Yearn.Finance 合約中漏洞,反復將 DAI 與 USDT 從 3crv 中存入和取出操作,目的是獲得更多的3Crv代幣。這些代幣在隨后的3筆轉換代幣交易中轉換為了USDT與DAI穩定幣。

3.完成5次重復的DAI 與 USDT 從 3crv 中存取操作后,償還閃電貸。[2021/2/5 18:57:51]

這導致5個驗證器節點被破壞,高級魚叉式網絡釣魚攻擊是造成這一情況的罪魁禍首。

Solana跨鏈橋項目蟲洞

北京時間2022年2月3日凌晨1點58分,CertiK審計團隊監測到Solana跨鏈橋項目蟲洞遭到攻擊。

數據:DeFi平臺2020年共遭15次黑客攻擊 總金額達1.2億美元:The Block Research數據顯示,2020年DeFi平臺總共發生了15次黑客攻擊,總金額達1.2億美元。黑客獲得的賞金從13.5萬美元到2500萬美元不等,但只收回了4560萬美元。其中一種協議bZx在2月份被利用了兩次,原因是一個合同漏洞讓黑客執行了一閃電貸攻擊,共捕獲了大約1200枚ETH。[2021/1/2 16:14:17]

此次事件中,攻擊者通過注入一個欺騙性的sysvar賬戶繞過了系統驗證步驟,并成功生成了一條惡意“消息”,指定要鑄造12萬枚wETH。最后,攻擊者通過使用惡意“消息”調用了“complete_wrapped”函數,成功鑄造了12萬枚wETH,價值約3.26億美元。

鑄幣兩分鐘后,攻擊者將1萬枚ETH橋接到以太坊鏈上,約20分鐘后,以太坊鏈上又產生了8萬枚ETH的交易。時至今日,這些資金仍在攻擊者的錢包里。

該事件造成的損失金額之大,令其成為了跨鏈橋史上第二大黑客攻擊事件。

Harmony?Bridge

北京時間2022年6月23日19:06:46,CertiK審計團隊監測到Harmony鏈和以太坊之間的跨鏈橋經歷了多次惡意攻擊。

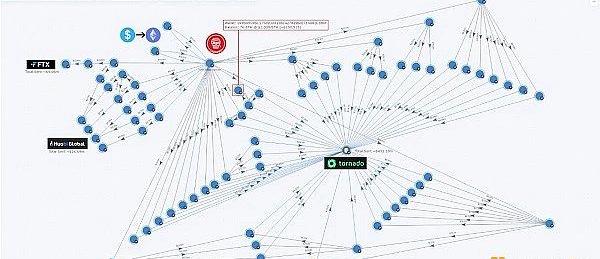

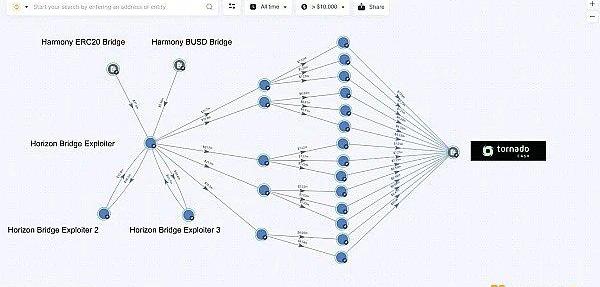

CertiK團隊安全專家分析,此次攻擊事件可能源于黑客掌握了owner的私鑰——攻擊者控制MultiSigWallet的所有者直接調用confirmTransaction從Harmony的跨鏈橋上轉移大量代幣,導致Harmony鏈上價值約9700萬美元的資產被盜,該筆資金后被轉移至TornadoCash。

這起攻擊事件涉及到了12筆價值約5萬美元到4120萬美元以上的交易及3個攻擊地址,涉及到的代幣包括ETH、USDC、WBTC、USDT、DAI、BUSD、AAG、FXS、SUSHI、AAVE、WETH和FRAX。

Qubit?Bridge

發生于年初的Qubit攻擊事件也是一個典型的跨鏈橋漏洞事件。

2022年1月27日,CertiK審計團隊監測到Qubit遭到攻擊,導致了約8000萬美元的損失。

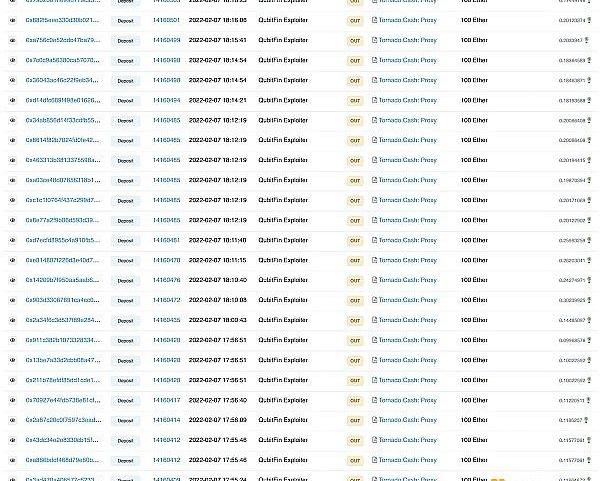

攻擊者調用了QBridge合約,在沒有提供任何加密貨幣的情況下使bridge合約產生了攻擊者已存款的虛假時間證明。

ETH和ERC-20的存款共享相同的事件證明,因此允許攻擊者調用該函數利用不存在的ERC20存款事實生成虛假的ETH存款事件證明,并以此在另一條鏈上提取ETH。因此,攻擊者在沒有向合約發送任何代幣的情況下通過了QBridgeHandler證明,并在交叉鏈上鑄造了大約77,162個qxETH。黑客隨后將盜取的資金存入了TornadoCash。

NomadBridge

北京時間2022年8月2日,CertiK安全團隊監測到NomadBridge遭受攻擊,導致了價值約1.9億美元的損失。

合約的問題在于在initialize()函數被調用的時候,“committedRoot”被設成了0x00地址。因此,攻擊者可以通過消息的驗證,將在橋合約中的代幣轉移。鎖倉總價值由1.9億美元驟降為1.2萬美元——這實質上使得攻擊者可以在A鏈上存入1ETH而在B鏈上收到100ETH。

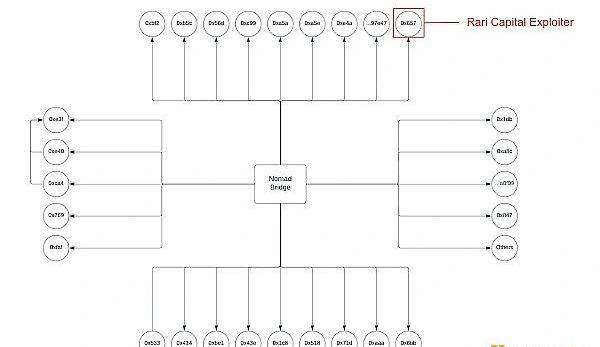

這個漏洞的神奇之處在于,看起來好像沒有任何一個直接攻擊者。但至少有41個錢包參與了此次攻擊,我們可以認為它是Web3.0世界第一個「群體作案」。也許正是因為這個原因,攻擊者可以輕易地從橋上提取資金。

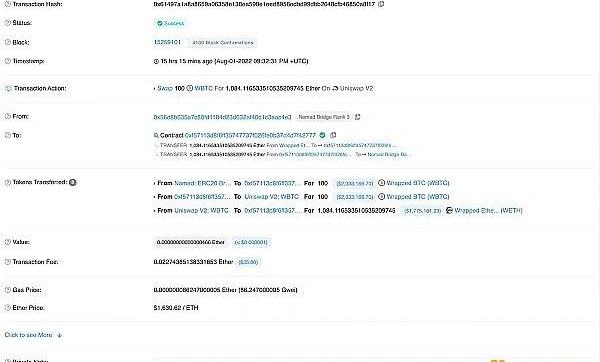

第一筆可疑交易發生在8月2日凌晨5:32,100wBTC被轉移到0x56d8......我們可以觀察到代幣從這里開始持續瘋狂轉移。

這樣的漏洞也在吸引著如RariCapital攻擊者這樣的以往Web3.0黑客。

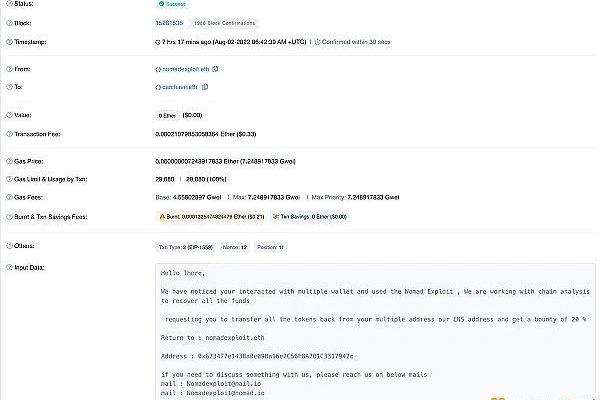

另外有個有意思的地方是,還有個惡意者試圖對這起事件的黑客進行網絡釣魚攻擊,ta持有ENSnomadexploiter.eth的EOA向持黑客EOA發送了鏈上信息,在8月2日注冊冒充Nomad與黑客進行談判:

Nomad在推特上發布聲明稱這不是他們干的

寫在最后

這些攻擊事件的漏洞在持續警醒我們:跨鏈橋漏洞所能造成的破壞性極其巨大。

Web3.0世界目前急需更安全和更廣泛的跨鏈應用。未來同類性質的漏洞可能會出現的越來越多、越來越頻繁。

我們可以盡力而為的至少是確保項目代碼經過了完備的測試和安全審計,這將大幅提高面對高破壞性黑客攻擊的抵御能力。

近期SolanaTVL數據“偽造”事件引發關注。Coindesk發布的《曾“偽造”Solana七成TVL的“多重人格者”,正望向Aptos》文章揭示,Solana生態的開發者兄弟Ian和Dyla.

1900/1/1 0:00:001.金色觀察丨Bankless:以太坊合并你需知道的10個問題“合并”是以太坊區塊鏈從使用工作量證明轉為使用權益證明這一事件的名稱.

1900/1/1 0:00:00現代社交媒體平臺,如Facebook和Twitter,正變得越來越有爭議。他們受到內容審查、侵入性數據跟蹤和錯誤信息等一系列問題的困擾,這些問題讓用戶不信任他們的產品.

1900/1/1 0:00:00以太坊即將迎來有史以來最大規模的升級——“合并”,從此從工作量證明轉向權益證明共識機制。“合并”被認為是以太坊升級的第一階段,將實現安全性和可持續性方面的提升.

1900/1/1 0:00:00原文作者:iambabywhale.eth2021年,以太坊經歷了兩輪比較重要的硬分叉升級。首先是在區塊高度12,244,000的柏林硬分叉,升級內容包括了對合約的各種優化,涵蓋Gas效率、對以.

1900/1/1 0:00:00頭條 ▌美參議院擬將比特幣和以太坊視為商品由CFTC監管8月3日消息,美國參議院擬議的立法將比特幣和以太坊視為商品并由美國商品期貨交易委員會監管.

1900/1/1 0:00:00