BTC/HKD+1.09%

BTC/HKD+1.09% ETH/HKD+0.91%

ETH/HKD+0.91% LTC/HKD+0.07%

LTC/HKD+0.07% ADA/HKD+0.09%

ADA/HKD+0.09% SOL/HKD+1.93%

SOL/HKD+1.93% XRP/HKD-0.26%

XRP/HKD-0.26%

2021年8月19日,日本交易所Liquid熱錢包中價值9,000多萬美元加密資產被盜,據PeckShield「派盾」統計包含:約480萬美元的BTC、3,250萬美元的ETH、4,490萬美元的ERC-20代幣、183萬美元的TRON、1,290萬美元的XRP。?

據PeckShield「派盾」旗下反洗錢態勢感知系統CoinHolmes顯示,截至目前ETH代幣暫未發生異動,仍鎖在攻擊者的地址里。

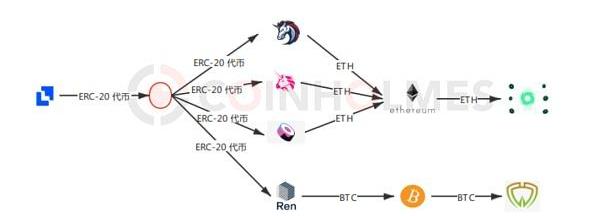

攻擊者得手后,首先將ERC-20代幣快速轉入UniSwap、SushiSwap、1inch等DEXs中,通過DEXs將所獲近百種代幣兌換為ETH或通過Ren跨鏈橋兌換為BTC,再將所兌換的ETH通過跨鏈橋轉至以太坊,最后從鏈上混幣器Tornado.cash流出,整個流程十分嫻熟,這一點也可以從攻擊者首先從處置ERC-20代幣看出。

BNB Chain攻擊者成為rETH第四大巨鯨,持有超5670枚rETH:2月3日消息,據派盾監測數據顯示,BNB Chain 攻擊者將約 620 萬枚 USDC 以及 402 枚 ETH 兌換為為 rETH(Rocket Pool)后,目前該地址共持有約 5670.46 枚 rETH(約合 1000 萬美元),成為 rETH 第四大巨鯨。

在此之前,BNB Chain 攻擊者向 0x531 開頭地址轉移了價值約 7400 萬美元的資產,其中包括 43,228 枚 stETH(約合 7000 萬美元)、771 枚以太坊(約合 127 萬美元)和 1679 枚 rETH(約合 290 萬美元)。[2023/2/4 11:46:38]

由于所盜的ERC-20代幣中有些代幣流動性較差,容易遭到發行商凍結、交易回滾或者硬分叉等方式阻礙代幣轉出,攻擊者首先依次將這些代幣轉入不需要KYC、無需注冊登錄、即用即走的DEXs,然后將大部分代幣轉換為主流代幣ETH,并匯集到新地址,再從隱私協議Tornado.cash流出。

安全團隊:ShadowFi未定義合理訪問控制,遭攻擊者利用:據官方消息,9月2日,HyperLab安全團隊在BSC鏈上檢測到ShadowFi Token貶值事件。攻擊者將10,354,936.721195451 SDF token銷毀,隨后將 8.461538282 SDF換成約合$30萬BNB資產。

團隊分析稱,從交易細節可得,攻擊者在交易中調用burnTokens()函數燒掉了SDF,而ShadowFi合約沒有實現權限驗證函數onlyOwner,設置burnTokens為public,導致被攻擊者利用,將代幣全部銷毀。項目方對于burn()這類函數, 沒有定義合理的訪問控制, 導致任意用戶都能調用這個合約, 從而造成不必要的損失。

據悉,Hyperlab圍繞數字錢包這一核心產品及其周邊服務,針對熱錢包安全、冷錢包安全、錢包服務器安全,以及錢包使用者安全等議題開展研究工作,為用戶和企業提供安全解決方案和服務。[2022/9/2 13:05:12]

從Etherscan上可以看出,自8月19日上午4時19分開始,攻擊者開啟「價值優先」的掃蕩式兌換,首先從USDT、USDC、DAI等穩定幣開始清空,然后趕在代幣被凍結前將它們轉入DEXs。

安全團隊:Grim Finance攻擊者中間地址向Tornado Cash轉入1800枚ETH:金色財經報道,據派盾(PeckShield)監測,Grim Finance攻擊者的中間地址(0x9882238)向Tornado Cash轉入1800枚ETH(約330萬美元)。2021年12月,Grim Finance遭到重入攻擊,該攻擊竊取了價值約3000萬美元的加密資產。[2022/8/19 12:36:08]

這是迄今為止,第二起中心化機構被盜通過去中心化機構洗錢的安全事件。據PeckShield「派盾」統計,目前中心化機構被盜后,通過去中心化服務進行洗錢的案例還屈指可數,但類似的洗錢手段已經在DeFiProtocols攻擊、跑路中呈現出增長的趨勢。

Paid Network因漏洞導致攻擊者鑄造了6000萬枚PAID:據CoinDesk消息,去中心化金融(DeFi)應用程序Paid Network的合約代幣鑄造功能因漏洞被利用,已錯誤鑄造了6000萬枚PAID代幣。非小號數據顯示,PAID代幣價格已下跌超87%。[2021/3/6 18:20:09]

新興洗錢三部曲

攻擊者在得手后,大致將洗錢的流程分為三步:

1.批量轉移:將所盜ERC-20資產轉入DEXs,避免被凍結、回滾,同時將所盜資產進行整合,為下一步實施清洗做準備工作;

動態 | 發現有攻擊者惡意構建合約對多個Dapp發起攻擊:據IMEOS消息,EOS區塊時間11.27 17:23:58 17:26:04,有攻擊者惡意構造合約,對whaleextrust合約發起多次攻擊,第一次攻擊是綁定(bind),第二次是空投(verifyad)。由于WhaleEx的智能合約whaleextrust進行了嚴格的權限判定,這兩次攻擊均失敗。WhaleEx第一時間啟動了對系統與合約狀態的全面排查,目前在交易所的所有交易都不受影響,用戶資產也是安全的。這次攻擊并非單獨事件,而是一次泛化攻擊,多個Dapp均受影響,請項目方加強防范。[2018/11/28]

2.批量兌換:通過DEXs或跨鏈橋將ERC-20代幣兌換為ETH或BTC,通過跨鏈橋將加密資產歸置,為批量轉移到隱私協議做準備;

3.隱蔽階段:將歸置后的ETH或BTC轉移到TornadoCash、Typhoon、WasabiWallet等混幣工具中,混淆資產來源和最終收益者,抹除非法資產的痕跡,混淆資產源頭逃離追蹤。

TornadoCash是基于零知識證明在以太坊上實現的隱私交易中間件。它使用zk-SNARK,能夠以不可追溯的方式將ETH以及ERC20代幣發送到任何地址。

在實際應用中,當用戶將加密貨幣存入隱私池后即可獲得一筆存款憑證,此后用戶可以通過存款憑證向任何地址中提取先前存入的加密貨幣。由于在存款憑證的生成和使用時轉賬的數據都不包含憑證本身,因此可以保證存取款兩筆轉賬完全獨立。另外,由于中繼服務的存在,取款時的以太坊地址甚至不需要擁有支付轉賬費用的ETH,即可以提款至完全空白的地址。

事實上,TornadoCash并非無法破解的隱私協議。前段時間英國破獲的DeFi協議StableMagnetFinance跑路案反映出,在安全公司、交易所、社區和的聯動下,通過CoinHolmes反洗錢態勢感知系統對攻擊者資產進行持續追蹤,在社區持續收集項目方信息,并積極與合作的情況下,可通過分析追蹤社區反饋的線索鎖定涉案相關成員,并在物證人證的幫助下,迫使涉案相關成員歸還存放在TornadoCash中的ETH。

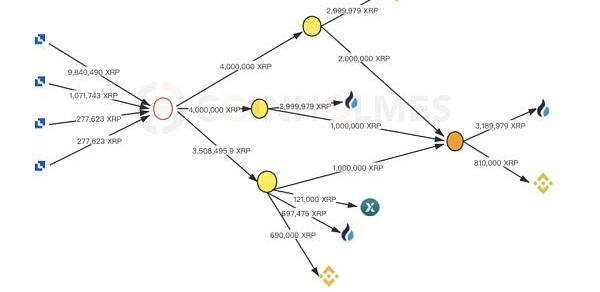

據CoinHolmes追蹤顯示,攻擊者將逾千萬枚XRP分四次轉入其地址后,分三批分別轉入Binance、Huobi、Poloniex等交易所。

Liquid通過反洗錢態勢系統追蹤到此信息后,緊急聯系這幾家中心化機構將攻擊者地址設置黑名單,旨在緊急凍結被盜的XRP資產。

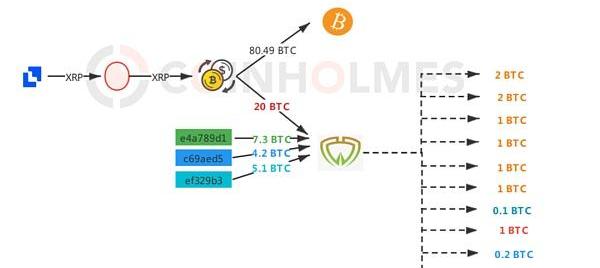

但在此之前攻擊者已經通過交易所將部分XRP轉換為BTC,據CoinHolmes反洗錢態勢系統顯示,這些XRP已經被轉換為192枚BTC,并經通過去中心化的混幣器Wasabi錢包流出。

Wasabi錢包采用「CoinJoin」的方法,將多個用戶的交易匯總成一筆大額交易,其中包含多個輸入和輸出。隨著參與用戶的增長,私密性與可靠性就越強。此外,Wasabi錢包還采用「區塊過濾器」,通過下載整個數據塊進一步打亂交易信息,來增強隱私性和抗審查性,這給相關執法機構追蹤此類資金的流轉帶來挑戰性。

隨著監管部門對中心化機構洗錢情況的嚴厲監管,中心化機構不斷提高KYC需求,使得中心化洗錢渠道遭到沉重打擊,去中心化工具越來越受到犯罪分?的青睞,越來越多的?法資?開始轉向去中心化渠道洗錢。PeckShield「派盾」建議相關執法部門引?新的監管?具和技術,為進一步有效遏制利?虛擬貨幣的洗錢做準備。

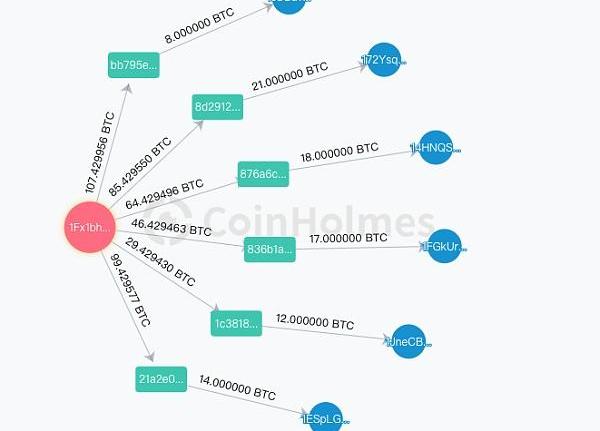

截至9月6日,CoinHolmes監控到攻擊者的BTC地址發生異動,共轉出90BTC,CoinHolmes將持續監控被盜加密資產的轉移。

8月30日消息,據區塊鏈分析公司Glassnode披露,比特幣衍生品市場的期貨和期權未平倉合約量正在與價格一起攀升,達到短期新高,上周期貨合約開倉量增加了10億美元.

1900/1/1 0:00:00今年5月份,Twitter官方曾表示,希望讓用戶在互相關注、轉發、點贊之外能夠更好地互相支持,因此平臺將引入TipJar功能——讓用戶能夠互相發送和接收小費。現在,此事又有了最新的進展.

1900/1/1 0:00:00起于2020年末的數字貨幣大牛市,帶動了區塊鏈技術應用場景的落地。DeFi首先進入公眾視野,并縷縷刷新賽道的市值總量。眼下,NFT開始接棒DeFi,成為加密世界的風口.

1900/1/1 0:00:00近期,各類通用智能合約新公鏈打得火熱,以Solana及Near為首的通用智能合約新公鏈漲勢迅猛。資金到位了,應用開發自然不成問題,各公鏈DeFi、NFT,以及周邊生態逐漸成型.

1900/1/1 0:00:00今年NFT圖片火爆出圈,瞧,NBA球星斯蒂芬·庫里花18萬美金買了只猴子圖片做推特頭像;孫宇晨花1000萬美元買了一張NFT肖像畫;美國信用卡公司VISA以約15萬美元的價格購買了一張NFT頭像.

1900/1/1 0:00:00原標題:區塊鏈用戶行為報告——NFT視角以下報告屬于區塊鏈用戶行為報告的新系列。DappRadar的一組報告旨在為用戶提供區塊鏈行業的不同視角,將傳統的金融行為分析與區塊鏈指標相結合.

1900/1/1 0:00:00