BTC/HKD+0.11%

BTC/HKD+0.11% ETH/HKD-2.92%

ETH/HKD-2.92% LTC/HKD-1.85%

LTC/HKD-1.85% ADA/HKD-1.91%

ADA/HKD-1.91% SOL/HKD+0.63%

SOL/HKD+0.63% XRP/HKD-1.76%

XRP/HKD-1.76%簡介

近期丟幣盜幣事件頻發,各種盜幣手法層出不窮,無所不用其極,不得不說這些攻擊者手段高明,零時科技安全團隊收到大量客戶的求助,稱其錢包資產被盜,這無疑給幣圈的朋友敲響了警鐘。

為了大家能清晰了解最近盜幣事件,并且加強防范,本篇總結了近期零時科技安全團隊收到協助的盜幣事件類型,大致可分為如下四類:

”偽裝客服騙取私鑰“

”掃描二維碼盜幣事件“

”獲取空投盜幣事件“

”交易所客服詐騙盜幣事件“

這里簡單介紹一下以上四類盜幣流程:

偽裝客服騙取私鑰

1.攻擊者偽裝為客戶潛伏在社群中

2.當有用戶出現轉賬或者提取收益求助時,攻擊者及時聯系用戶協助其處理

3.通過耐心的解答,發送偽裝成去中心化網橋的工單系統,讓用戶輸入助記詞解決其交易異常

4.攻擊者拿到私鑰后盜取資產,拉黑用戶

二維碼盜幣事件

1.攻擊者將預先準備好的惡意二維碼發送給用戶;

2.攻擊者誘導用戶使用錢包掃描二維碼進行轉賬;

3.用戶輸入指定金額后確認轉賬交易;

4.隨后用戶錢包大量USDT丟失。

Connected 2023: Web3社交黑客馬拉松在DoraHacks.io正式啟動:據官方消息,Connected 2023: A Web3 Social Hackathon項目申請入口已在開發者激勵平臺DoraHacks.io開啟。本次活動由Web3社交圖譜協議CyberConnect和BNB Chain聯合舉辦,利用DoraHacks平臺支持的自由組織黑客馬拉松工具發起。活動贊助商來自Notifi、Lit、Livepeer和XMTP,總資助池超50,000美元,項目提交截止時間為3月10日。[2023/2/17 12:13:36]

獲取空投盜幣事件

1.攻擊者偽造成交易平臺或者DeFi項目;

2.攻擊者通過媒體社群發起可明顯薅羊毛的空投活動;

3.攻擊者誘導用戶使用錢包掃描二維碼領取空投;

4.用戶掃碼后點擊領取空投;

5.隨后受害者賬戶大量USDT被轉走

交易所客服詐騙盜幣事件

1.攻擊者偽造成幣安,火幣等交易所客服;

2.攻擊者告知用戶賬戶異常并觸發了風控,使用資金需要解除異常狀態;

3.攻擊者客服誘導用戶將資金轉至安全賬戶,并對受害者賬戶進行升級;

4.用戶將資金轉移至安全賬戶后,攻擊者隨即將用戶拉黑。

Poly Network黑客:準備歸還資產,需要Poly Network團隊提供多簽錢包:8月11日,攻擊Poly Network黑客在最新的轉賬(區塊高度13001578和區塊高度13001573)中表示,準備歸還資產,但還未聯系到Poly Network官方團隊,需要Poly Network團隊提供多簽錢包。[2021/8/11 1:48:06]

以上盜幣事件中,二維碼盜幣是目前發生頻率較高,客戶反饋最多的盜幣事件類型,所以本篇將對掃碼盜幣事件進行詳細分析及復現,讓讀者更清晰了解攻擊者盜幣過程,防止資金被盜。

掃描盜幣過程分析

二維碼盜幣事件復盤我們從攻擊者角度出發,完整復盤二維碼盜幣過程。

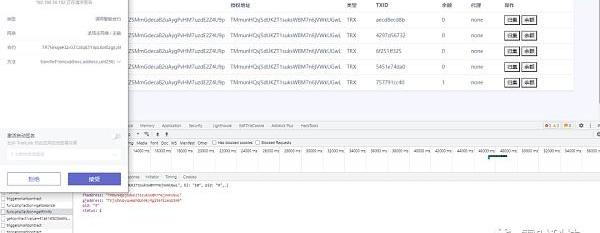

測試使用的攻擊地址為:

?TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL

測試使用的攻擊者歸集資產地址為:

TKjxdVUpyqwmqMGUh9kyRg196f1zesb3m9

測試使用的合約為TRON鏈上USDT合約:

TR7NHqjeKQxGTCi8q8ZY4pL8otSzgjLj6t

測試使用的受害者地址為:

THcDZSMmGdecaB2uAygPvHM7uzdE2Z4U9p

數據庫公司MongoDB遭網絡攻擊,黑客索要比特幣贖金:金色財經報道,跨平臺數據庫公司MongoDB遭受了網絡攻擊,黑客團伙通過擦除其內容滲透了22,900個不安全的數據庫。此后,該團伙要求支付比特幣以換取數據備份。根據網絡安全公司ESET的WeLiveSecurity的說法,如果贖金在兩天內沒有支付,該團伙威脅將通知負責執行歐盟《通用數據保護條例》(GDPR)的當局。ZDNet發布的一份報告解釋稱,在攻擊中受損的數據庫幾乎占MongoDB所有數據庫的47%。黑客要求每個數據庫支付0.015 BTC(約合140美元),因此要求的總金額超過320萬美元。[2020/7/3]

第一步:攻擊者制作掃碼盜幣二維碼

該步主要為攻擊者將代幣授權寫入二維碼,也是攻擊成功最重要的基礎功能,此步驟中,攻擊者需要創建自己的錢包地址,調用USDT合約API及approve()接口。

二維碼需要實現的功能:

//調用TRON鏈上USDT合約,并調用合約的approve方法,給攻擊者地址授權9000000000枚USDT.

USDTToken.approve(TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL,9000000000)

之后將該功能在Web端進行實現,最終得到的盜幣二維碼如下:

動態 | 去中心化黑客組織Anonymous宣布投資7500萬美元成立比特幣基金:據BeInCrypto報道,全球去中心化的黑客組織“匿名者”(Anonymous)剛剛宣布成立一只比特幣基金。該組織將把7500萬美元用于促進隱私增強技術和加密貨幣的發展,這項名為“未知基金(Unknown Fund)”的計劃是將價值7500萬美元的比特幣捐贈給支持在線加密的初創企業。[2019/11/14]

第二步:攻擊者制作后臺提款功能

該步為攻擊者誘導用戶授權資金后的轉賬操作,此步驟中,攻擊者需要調用USDT合約API及transferfrom()接口。

后端提幣需要實現的功能如下:

//調用TRON鏈上USDT合約,并調用合約的transferFrom方法,給攻擊者地址轉賬大于0,并且小于9000000000枚USDT.

USDTToken.transferFrom(TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL,TKjxdVUpyqwmqMGUh9kyRg196f1zesb3m9,0<value<9000000000)

第三步:攻擊者給受害者用戶發送盜幣二維碼,并誘導用戶給該二維碼轉賬

該步為攻擊者成功最重要的一步,如果受害者掃描了盜幣二維碼并將進行了轉賬,則表示轉賬成功;反之受害者未掃描二維碼或者轉賬,則攻擊失敗。

動態 | 黑客在WAV音頻文件中使用惡意代碼來開采加密貨幣:據CoinTelegraph消息,反病程序的軟件公司BlackBerry Cylance報道,有黑客在WAV音頻文件中使用惡意代碼來開采加密貨幣,這會竊取處理資源并每月從挖礦中收益數千美元。[2019/10/18]

所以這里攻擊者可能會采用多種方式誘導受害者進行掃碼轉賬,常見的誘導方式如下:

攻擊者在交易所進行交易時,將盜幣二維碼發送給用戶,防范不高的用戶就會進行轉賬;

惡意空投,偽造成可以獲取空投的二維碼,誘導用戶進行轉賬;

熟人作案,直接將二維碼發送給好友,在毫無防備的情況基本都會轉賬;

第四步:受害者用戶掃描二維碼進行轉賬

該步為受害者用戶進行的操作,在攻擊者誘導用戶同意掃碼二維碼轉賬后,會收到如下二維碼:

用戶使用TokenPocket錢包進行掃碼,會得到如下頁面:

這里用戶的初衷是給二維碼進行轉賬,但這里的需要注意的細節是,當用戶輸入轉賬數目進行發送時,這里執行的操作其實并不是轉賬transfer,而是授權approve,如下頁面:

我們可以在頁面端更清楚看到此步執行的交易詳情,如下圖:

這里可清楚看到,掃碼點擊發送交易后,這里請求方法為approve,授權的地址為TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL,授權的金額為9000000000,確定該筆交易后,攻擊者地址就可轉走用戶錢包中9000000000額度的USDT,當然前提是用戶錢包有這么多資金,只有用戶錢包有不超過9000000000枚USDT,均可以轉出。鏈上的這筆授權交易可查詢到:

第五步:攻擊者通過后臺提取受害者用戶資金

該步為攻擊者的最后一步,也就是將用戶授予的USDT取出,如下圖:

用戶掃碼進行轉賬后,攻擊者后臺會顯示用戶目前錢包授權的USDT數目,這里可以看到用戶錢包USDT余額為1枚,此時攻擊者進行歸集,也就是調用transferFrom將資金轉入自己的錢包,如下圖,進行3U和1U的兩筆測試,最終歸集回來會被平臺扣掉10%手續費:

至此,攻擊完成,攻擊者盜走受害者錢包中的其余USDT。這里只是對一個用戶進行測試,攻擊者實際詐騙金額遠遠比這個多。整個盜幣事件能成功的原因只是因為二維碼中的approve授權,而用戶如果轉賬時細心查看交易詳情,可能會及時發現此筆交易的貓膩,從而保護自己的資金安全。

通過調查,我們了解到,目前這種掃描二維碼進行盜幣的方法已經被規模化,不僅支持TRON鏈還支持ETH鏈,形成一個小型產業鏈:

技術專門負責開發程序并搭建自動化平臺,此平臺可自動生成釣魚二維碼,生成代理賬戶,管理員自動歸集受害者錢包資產;

代理專門負責推廣平臺生成的釣魚二維碼,然后讓更多人來掃描授權,成功后可獲得分紅;

管理員坐收漁利,將成功授權的錢包資產轉走,并分紅給代理;

管理員將盜走的資產轉移到其他交易平臺進行資產兌換洗白。

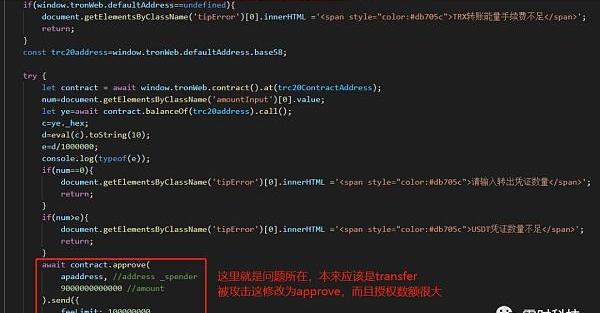

代碼分析

這里我們從代碼層面分析一下原理,其實很簡單:

首先用戶收到一個轉賬二維碼,掃描之后會到這個頁面:

在這個頁面中,輸入轉賬金額,當點擊這個發生按鈕時,會觸發一個js操作,如下:

這個js中就明顯發現,這里不是transfer而是一個approve操作。

當授權成功后,這個平臺后臺可自動進行歸集,也就是轉賬受害者錢包中的錢,通過transferfrom方法。

所以,整個過程,全自動化完成。

上面所有的過程都是針對USDT的盜幣過程分析,其實攻擊者可以針對任何合約Token進行攻擊,只需要修改合約Token的地址以及abi即可。

為了廣大幣圈用戶能切實保護好資金的資產,對于以上盜幣事件,零時科技安全團隊給出以下建議:

安全建議

不給不信任的二維碼掃描轉賬;

給他人轉賬時需注意轉賬操作是否為預期操作;

不要給未經審計的項目輕易授權錢包;

陌生電話要警惕,在不確定身份的前提下及時掛斷;

不要將私鑰導入未知的第三方網站;

領取空投需確認項目真實性。

據慢霧AML團隊分析統計,THORChain?三次攻擊真實損失如下:2021年6月29日,THORChain遭“假充值”攻擊,損失近35萬美元;2021年7月16日.

1900/1/1 0:00:00過去幾周,NFT版塊價格飆升,其中CryptoPunk處于絕對領先地位。CryptoPunk是24x24像素的圖片NFT,總量限制在10000個.

1900/1/1 0:00:00CoPuppy這幾天很火,很多社區小伙伴都吃到了一口肉,雖然錯過了搶盲盒的時間,但市場掃空270刀以下的分享卡R卡和相應價值的S卡,也是帶大家賺得盆滿缽滿,一方面卡牌最高炒到1000刀一張.

1900/1/1 0:00:00美國銀行是美國總資產規模最大的金融機構之一。該行認為,薩爾瓦多可能會通過其最近的比特幣戰略獲得很多好處.

1900/1/1 0:00:00加密貨幣ETF是一個吊足了人們胃口的老話題。每隔一段時間,人們總會聽到:某某公司又向SEC提交了加密貨幣ETF的申請.

1900/1/1 0:00:00本周技術周刊包含以太坊、Filecoin、SKALE、Avalanche、PolyNetwork、StarkEx、ZKSwap等7個網絡的技術類新聞.

1900/1/1 0:00:00