BTC/HKD+3.73%

BTC/HKD+3.73% ETH/HKD+4.19%

ETH/HKD+4.19% LTC/HKD+3.96%

LTC/HKD+3.96% ADA/HKD+4.81%

ADA/HKD+4.81% SOL/HKD+3.88%

SOL/HKD+3.88% XRP/HKD+3.4%

XRP/HKD+3.4%一、事件概覽

北京時間6月28日,鏈必安-區塊鏈安全態勢感知平臺輿情監測顯示,Polygon生態算法穩定幣項目SafeDollar遭到黑客攻擊。攻擊事件發生后,SafeDollar項目所發行的穩定幣價格從1.07美元,瞬間跌至歸零。

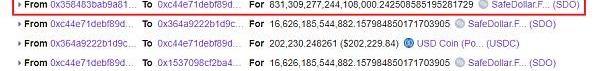

有消息指出,一份未經證實的合約抽走了25萬美元的USDC和USDT;后經Rugdoc.io分析證實,此次攻擊事件中黑客總共獲利價值25萬美元的USDC和USDT。隨后,SafeDollar項目方發布公告,要求投資者停止所有與SDO相關的交易。目前,SDO交易已暫時中止。

鑒于此次攻擊事件所具備的標志意義,成都鏈安·安全團隊第一時間介入分析。繼5月初BSC諸多鏈上項目頻頻被黑之后,6月末Polygon生態也開始被黑客盯上,“潘多拉魔盒”是否已經悄然開啟?借此事件,成都鏈安通過梳理攻擊流程和攻擊手法,提醒Polygon生態項目加強安全預警和防范工作。

Safe未申領空投的50%將重新分配至此前已領取者地址:3月29日消息,數字資產管理平臺Safe(原Gnosis Safe)治理社區Safe DAO關于未申領SAFE空投重新分配的提案SEP #5已于今日23:01時結束投票。根據投票結果,Safe向用戶空投中未申領SAFE Token中的一半(即超1610萬枚)將按比例重新分配至此前已領取者地址。已領取者將總計可申領初始空投方案中約190.45%的SAFE Token。另一半超1610萬枚未申領SAFE Token后續將由Safe DAO投票決定空投至何種Safe用戶,例如用于空投至L2 Safe用戶等方案。[2023/3/30 13:33:51]

Safe發起的賬戶抽象黑客松在DoraHacks.io正式開啟:3月1日,據官方消息,賬戶抽象黑客松(March for Account Abstraction Hackathon)申請入口已在開發者激勵平臺DoraHacks.io開啟。本次活動由以太坊多簽智能合約錢包Safe(原Gnosis Safe)主辦,利用DoraHacks平臺支持的自由組織黑客馬拉松工具發起,總資助池達50,000美元。3月1日-31日,BUIDL團隊可通過Dorahacks.io提交參與申請。[2023/3/1 12:35:56]

二、事件分析

此次攻擊事件中,攻擊者利用PLX代幣轉賬時實際到賬數量小于發送數量以及SdoRewardPool合約抵押和計算獎勵上存在的邏輯缺陷,借助“閃電貸”控制SdoRewardPool合約中抵押池的抵押代幣數量,進而操縱獎勵計算,從而獲得巨額的SDO獎勵代幣,最后使用SDO代幣將SDO-USDC和SDO-USDT兩種兌換池中USDC和USDT全部兌換出來。

ChainSafe推出基于Rust語言的Filecoin客戶端Forest:10月22日消息,加拿大科技公司ChainSafe推出基于Rust語言的Filecoin客戶端Forest。目前Forest在Filecoin主網發布了alpha測試版本,ForestRust客戶端能夠同步和驗證Filecoin網絡,也可以作為Filecoin網絡上的一個替代客戶端來查詢狀態。該測試版已修復了16個被Sigma Prime審計出來的漏洞,目前正在等待最終的審計報告。此外,該測試版還包括消息池、狀態管理器、JSON-RPC服務器等功能。[2021/10/22 20:49:22]

攻擊者地址:

0xFeDC2487Ed4BB740A268c565daCdD39C17Be7eBd

攻擊合約:

ETC Cooperative:不再要求ChainSafeth在Hyperledger Besu中實施MESS:ETC Cooperative今日發推文稱,在與Input Output合作評估了51%攻擊的方案后,ETC Cooperative將不再要求ChainSafeth將MESS(修正指數主觀評分)實施到Hyperledger Besu中。但將添加ECIP-1099提案。[2020/10/14]

0xC44e71deBf89D414a262edadc44797eBA093c6B0

0x358483BAB9A813e3aB840ed8e0a167E20f54E9FB

攻擊交易:

0xd78ff27f33576ff7ece3a58943f3e74caaa9321bcc3238e4cf014eca2e89ce3f

CFTC前主席:Telegram的禁令可能是SAFT框架的“喪鐘”:美國商品期貨交易委員會(CFTC)前主席Gary Gensler表示,周二聯邦法院對Telegram的判決(禁止向投資者交付GRAM)可能是SAFT(未來代幣簡單協議)的“喪鐘”。聯邦法院的裁決意味著SAFT框架并不能保證代幣免受證券法的約束,具體代幣仍需通過豪伊測試。(Decrypt)[2020/3/27]

0x4dda5f3338457dfb6648e8b959e70ca1513e434299eebfebeb9dc862db3722f3

0x1360315a16aec1c7403d369bd139f0fd55a99578d117cb5637b234a0a0ee5c14

以下分析基于以下兩筆交易:

0xd78ff27f33576ff7ece3a58943f3e74caaa9321bcc3238e4cf014eca2e89ce3f

0x1360315a16aec1c7403d369bd139f0fd55a99578d117cb5637b234a0a0ee5c14

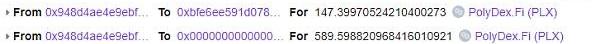

攻擊者首先使用PolyDex的WMATIC和WETH池進行PLX借貸,如下圖所示:

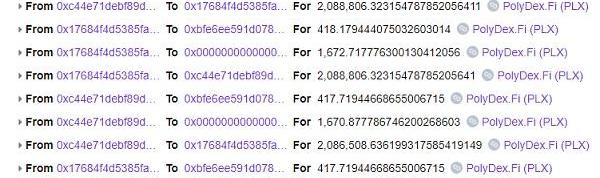

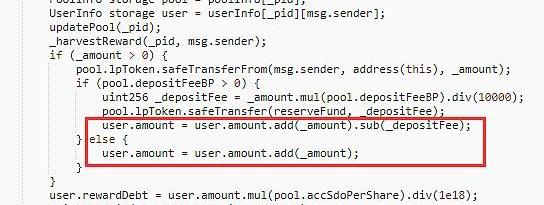

接下來,攻擊者通過攻擊合約反復進行抵押提取,主要是為了減少SdoRewardPool合約中SDO抵押池中的抵押代幣數量。

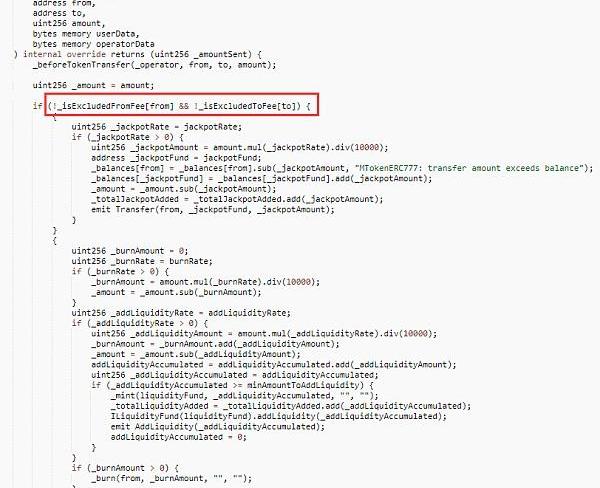

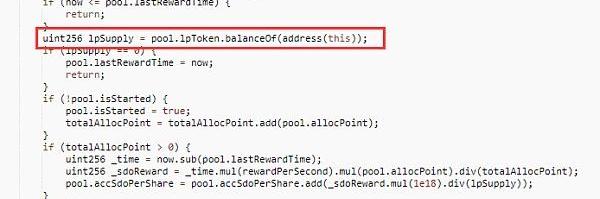

PLX代幣合約進行代幣轉移時,如果from地址不在_isExcludedFromFee列表中,并且to地址也不在_isExcludedToFee列表中,會對轉移的代幣收取一次獎勵基金以及銷毀本次轉移代幣數量的0.05%。

而在SdoRewardPool合約中,記錄的數量為調用者所轉移的數量,沒有減去轉移過程中損耗的部分,在進行提取操作時,提取的數量為記錄的數量,超出了用戶實際抵押到本合約的數量,故會造成該抵押池中抵押代幣的異常減少。

攻擊者事先通過攻擊合約

在該抵押池中抵押214.235502909238707603PLX,在攻擊合約

攻擊完成后,控制攻擊合約

在該抵押池中進行獎勵領取,由于SdoRewardPool合約中更新抵押池信息時使用的是balanceOf函數獲取本合約中抵押代幣數量,故獲取到的數量是惡意減少之后的數量,繼而造成PLX抵押池中accSdoPerShare變量異常增大,從而獲取到巨額的SDO代幣獎勵。

最后利用獲取到的SDO代幣將SDO-USDC和SDO-USDT兩種兌換池中USDC和USDT全部兌換出來。

三、事件復盤

事實上,此次攻擊事件并不復雜,但是值得引起注意。首先添加抵押池時添加了非標準代幣,再加上計算獎勵時使用了balanceOf函數進行抵押代幣數量的獲取,所以導致了此次攻擊事件的發生。

從安全審計的角度看,項目方作為添加抵押池的管理員,對于將要添加的抵押池中的抵押貸幣,一定要三思而后行。通脹通縮類以及轉移數量與實際到賬數量不同的代幣,不建議作為抵押池的抵押代幣;如果因業務需要一定要添加這些類型的代幣作為獎勵代幣,務必與其他標準代幣分開處理。同時在抵押池中建議使用一個單獨的變量作為抵押數量的記錄,然后計算獎勵時,使用通過此變量來獲取抵押代幣數量,而不是使用balanceOf函數。

另外,此次攻擊事件對于Polygon生態鏈上項目而言,是否會是一個“危險信號”,Polygon生態的“潘多拉魔盒”是否會就此打開,這還需要觀望后續態勢發展。不過,回望5月,BSC生態發生第一起閃電貸攻擊之后,便就此拉開了“BSC黑色五月”序幕。鑒于前車之鑒,成都鏈安在此提醒,Polygon生態鏈上項目未雨綢繆,切實提高安全意識!

熱點摘要: 1.薩爾瓦多總統:Chivo錢包將與其他錢包兼容且操作無任何費用;2.Coinbase首席執行官:計劃上線所有合法可行的加密貨幣資產;3.

1900/1/1 0:00:001.關于比特幣的記賬權我們究竟在談論什么?根據btc.com提供的數據,8天后,比特幣挖礦難度將再度下調13.51%.

1900/1/1 0:00:00金色財經報道,據6月25日消息,薩爾瓦多國會當地時間周三批準了總統有關比特幣的提案,該國將成為世界首個將比特幣作為法定貨幣的國家.

1900/1/1 0:00:00據歐易OKEx的數據顯示,當前BTC/USDT現貨報價為33487美元,24小時跌為4.17%.

1900/1/1 0:00:00大家好,我是佩佩,這期繼續更新一些近期看到的關于NFT游戲的模式玩法,依舊還是說的wax鏈上的.

1900/1/1 0:00:00以太坊測試網Ropsten已于6月24日10:03AM在區塊高度10499401處激活倫敦升級.

1900/1/1 0:00:00