BTC/HKD+0.65%

BTC/HKD+0.65% ETH/HKD+0.57%

ETH/HKD+0.57% LTC/HKD-0.2%

LTC/HKD-0.2% ADA/HKD+0.24%

ADA/HKD+0.24% SOL/HKD+0.26%

SOL/HKD+0.26% XRP/HKD+0%

XRP/HKD+0%原文標題:《人傻錢多?BSC生態項目頻遭攻擊背后的真相》

作者:indigo

14個項目發生重大安全事件,涉及資金逾3億美元。

這是剛剛過去5月,黑客交出的成績單。不用細看,也能發現,幣安智能鏈BSC成為了黑客攻擊的主要目標——12個項目遭攻擊,造成約2.5億美元的損失。

自DeFi火爆以來,龐大的財富效應吸引投資者的同時也吸引著黑客,在以太坊Gas費長期居高不下、擁堵問題一直得不到解決的時候,BSC等主打高性能、低手續費的公鏈強勢崛起,吸引了大量的資金流入,同時也吸引了黑客的目光。

不過,為什么黑客瞄準了BSC生態的項目,為什么這些攻擊會如此密集的發生,這背后的真相到底是什么?

在解答這些問題之前我們不妨先回顧一下黑客事件、項目方的應對以及當前的進展。

「12個項目被黑,2.5億美元損失?」

1、AMM、合成資產協議SpartanProtocol

SpartanProtocol是一個BSC生態上的資產流動性協議,旨在解決現有AMM協議以及合成資產所出現的各類問題。其流動性池是此協議的核心,所有一切系統內的相關應用都離不開流動性池的支持。

5月2日,攻擊者使用了6100萬美元的BNB閃電貸攻擊了Spartan兌換池,由于流動性份額計算不當的漏洞,攻擊者從資金池中轉移了約3000萬美元的資金。

事件進展:發行新的SPARTA代幣,并將原本未發行的2000萬枚代幣補償此前因攻擊遭受損失的資金池LP。

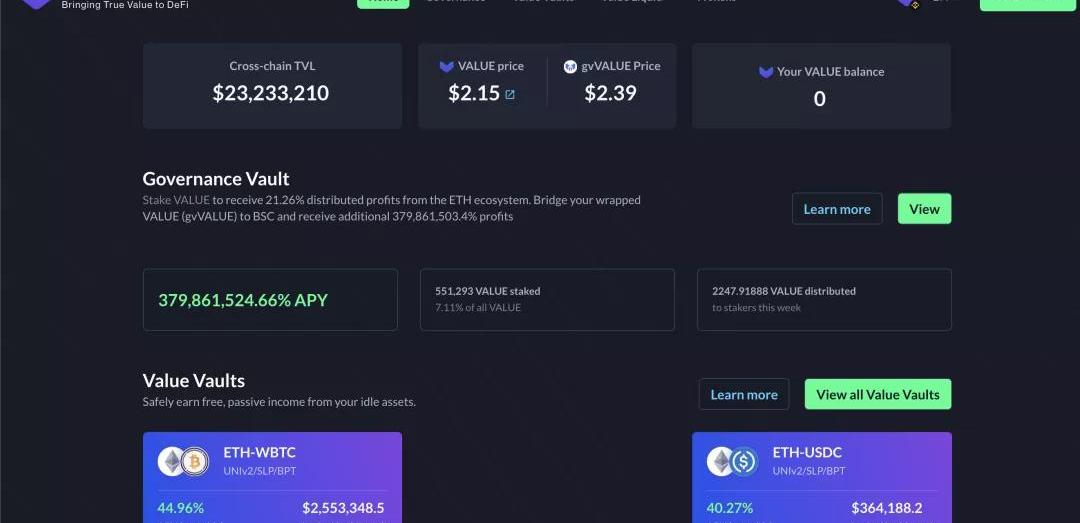

2、收益聚合器ValueDeFi

ValueDeFi原來名稱是YFValue,是以太坊的原聲協議,后來擴展到BSC上,也是收益聚合器協議。vSwap是一個基于以太坊和BSC的自動代理做市商,允許任何人創建具有靈活比率對的交易池、提供流動性,并賺取交易費用,也是ValueDeFi的旗艦產品之一。

LAVAswap即將啟動BSC流動池:官方消息,LAVAswap將于下周三啟動在BSC的流動池。經社區投票決定,LAVAswap即將啟動BSC流動池,首個交易對為LAVA/USDT。流動池獎勵每100天進行減半。第一個100天,流動性池每天將產生 336,000 LAVA。之后會根據社區投票結果陸續增加BSC流動池交易對。

LAVA 是由 BSC + HECO 提供支持的可互操作的去中心化資產跨鏈橋。[2021/9/13 23:19:52]

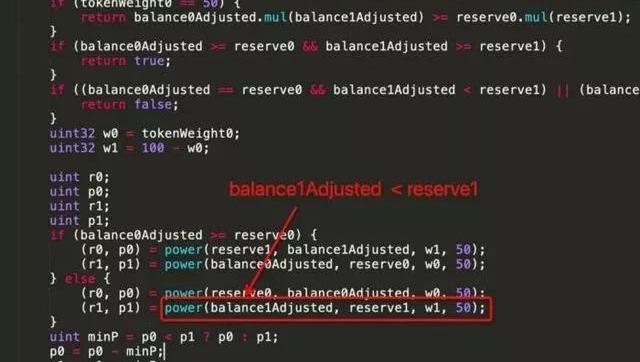

值得注意的是,vSwapfork了去中心化交易所Uniswap的代碼。其中,Uniswap僅支持按50:50的價值比例添加流動性,而ValueDeFi效仿Bancor允許用戶按不同的價值比例投入到資金池,因而在組合過程中出現了漏洞。

在這5月5日、5月7日兩次攻擊發生前,ValueDeFi已經被攻擊足足6次了,而本次漏洞造成了約1500萬美元的損失。ValueDeFi原本10億美元的鎖倉量也跳水至2000萬美元,跌去80%。

事件進展:官方ReserveFund中的所有vBSWAP和來自ValueDeFi部署者的205658枚BUSD將用于補償池中的所有用戶,資金池中剩余的4540vBSWAP將被鑄造用于補償所有受影響的用戶。

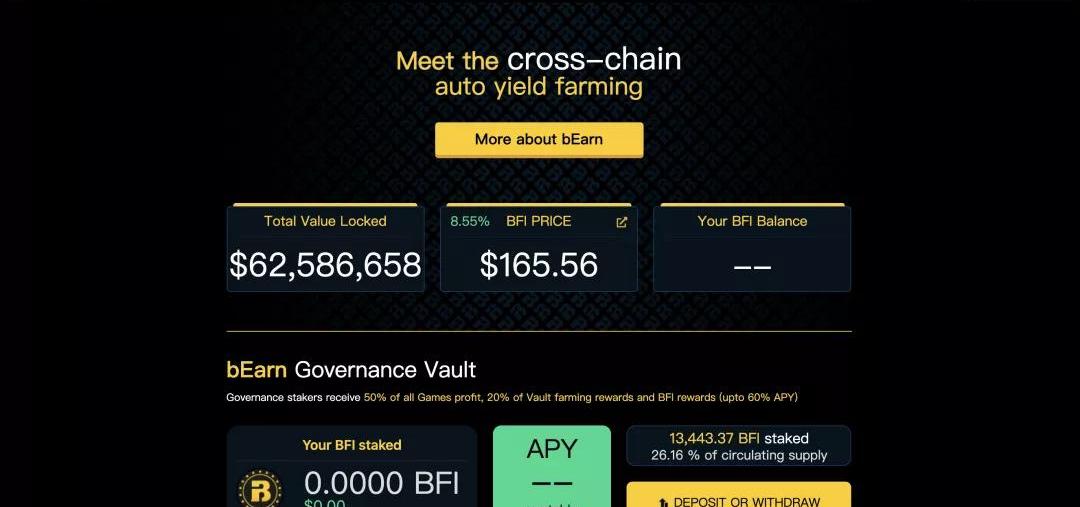

3、跨鏈收益聚合協議bEarnFi

5月16日,基于BSC的跨鏈收益聚合協議bEarnFibVaults的BUSD-Alpaca策略池遭遇閃電貸攻擊,池中近1086萬枚BUSD被盜取。

這起事件源于其協議內部提款邏輯中的錯誤,該錯誤不一致地讀取了相同的輸入金額,但BvaultsBank與其關聯策略BvaultsStrategy之間的資產面額不同。BvaultsBank的提款邏輯是假定提款金額以BUSD計價,而BvaultsStrategy的提款邏輯是假定提款金額以ibBUSD計價,但ibBUSD是帶息的代幣,與BUSD存在價差。

事件進展:bEarnFi將分為兩個階段對此前被攻擊損失的近1100萬BUSD進行補償。目前進行第一階段:bEarnFi更新了界面,用戶可通過訪問bEarnFi,連接錢包點擊提款按鈕以領取賠償。第二階段將在未來進行,團隊需要時間來為用戶損失的另一部分資金建立賠償系統。團隊將按照承諾按總額的105%補償漏洞受害者的巨額資金損失,但團隊表示目前沒有足夠的經濟能力立即補償,建議使用剩余的DAO資金以及該團隊的未來薪金和運營資金來補償用戶損失。

舊版本以太坊客戶端Geth出現bug,BSC、Polygon等鏈受影響:舊版本的以太坊網絡客戶端Geth中的一個bug已經導致運行這些版本的節點與主網絡分離。該bug影響舊版本的Geth客戶端,特別是v1.10.7和更早版本。這些節點占所有以太坊節點的近75%,而73%的Geth客戶端仍在運行舊版本。這意味著大約54%的以太坊節點在運行時存在重大基礎設施bug。令人擔憂的是,這可能導致雙花攻擊。The Block Research已經確認了一個利用該漏洞的地址。該bug還會影響其他兼容EVM的鏈,如BSC和Polygon。(The Block)[2021/8/28 22:42:33]

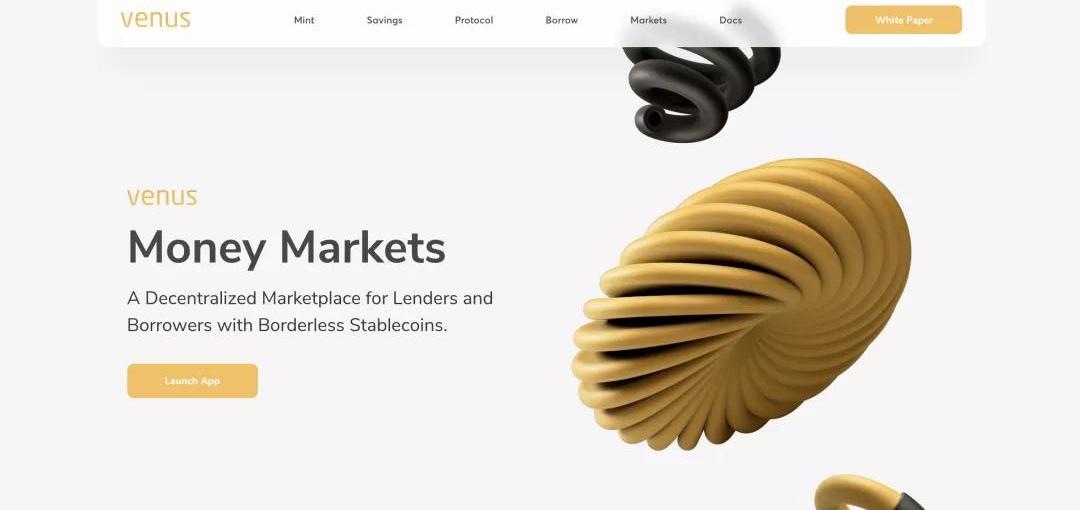

4、借貸協議VenusProtocol

Venus是BSC最大的借貸項目,存款額最高的時候超過150億美元,幾乎和同時期的Aave的存款額相當。

Venus飽受詬病,包括上線初期隨意添加CAN代幣作為抵押物,導致3000個BTC被借空,XVS代幣價格也因此暴跌;未經提醒收取提款手續費,導致BSC上大量機槍池遭受不同程度的損失;項目進展緩慢,對社區投資者的訴求不尊重等等。

如果說此前的“CAN事件”的發生是團隊經驗不足,5月19日發生的“抵押XVS惡意借貸”則說明團隊在犯錯后沒有絲毫悔改,更有可能是內部人員故意為之。

根據官方給出的報告顯示,本次大額清算的主要原因為:其SwipeOTC系統被濫用,向XVS買方和BTC賣方下達了幾個大的OTC訂單。由于遭遇清算,0xef044開頭的賬戶凈損失達到6600萬美元。自1月以來,該賬戶已積累130萬枚XVS,但在本次事件中損失了全部資金。5月19日當天,XVS在現貨市場的買入量約為1.77億美元,賣方獲利約5500萬美元。之后,清算人利用閃電貸低價買入抵押品,持續進行套利,導致了協議進行了大量的鏈上清算,Venus平臺也產生了超過1億美元的壞賬,數以百計的用戶遭受了損失和清算。

事件進展:VenusGrants計劃將拿出大約120萬枚XVS到場外交易市場,并通過交易對手換成BTC和ETH并存回協議。這些XVS將在不少于3個月內逐步清算,以盡量減少對XVS持有者的影響。另外,Swipe將和Venus的資源與團隊完全隔離,并關閉舊的OTC業務,Venus原有的團隊和管理層也將重組。

PeckShield:BSC鏈上Merlin Lab疑似遭到攻擊:6月29日消息,PeckShield派盾預警顯示,BSC收益聚合器Merlin Lab疑似遭到攻擊。[2021/6/29 0:14:31]

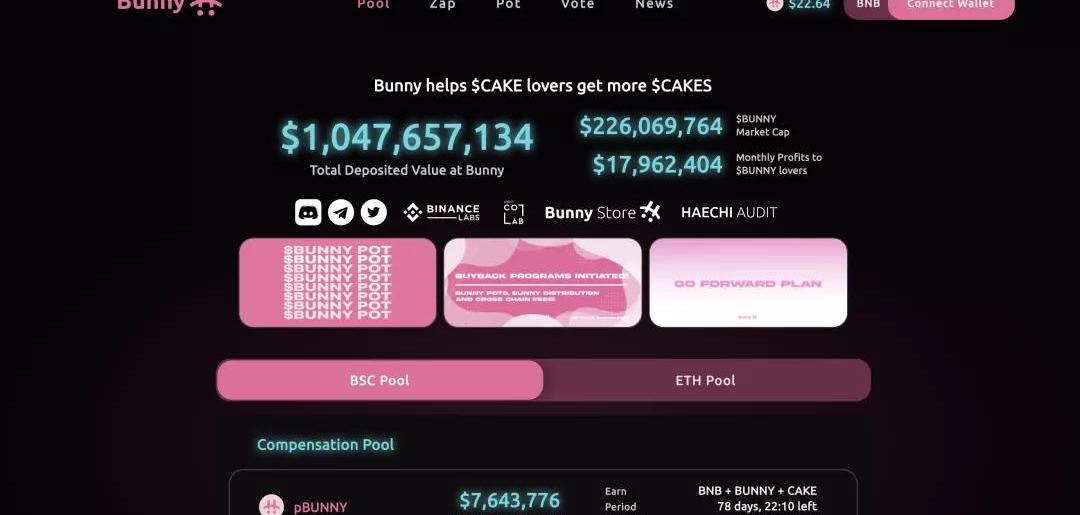

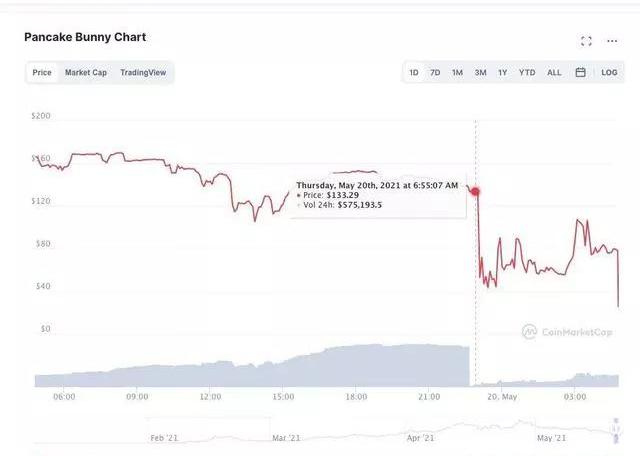

5、收益聚合器PancakeBunnyPancakeBunny是BSC上最大的機槍池,也是曾經DeFi領域最大的機槍池,鎖倉量最高的時候超過75億美元。它的最大功勞就是幫助PancakeSwap鎖住了CAKE代幣的流動性,推動CAKE市值的不斷走高。

由于PancakeBunny使用了PancakeSwap來進行資產價格計算的,5月20日,攻擊者于利用閃電貸操縱了PancakeSwap中BNB-BUSDT和BNB-BUNNY池的資產價格,導致PancakeBunny協議損失了114631枚BNB和697245枚BUNNY,BUNNY代幣也被黑客大量鑄造并拋售,價格從240美元閃崩,一度跌破2美元。

事件進展:PancakeBunny將通過發行新代幣pBUNNY并創建補償池,補償BUNNY原始持有者由于代幣價格大跌造成的損失。

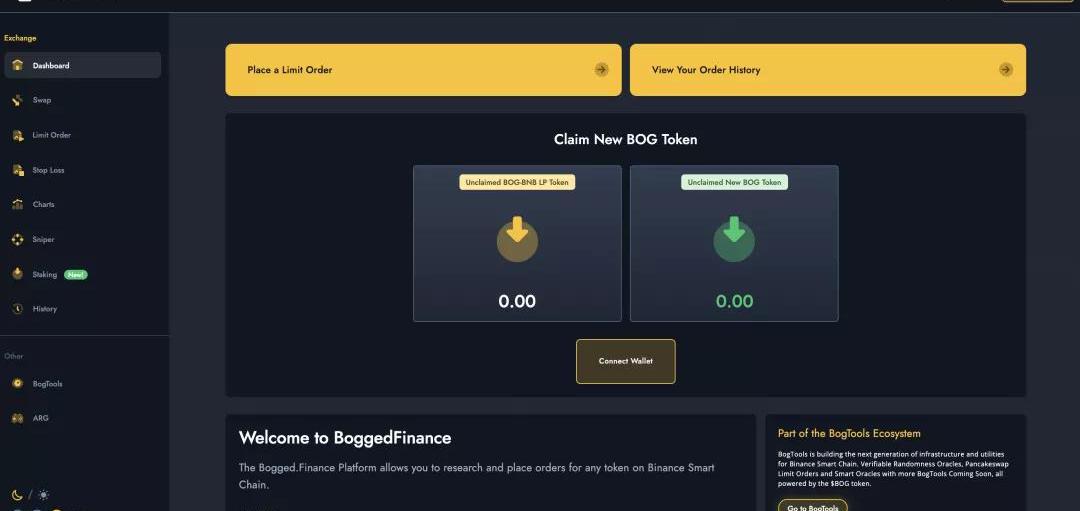

6、BoggedFinance

基于BSC的DeFi協議BoggedFinance旨在提供去中心化的鏈上預言機和代碼執行。5月22日,BOG代幣的合約質押功能漏洞遭遇了閃電貸攻擊,黑客利用PancakePairSwap代碼,在合約驗證完成前提取了質押收益,導致鑄造了超過1500萬枚BOG代幣,而這些代幣大部分原本應該分配給BOG的質押者。

初始的BOG代幣合約對所有交易都收取交易額的5%作為手續費,其中4%按比例分配給流動性提供者,1%被銷毀。然而,在此次攻擊中,該合約對所執行的交易僅收取了1%的交易額作為交易費用,分配給包括攻擊者在內的流動性提供者額外的4%作為獎勵,攻擊者通過閃電貸加大質押的金額,并不斷地自我轉賬使得質押獎勵通脹。

AFT(阿凡提)已完成BSC跨鏈:官方消息,AFT(阿凡提)已完成BSC跨鏈。將于5月11日18:00對所有AFT用戶進行空投,并對持有AFT進行1:1空投(空投包括LP、DAO、機槍池),AFT(阿凡提)生態目前已具有機槍池、DAO、跨鏈等功能,已上MDEX白名單,并通過靈蹤安全審計。據悉,AFT將于5月中旬登錄二線交易所。[2021/5/10 21:43:55]

受攻擊事件的影響,BOG的價格閃崩,險些歸零,從8.5美元跌至0.15美元,跌幅達到98%,損失約300萬美元。

事件進展:官方發布了代幣重啟計劃,現已完成快照和開啟空投,并將于UTC時間5月31日21:00啟動預質押和認領、UTC時間6月1日21:00重新開啟BOG交易。BOG合約地址以0xd7開頭的舊BOG代幣將不再具有價值,將遷移至新BOG代幣合約。

7、指數基金DeFi100

5月23日,DeFi指數基金DeFi100的官網顯示:“我們欺騙了你們,但你們做什么都沒用了。”隨后官方確認,因遭受黑客攻擊,DeFi100損失了超過3200萬美元。

官方也表示,如此狂妄的言論是黑客制造的,但這一切是真被盜還是監守自盜,我們無法解析黑暗的一面。

處理方式:官方計劃重啟項目。

8、收益聚合、固定利率協議AutoShark

5月24日,基于BSC的固定利率、收益聚合協議AutoSharkFinance遭到閃電貸攻擊,損失金額約80萬美元。

攻擊源于在LP價值錯誤和手續費獲取錯誤的情況下,SharkMinter合約最后在計算攻擊者的貢獻的時候計算出了一個非常大的值,導致SharkMinter合約為攻擊者鑄造出了大量的SHARK代幣,致使其幣價閃崩,從1.2美元快速跌至0.01美元,險些歸零。

Messari前主管:一旦L2證明其實力,BSC上的團隊將會遷移回以太坊:Messari前主管、股票及加密貨幣交易員Qiao Wang今日發推表示,以太坊社區無需對BSC感到厭煩。從以太坊遷移到BSC的團隊普遍將BSC視為創可貼解決方案。他們不能忽視以太坊的網絡效應,一旦L2證明了自己的實力,他們就會回來。[2021/2/19 17:30:00]

可以說AutoShark不僅Fork了PancakeBunny的代碼,其被攻擊的手法也與PancakeBunny如出一轍。

事件進展:官方表示將發行新代幣JAWS補償受損用戶。

9、收益聚合器MerlinFinance

在AutoShark遭到攻擊不到48小時后,也就是5月26日,BSC生態自動收益聚合器MerlinFinance遭到黑客的同源攻擊。攻擊者通過調用函數getReward()抬高了LP代幣的價值,獲得了額外價值4500萬美元的BUNNY獎勵。

事件進展:團隊將向用戶空投補償代幣cMERL,該代幣持有者將能夠從補償池中獲得BNB獎勵。同時,額外的開發團隊資金將被用于執行銷毀和回購活動,以恢復代幣價格。

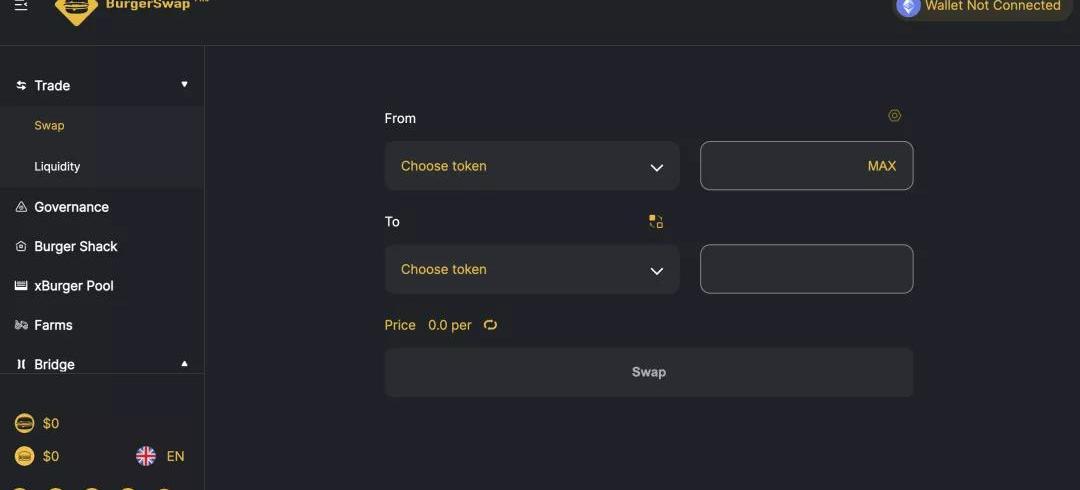

10、AMM協議BurgerSwap、JulSwap

5月28日,基于BSC的鏈上首個自主治理協議BergerSwap遭到閃電貸攻擊,攻擊者利用重入攻擊,在智能合約正常啟動第二次存入之前,調用_update函數,致使協議有超過432874個BURGER代幣被盜。

當日,另一個AMM協議JulSwap也遭到類似攻擊,幣價最高下跌90%。

值得注意的是,BurgerSwap和JulSwap的代碼都是ForkUniswap的,但似乎它們并沒有完全理解Uniswap背后的邏輯。

事件進展:計劃發行cBURGER以賠償在此前閃電貸攻擊中收到損失的用戶。BurgerSwap將依據攻擊前持有BURGERLP數量進行cBURGER空投,并創建一個價值700萬美元的BURGER/cBURGER補償金池,用戶可將獲得的cBURGER質押進該池獲得補償。補償將在90天內線性釋放,補償金將使用原本分配給團隊的BURGER與BurgerSwap產生的收入來支付。

11、鏈上多策略收益優化AMM協議BeltFinance

BeltFinance是以太坊穩定幣兌換協議CurveFinance的Fork版本。5月30日,攻擊者通過重復買賣BUSD并利用bEllipsisBUSD策略余額計算中的漏洞操縱了beltBUSD的價格進行獲利。

根據事故報告,本次攻擊黑客共獲利623萬美元。BeltFinance的BUSD金庫用戶遭受了21.36%的資金損失,4Belt池的用戶遭受了5.51%的資金損失,而其他資金池或保險庫則沒有受到影響。

事件進展:在攻擊發生之后,官方表示將在接下來的48小時內恢復取款和存款,并發布補償計劃。截至目前,仍未有具體賠償措施公布。

「黑客事件背后的“真相”?」

DeFi玩家們都知道,2020年下半年,以太坊鏈上的項目也經歷過?規模的閃電貸攻擊,利用預言機操縱價格、重入攻擊等等都造成了無數的資金損失。

背靠幣安這座大山并作為以太坊的“二層網絡”,BSC上的新項?雖然蓬勃發展,資金體量也不斷飆升,但一些項目卻沒有“敬畏心”,在黑客面前成了“人傻錢多”的優質攻擊目標:

不少項目簡單fork以太坊生態協議的代碼,肆意的組合不同協議,在他人的代碼上進行微創新,或是本就沒有長期做項目的“初心”。

要知道,隨著DeFi在協議的可組合性方面愈發豐富,如果沒有完全理解原協議背后的邏輯,進行隨意的組合或創新,過程中的排斥性就會出現,從?導致潛在的漏洞和?險,給予黑客可乘之機。

區塊鏈安全公司PeckShield派盾在接受深鏈財經的采訪表示,從BSC安全事件的攻擊共性來看,攻擊者?多從已知的漏洞下?,經過不斷地試驗,找到漏?之?。

例如,PancakeBunny遭到攻擊后,Fork其代碼的AutoShark、Merlin接連遭受同源攻擊。

而從攻擊?法來看,攻擊者并不需要太?的技術和資??檻,只要耐?地將同源漏洞在ForkPancakeBunny的DeFi協議上重復試驗就能撈上可觀的?筆。

在傳統的條件下,黑客們攻擊金融系統時所憑借的主要是他們在計算機技術上的優勢,而在現有的DeFi生態下,由于各鏈、各應用之間的互通性還并不是那么好,因此跨鏈、跨應用之間的套利機率可能較大。這時,即使一個計算機本領不那么強的人,只要他有足夠的金融知識和足夠的市場嗅覺,就也可以成為黑客,對DeFi系統進行攻擊。

另外,相比以太坊上高昂的Gas費,黑客在BSC鏈上進行攻擊的成本可能最多只需要幾百美元。

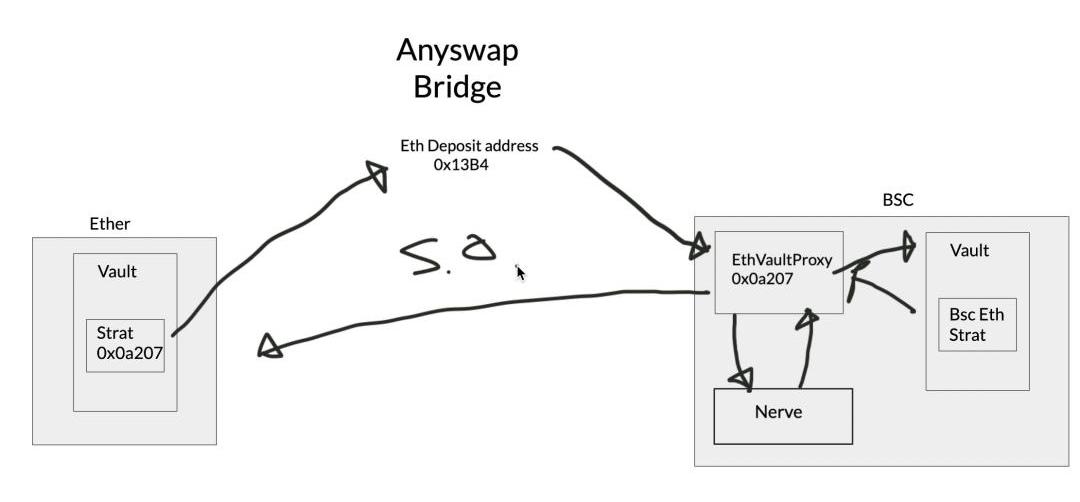

值得注意的是,近幾次發生的閃電貸攻擊,攻擊者在獲利后,都通過Nerve協議的跨鏈橋將所獲資產快速轉移到以太坊上并將資產重新投?到DeFi的流動性挖礦中,或通過Tornado.cash等隱私協議將資產轉?。DeFi領域的技術創新也衍?出新型洗錢?式,對于反洗錢提出了新的挑戰。

不過,跟閃電貸一樣,跨鏈橋本身是?種創新,它并不是?種惡意?具,它打破了各類加密資產的流通存在的壁壘,協助資產?由流動以及公鏈交互,進?使得DeFi能夠?向縱深發展。

這也給開發者帶來了考驗,只有不斷提升自身協議的安全系數、積累代碼安全的經驗后,才能從容地防范和應對黑客的攻擊。

「黑客事件的警示?」

頻頻發生的黑客攻擊事件給DeFi開發團隊們亮起了警示燈,畢竟沒有玩家愿意將自己的資金放在一個有漏洞的項目上,區塊鏈世界也是用腳投票。

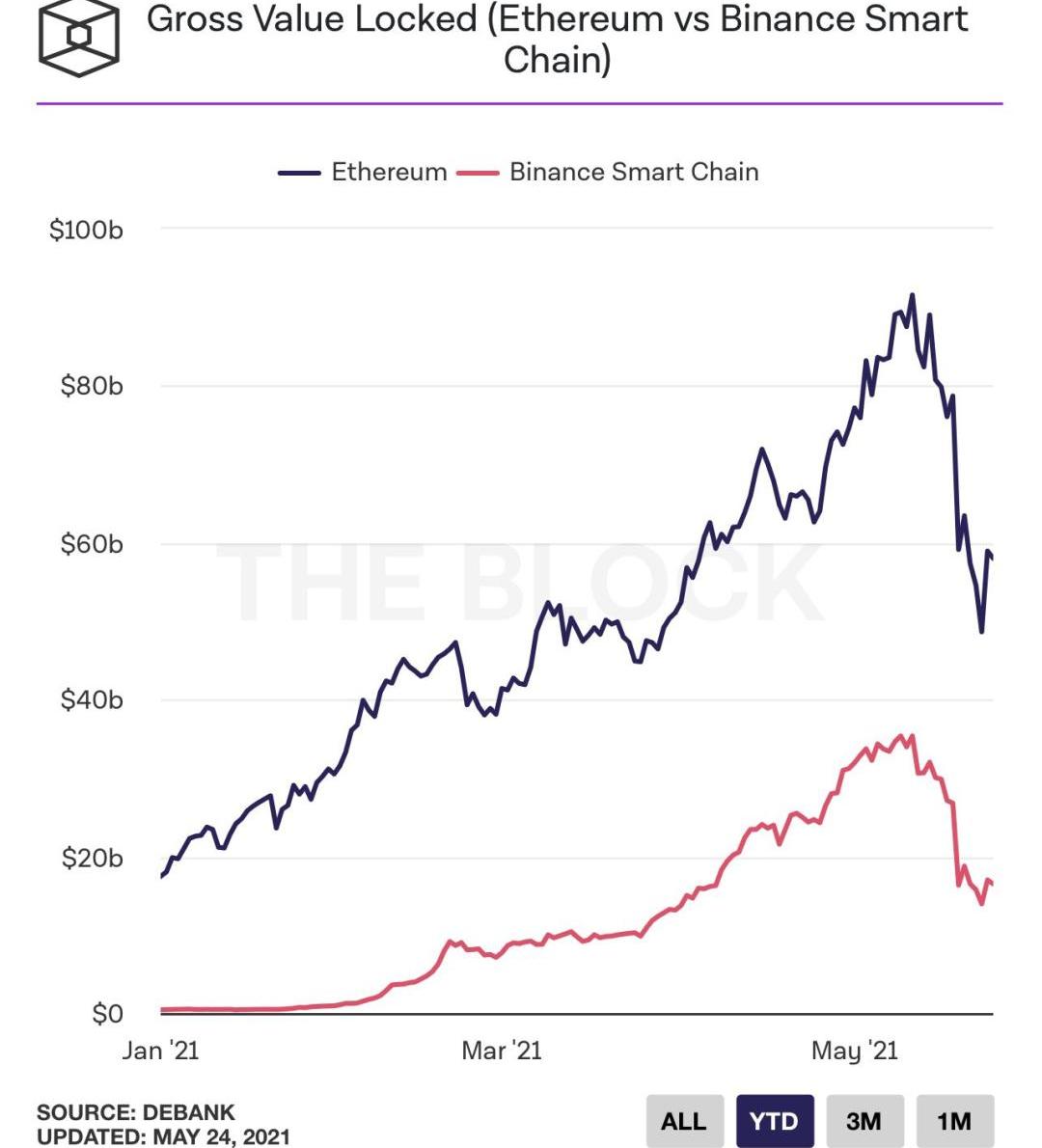

事實上,TheBlock數據也顯示,因為黑客攻擊事件,BSC已有部分鎖倉資金回流至以太坊,總鎖倉量回落至20億美元。

對于DeFi項目開發團隊而言,需要提?安全意識,不能只是簡單的復制其他協議的代碼,務必?查邏輯,排除可能的漏洞,或尋求專業代碼審計團隊的幫助。

PeckShield派盾表示,新合約上線之前除了要進?全??專業的智能合約安全審計,排查已知的各類漏洞外,還要注意排查與其他DeFi產品進?組合時的業務邏輯漏洞,避免出現跨合約等邏輯兼容性漏洞。

另外,更重要的是要引入一定的風控熔斷機制,引?第三?安全公司的威脅感知情報和數據態勢情報服務等,做到第?時間響應安全?險,及時排查封堵安全攻擊。

在攻擊事件發?時,應聯動?業各??量,搭建?套完善的資產追蹤機制,事后需做到查缺補漏,完善防御系統。

所有的DeFi協議都存在著變數,即使?個協議被?常徹底地進?多次審計,但是?個?的更新也會讓靜態的審計變得毫無疑義。

不光是DeFi協議的安全事件頻發,隨著各種應用落地,區塊鏈數字資產引發的安全問題總體呈上升趨勢,加密資產犯罪五花八門,盜幣、詐騙、洗錢等案件頻發,各種原因造成的“黑天鵝”事件也層出不窮。

區塊鏈既是未知的,又是充滿可能性的。如何讓區塊鏈迸發出更大的能量,如何規避和抵御各種風險和問題將是一個永恒的話題,而這也需要從業者一同努力。

我今天分享的話題是關于美元流動性和數字貨幣。在開啟整個話題時,我有必要跟大家去就捋清一些東西,而這個過程中可能會打破你對貨幣創造的基礎性認知.

1900/1/1 0:00:00區塊鏈網絡是數字分類帳,可提供各種形式的自由財務。比特幣,以太坊和卡爾達諾等其他加密貨幣為行業帶來了活力。但是,區塊鏈最大的弊端之一是缺乏互操作性.

1900/1/1 0:00:005月30日,BSC上的機槍池+穩定幣兌換平臺Belt遭黑客攻擊,損失金額在620萬美元左右,目前平臺上的4Belt資金池已經暫停提款和存款,對于本次事件造成投資人的資金損失.

1900/1/1 0:00:00「橋」,決定了什么是Layer2。撰文:?PatrickMcCorry,PISAResearch首席執行官編譯:PerryWang從社區角度而言,我們對以鏈下協議作為區塊鏈網絡的擴容方式感到無比.

1900/1/1 0:00:00周一橋水基金創始人RayDalio在接受CNBC采訪時表示,數字人民幣將比數字美元更具競爭力。他認為美國有一天會發行數字美元,這可能是一種“可行的”貨幣,但這不會是最具競爭力的,其價值可能會受到.

1900/1/1 0:00:00這一周,遭到閃電貸攻擊的DeFi協議的幣價,就像5月的天氣--說崩就崩。在眼下,頻繁的閃電貸攻擊再次上演,一周接連幾個協議的代幣價格險些歸零,涉及到的損失金額數百上千萬,DeFi協議開發者真的在.

1900/1/1 0:00:00