BTC/HKD+0.55%

BTC/HKD+0.55% ETH/HKD+1.14%

ETH/HKD+1.14% LTC/HKD+1.31%

LTC/HKD+1.31% ADA/HKD+3.21%

ADA/HKD+3.21% SOL/HKD+1.86%

SOL/HKD+1.86% XRP/HKD+2.35%

XRP/HKD+2.35%引子:“庖人雖不治庖,尸、祝不越樽俎而代之矣。”?--《莊子·逍遙游》

古時候,有一位杰出的領袖名叫唐堯。

他所治理的地區人們安居樂業,但是他聽聞隱士許由十分有才干,便萌生了將領導權讓給許由的想法。但是許由拒絕了,并說出了這樣一段話“鷦鷯巢于深林,不過一枝。”

至此,后人也用越俎代庖一詞來表達越權的含義。

“越俎代庖”

在智能合約的實現中存在著訪問權限,如果權限設置不合理,很容易造成智能合約被攻擊,嚴重的還會造成巨大的經濟損失。

成都鏈安-安全實驗室對于智能合約安全有著豐富的經驗和積累,但隨著區塊鏈技術越來越受重視,智能合約的數量也越來越多,隨之而來的智能合約被攻擊事件也越來越多,也讓我們感受到了“讓區塊鏈更安全”的企業使命是多么的重要,但是一己之力難于對抗所有的威脅。

接下來,我們將會把自己的安全經驗積累通過與智能合約CTF靶場ethernaut相結合,通過技術連載的方式向廣大智能合約開發者普及在開發過程中,如何實現更安全的代碼。

DAO Maker將推出DAO Farm、單一資產質押以及DAO Vesting三個多鏈智能合約服務產品:8月17日消息,加密Launchpad平臺DAO Maker展示三個多鏈智能合約服務產品,包括DAO Farm、單一資產質押以及DAO Vesting。其中,DAO Farm允許想要建立挖礦池的項目或公司在申請后在DAO Farm上線;單一資產質押還為用戶提供有關代幣歸屬時間表的詳細信息;DAO Vesting允許客戶提前定義其歸屬合約選項,添加鎖倉(cliff)、線性、非線性和epoch或所有這些的組合。[2022/8/17 12:31:40]

現在我們就來聊一聊ethernaut靶場的第一題Fallback,

代碼函數“越俎代庖”的事件。

一、權限漏洞簡介

越權漏洞是指在智能合約中,因函數可見性設置不合理或函數缺乏有效的驗證導致本不能調用某一函數的用戶通過直接或者繞過驗證的方式成功調用該函數。

BSN將于11月前支持DAML智能合約語言:北京紅棗科技和Digital Asset計劃在2020年11月之前完成區塊鏈服務網絡(BSN)上的首個DAML試點。該試點將涉及部署可與兩個區塊鏈(IBM的Hyperledger Fabric和WeBank的FISCO BCOS)互操作的DAML應用程序。(cointelegraph)[2020/9/14]

該漏洞可被單獨利用,也可能結合其他漏洞進行組合攻擊,利用方式簡單,漏洞影響視存在漏洞的函數而定,可能對合約造成毀滅性打擊。

二、Fallback“越俎代庖”

漏洞原理詳細分析

2.1合約中的“俎”與“庖”

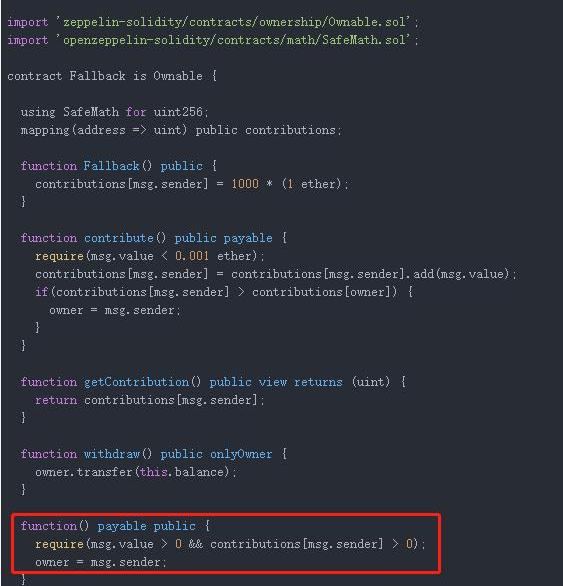

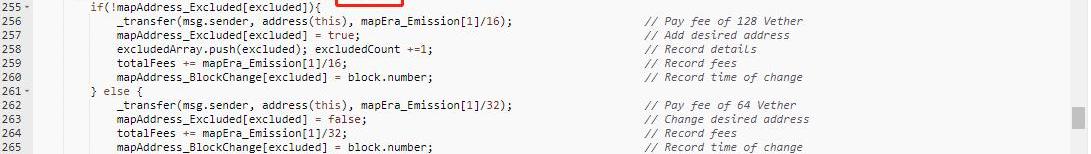

如何理解合約中的“俎”與“庖”呢?先來看一段合約代碼,如下圖所示:

圖1

這一段合約代碼出自ethernaut靶場的第一題Fallback。針對于靶場中的問題,解題思路是通過調用回調函數function()payablepublic來觸發owner=msg.sender;,使得合約的所有者變成調用者。

動態 | 幣安實驗室向智能合約驗證平臺CertiK投資數百萬美元:據Coindesk消息,幣安實驗室近日向智能合約驗證平臺CertiK投資,投資額達數百萬美元。據悉,CertiK為初創型企業,其中兩名創始人分別來自美國的耶魯大學和哥倫比亞大學。[2018/10/8]

題目非常的簡單,只要向此合約發起一筆交易,且滿足require的條件就可觸發fallback函數。

正常情況下,在對一個合約調用中,如果沒有其他函數與給定的函數標識符匹配,或者沒有提供附加數據,那么fallback函數會被執行。一般是作為轉入以太幣的默認操作。所以智能合約開發時一般是不需要將owner=msg.sender寫到fallback函數中的。

如下圖所示:

圖2

然而,在這里本不該被用戶調用的owner=msg.sender被調用了,導致權限控制不當,產生了越權,“俎”與“庖”就這樣發生了接下來的故事。

2.2相關安全事件

Digital Asset建筑與技術戰略首席技術官:對于智能合約 如何將資產與外部系統整合非常重要:據coindesk消息,區塊鏈初創公司Digital Asset的建筑與技術戰略首席技術官Shaul Kfir在Synchronize 2018會議上舉例美國財政部的回購國債,表示1億美元是一個小型交易,這是一個非常適合智能合同用例。在現實世界中,資產始終會被創造和摧毀。如何將資產與外部系統整合的問題非常重要。對于智能合約來說,最好的例子是“當人們想擁有這個邏輯上集中的IT系統,但是不希望它實際上是中心化的時候,任何時候在多個設備上都有一個工作流程。[2018/4/20]

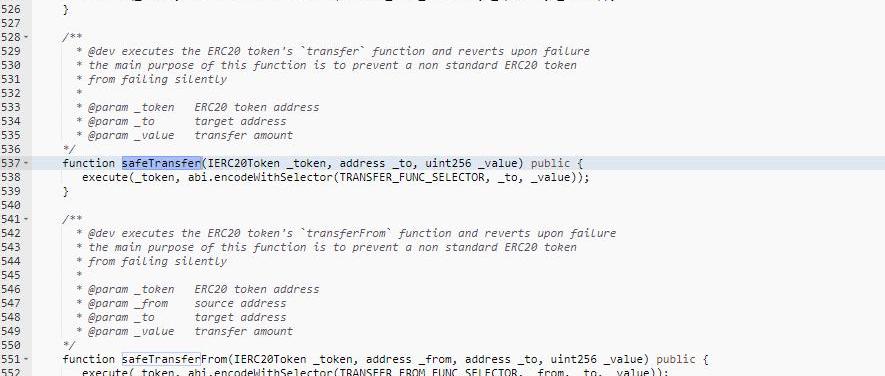

2.2.1Bancor合約事件

2020年6月18日,Bancornetwork被爆出存在漏洞。

漏洞產生的原因是合約中存在一個public的safeTransferFrom方法,使得攻擊者可以直接調用此方法授權給Bancornetwork合約的代幣轉出到任意賬戶。

其關于轉賬和授權的三個函數權限均為public,這使得任何用戶都能對其進行調用。本次事件涉及資金50W余美元。

詳細代碼如下圖所示:

富士通推出新技術檢測以太坊智能合約錯誤:CoinDesk發文稱,日本IT巨頭富士通公司透露了一項新技術,該技術有助于解決源呼叫真實性的問題,并且能夠確定此類錯誤代碼的位置。[2018/3/7]

圖3

權限為public的safeTransferFrom方法這個“奸臣”并沒有得到Bancor合約“國王”的許可,直接奪走了“國家”的“財政大權”。

幸而Bancornetwork團隊和白帽首先發現了此問題,并對資金進行了轉移。在后續也對該漏洞進行了修復,才得以避免損失。

詳細分析見

而同樣的事件也在另外一個合約中上演,接下來我們將介紹6月底的VETH合約漏洞事件。

2.2.2VETH項目事件

2020年6月30,VETH項目被爆出漏洞。本次事件中“越俎代庖”的主角則是合約中的changeExcluded函數的external修飾符。

external修飾符使得任何人都可以調用changeExcluded函數來繞過transferFrom函數內部的授權轉賬額度檢查,將合約的VETH代幣盜走。

此次事件,攻擊者利用此漏洞盜走919299個VETH后大量拋售,導致VETH代幣價值瞬間流失。

詳細見涉及到的合約代碼如下圖所示:

圖4

通過以上兩個案例,相信大家已經意識到了合約中“越俎代庖”事件的嚴重影響,那么如何在合約代碼編寫的過程中有效的區分“俎”與“庖”呢?

2.3“俎”、“庖”信息大揭秘

針對越權事件,首先需要合約開發人員了解函數可見性。

函數的可見性,一共有external、public、internal和private四種:

-External

外部函數作為合約接口的一部分,意味著我們可以從其他合約和交易中調用。一個外部函數f不能從內部調用。當收到大量數據的時候,外部函數有時候會更有效率,因為數據不會從calldata復制到內存.

-Public

public函數是合約接口的一部分,可以在內部或通過消息調用。對于public狀態變量,會自動生成一個getter函數。

-Internal

這些函數和狀態變量只能是內部訪問,不使用this調用。

-Private

private函數和狀態變量僅在當前定義它們的合約中使用,并且不能被派生合約使用。

開發人員在構造一個函數時,應當遵循這些可見性進行開發,要明確哪些函數是可以由用戶調用的“俎”,而哪些又是合約中不能任意替代的“庖”,以最小原則進行分配。

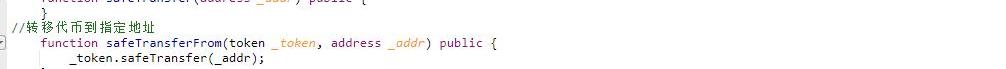

比如一個函數safeTransfer在設計時是用于轉賬操作的,用戶可以通過調用此函數,轉賬此合約發行的代幣。我們使用public和external都可以滿足需求,但就安全的角度,我們應當使用external,避免合約內對此函數進行調用,造成不可預期的風險。

如存在有一個safeTransferFrom函數,用戶可以通過授權給此合約其他代幣,將其他代幣轉移到一個指定地址的,當_token等于合約本身時,就會以合約本身的身份調用sadeTransfer函數,即而將合約內的錢轉到其他地址。

圖5

然而只是遵循函數可見性是遠遠不夠的,函數的可見性,只是區分了合約內部、繼承合約和外部這三個界限,遠遠不能滿足我們的需求。

想要達到較為完善的權限管理,我們應當引入“角色”的概念,如:管理員、普通用戶、特權用戶等。在合約中存儲這些角色的地址,通過判斷地址或標志變量來進行權限的控制。

如下圖所示:

圖6

通過修飾器對這些不同的“角色”進行管理,如使用onlyOwner修飾器,限制特定的地址才可調用此函數。對應“角色”的權限管理。使用修飾器的方式,可以更加清晰的判斷出是否存在紕漏。

三、安全總結

就鏈上現狀來看,智能合約權限管理錯誤造成的漏洞比比皆是,其中不乏很多“著名項目”,而此類漏洞造成的損失也是巨大的。

成都鏈安安全團隊依據多年合約審計和鏈上分析安全經驗給出以下幾點建議:

1、遵循權限最小化開發原則,在設計函數時應當就規劃好可見性。

2、建立角色機制,使用修飾器對各函數進行權限管理,避免紕漏。

3、上線前一定找專業機構做好代碼審計,正所謂“一人一個腦,做事沒商討;十人十個腦,辦法一大套”。

Tags:ERNPUBTERBLIaeternityRepublic of DogsOuter Ringblindboxes

轉自:區塊律動 當DeFi出現了YFI這樣的產品,故事已經達到一個高潮了。沒有團隊分配、沒有預挖、沒有投資機構預留,YFI相當于在DeFi上做了一個「比特幣」,講了一場公平概念的故事.

1900/1/1 0:00:00CenterPrime基于Hyperledger,是一條有權限訪問韓國開放的銀行API的私有鏈.

1900/1/1 0:00:00引子:“真行者珞珈山訴苦,假猴王水簾洞謄文。”?——《西游記·第五十八回》在《西游記》中,六耳獼猴冒充猴王孫悟空,以假亂真,騙過了唐僧,騙過了眾神,縱使是照妖鏡也分不出真假.

1900/1/1 0:00:00作者:廖飛強|微眾銀行區塊鏈核心開發者來源:微眾銀行區塊鏈微信公眾號數字簽名是否只能由單一主體簽署?在涉及多方授權的場景中.

1900/1/1 0:00:00Cosmos,Polkadot和Terra三大公司近日聯合公布了一種名為Anchor的新型DeFi儲蓄產品,旨在為穩定幣存款提供安全可靠的利率.

1900/1/1 0:00:00鹽城正令盤圈、幣圈聞風喪膽。根據公開信息統計,鹽城打擊涉嫌虛擬貨幣傳銷總金額已經超過500億。7月16日一封通知書在網絡傳播.

1900/1/1 0:00:00