BTC/HKD+3.16%

BTC/HKD+3.16% ETH/HKD+2.85%

ETH/HKD+2.85% LTC/HKD+2.46%

LTC/HKD+2.46% ADA/HKD+3.59%

ADA/HKD+3.59% SOL/HKD+4.18%

SOL/HKD+4.18% XRP/HKD+1.65%

XRP/HKD+1.65%來源:PeckSheild

2020年03月02日,美國司法部以陰謀洗錢和無證經營匯款為由,對名為田寅寅和李家東兩位中國人發起了公訴,并凍結了他們的全部資產。理由是,他們二人在2017年12月至2019年04月期間,幫助朝鮮政府下轄黑客組織LazarusGroup提供了價值超1億美元的洗幣服務。

由于美國司法部并未公布這些被盜資金的具體來源,涉及洗錢的加密貨幣交易路徑,甚至當事人李家東還聲稱自己只是受害者,一時間這樁案件成了媒體和坊間熱議的焦點。

究竟是哪幾個交易所被盜了,黑客具體洗錢路徑又是怎樣的,田和李兩位承兌商是在哪個環節參與的?

由于美國司法部并沒有公布被盜交易所的名稱和地址以及田和李涉案的關鍵細節,區塊鏈安全公司PeckShield第一時間介入追蹤研究分析,基于美國司法部僅公布的20個地址向上追溯、取證并以可視化圖文方式還原整個案件的來龍去脈。

SBP與礦企Crusoe Energy進行試點,旨在最大限度減少甲烷排放:4月27日消息,代幣化環保能源初創公司Sustainable Bitcoin Protocol(SBP)與加密貨幣礦企Crusoe Energy一起試點,以改進挖礦對環境影響。SBP表示,通過第三方審計,SBP將驗證Crusoe的廢氣采購和技術是否符合可驗證地減少溫室氣體排放和促進清潔能源轉型的標準,這個過程仍然會排放溫室氣體,但最大限度減避免了甲烷排放。[2023/4/27 14:31:30]

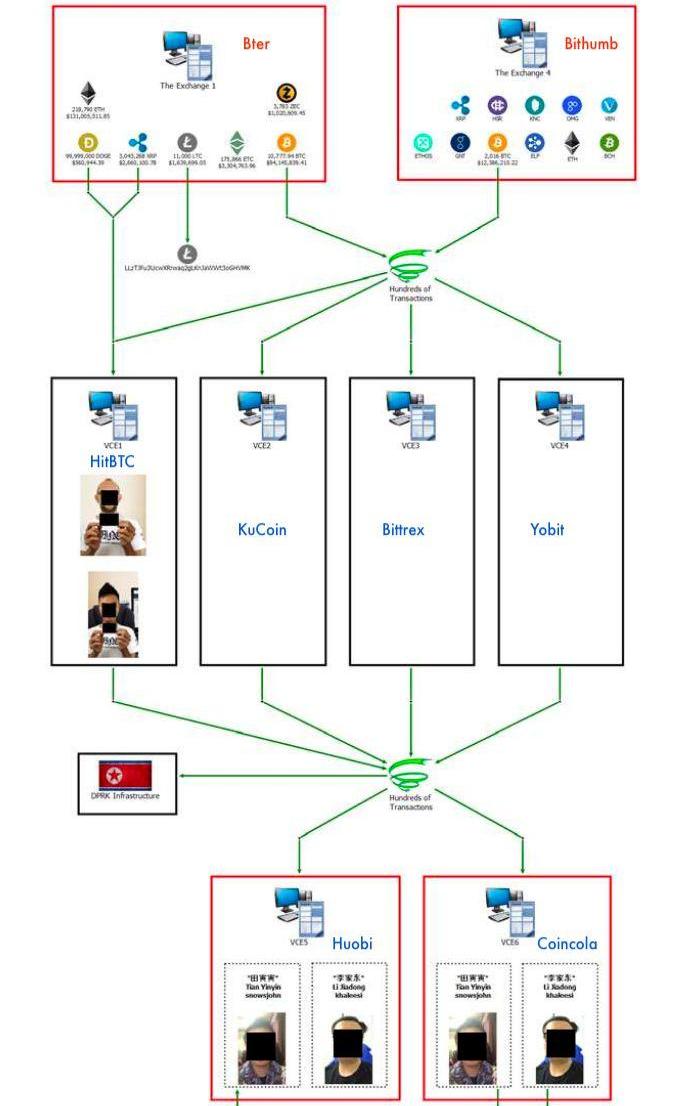

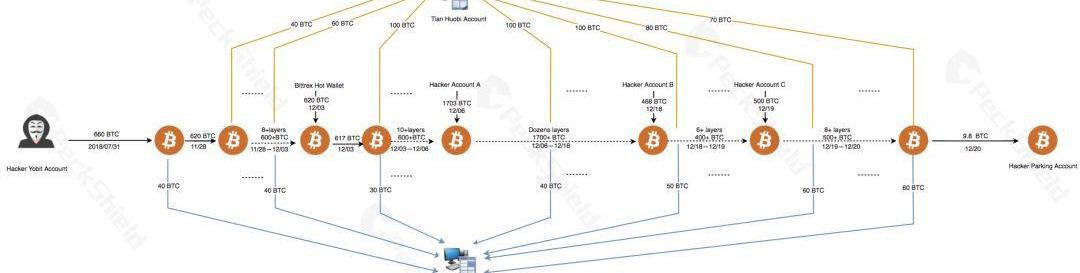

如上圖所示,事情經過簡單總結為:

北韓黑客組織LazarusGroup先通過釣魚獲取交易所私鑰等手段,攻擊了四個數字資產交易所;之后黑客用PeelChain等手法把所竊的資產轉入另外4個交易所,VCE1到VCE4;再然后黑客又使用PeelChain把資產轉移到負責洗錢的兩位責任人的交易所VCE5和VCE6的賬戶中,最后換成法幣完成整個過程。美國司法部這次起訴的就是最后一環負責洗錢的田寅寅和李家東。

Maxar與Blackshark.ai合作推出用于元宇宙等應用的3D數字孿生解決方案:2月27日消息,Maxar Technologies發布了SYNTH3D,這是一種用于模擬、元宇宙和VR應用的數字孿生技術。該3D數字孿生解決方案由Maxar與人工智能初創公司Blackshark.ai合作開發,這一最新產品將幫助創作者模擬并將真實世界的環境帶入元宇宙和虛擬現實(VR)應用程序。(NFTGators)[2023/2/27 12:31:31]

在接下來篇幅中,

PeckShield將從被盜交易所源頭說起、對黑客洗錢的具體路徑進行系統性的拆解分析,為你復盤、解密整個案件的全過程。

圖文拆解:OTC承兌商洗錢案件

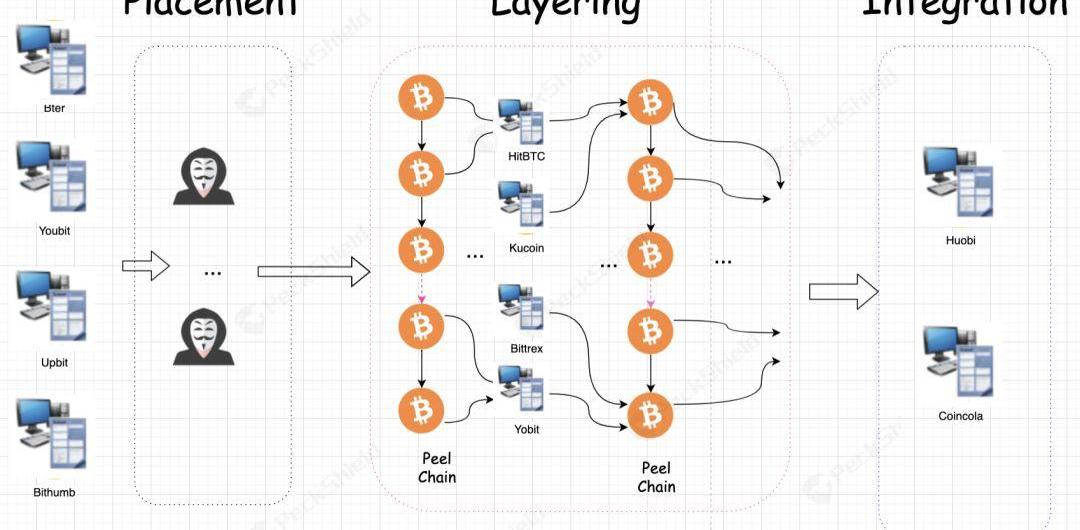

通常情況下,黑客在攻擊得手后,洗錢流程大體分為三步:

V神:可拓展性是合并后重點,以太坊生態處理交易的能力或將增長1000倍:9月29日消息,以太坊創始人Vitalik Buterin在Converge22會議上與Circle首席執行官Jeremy Allaire交談時表示,以太坊合并后面臨的重大挑戰是可拓展性,因為可拓展性是阻礙許多加密應用程序走向主流的核心問題。

V神希望通過提高可拓展性,使用戶更傾向于直接與以太坊上的DEX交互,而非選擇通過Binance等CEX來降低成本。他還補充表示:提升可拓展性并利用好Layer 2,以太坊生態系統容納和處理交易的能力或將增長100到1000倍,這不容小覷。[2022/9/29 6:01:43]

Metaswap成立Web3孵化基金:7月7日消息,NFT多鏈聚合交易平臺Metaswap發推特宣布,Metaswap成立了Web3孵化基金,近日,在官網啟動了MGC的預售,MGC是Metaswap的生態通證。新基金將投資拓展加密資產用例、推動Web3及區塊鏈技術普及的項目。[2022/7/7 1:57:22]

1)處置階段:非法獲利者將被盜資產整理歸置并為下一步實施分層清洗做準備;

2)離析階段:Layering是一個系統性的交易,也是整個流程中最關鍵技術含量最高的一個過程,用于混淆資產來源和最終收益者,使得當初的非法資產變成“合法所得”;

3)歸并階段:將洗白后的資產“合法”轉走,至此之后,攻擊者手里擁有的非法資產的痕跡已經被抹除干凈,不會引起有關部門的關注。

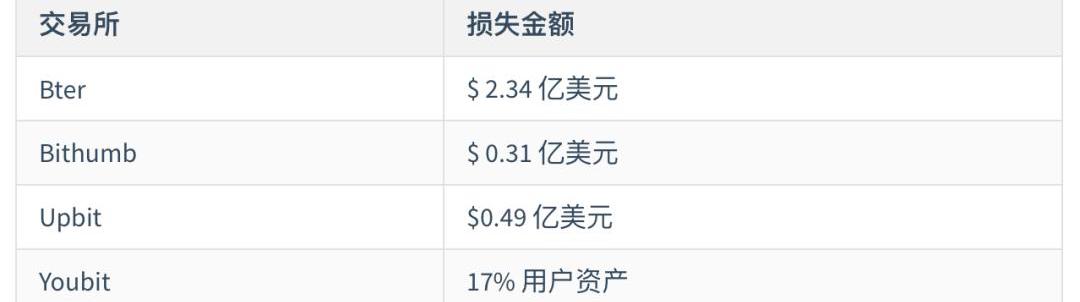

根據美國司法部提供的信息,有四個交易所被盜,PeckShield安全團隊通過追溯田和李兩人的20個關聯比特幣地址在鏈上數據,根據這些鏈上行為特性,結合PeckShield交易所被盜資料庫的數據信息,最終鎖定是下面四個交易所被盜:

Polygon已聘請前Meta和微軟營銷人員Jennifer Kattula擔任其營銷副總裁:金色財經消息,三家加密貨幣相關公司希望在市場“崩潰”的情況下繼續招聘以增加員工。

Polygon的一位消息人士稱,“已經在各地招聘了至少50名高級人員”,該公司今天還公開宣布了一項值得注意的招聘,招聘前Meta和微軟營銷人員Jennifer Kattula擔任其營銷高級副總裁。

此前消息,Kraken稱目前有500多個空缺職位正在招聘,幣安稱目前有超過2000個職位空缺正在招聘。[2022/6/16 4:30:28]

(注:Bter交易所在2017年倒閉后其資產由另一個交易所接管,我們這里仍使用Bter的名字)

在弄清楚贓款源頭之后,我們來看一下被盜資產的洗錢路徑及流向情況,黑客總共將洗錢分成了三步:

一、處置階段:放置資產至清洗系統

在Bter、Bithumb、Upbit、Youbit交易所被盜事件發生后的數月內,攻擊者開始通過各種手段處置他們的非法獲利。將獲利資產流到自己可以控制的賬號之中,為下一步的清洗做準備。

二、離析階段:分層、混淆資產逃離追蹤

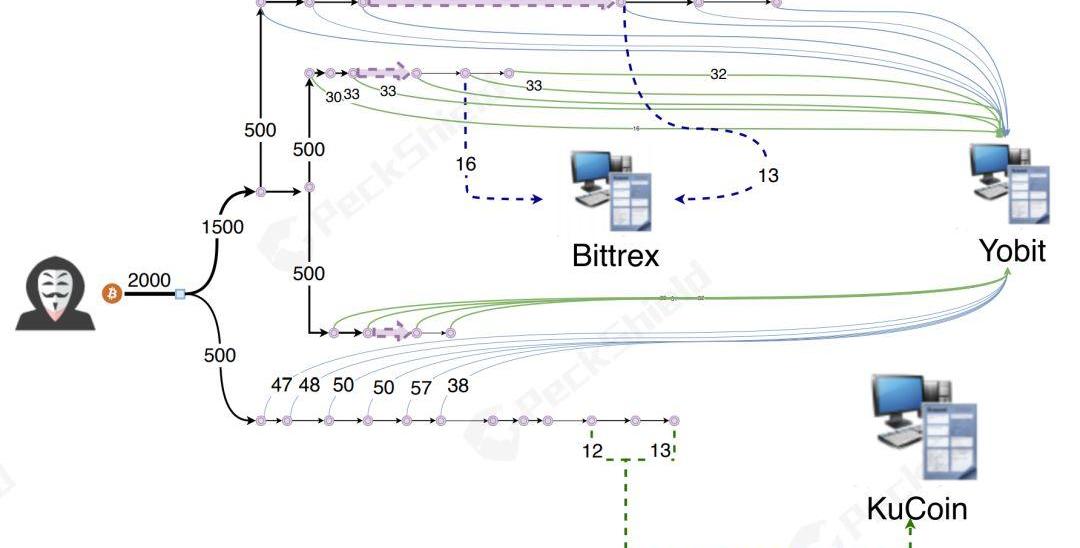

離析過程中,攻擊者試圖利用PeelChain的技術手段將手里的資產不斷拆分成小筆資產,并將這些小筆資產存入交易所。下圖中我們挑選了一筆比較典型的拆分過程,對于第一筆2,000BTC的流程細述如下。

1)攻擊者的其中一個地址先前獲利1,999BTC,先將這一筆大額資產拆分成1,500+500BTC;

2)其中1,500BTC再拆分成三個各500BTC的地址,此時看到原先的2,000BTC被拆到了4個新地址之中,而原地址中的余額已經歸零;

3)500BTC轉成20~50BTC的大小往Yobit交易所充值,并將剩下的資產找零到一個新的地址中,此時完成一筆充值;

4)使用新地址重復步驟3,直到原始的500BTC全部存入交易所為止。這一過程中攻擊者也往其它交易所充值記錄,比如Bittrex、KuCoin、HitBTC。

攻擊者通過數百次這樣子的拆分流程之后,原始的非法BTC資產全部流入了各大交易所,完成了初步洗錢操作。

如下圖所示,我們進一步分析發現,在完成初步洗錢操作后,狡猾的攻擊者并沒有直接轉入自己的錢包,而是再次使用PeelChain手法把原始的非法所得BTC分批次轉入OTC交易所進行變現。攻擊者每次只從主賬號分離出幾十個BTC存入OTC帳號變現,經過幾十或上百次的操作,最終成功將數千個BTC進行了混淆、清洗。

三、歸并階段:整合資產伺機套現

攻擊者在完成上一步的洗錢操作之后,開始嘗試進行將非法所得進行OTC拋售套現。

在上圖描述的過程中,從2018年11月28日到12月20日,攻擊者總共把3,951個BTC分一百多次存入田寅寅的Huobi和Coincola三個OTC帳號中變現,最后剩余的9.8個BTC目前還存放在攻擊者中轉地址上。

結語

綜上,PeckShield安全團隊通過追蹤大量鏈上數據展開分析,理清了此次OTC承兌商洗錢事件的來龍去脈。受害交易所分別為?Bter、Bithumb、Upbit、Youbit,據不完全統計損失至少超3億美元,且在攻擊得手后,黑客分三步實施了專業、周密、復雜的分散洗錢操作,最終成功實現了部分套現。

PeckShield認為,黑客盜取資產后實施洗錢,不管過程多周密復雜,一般都會把交易所作為套現通道的一部分。這無疑對各大數字資產交易所的KYC和KYT業務均提升了要求,交易所應加強AML反洗錢和資金合規化方向的審查工作。

Tags:BTCBITOTCMETAnhbtc幣怎么樣biteduTAMA EGG NiftyGotchimetamask怎么提現

3月5日,韓國國會大會通過對加密貨幣進行定義并規定加密貨幣經營申報制度的《特定金融交易信息報告與使用的相關法律》(簡稱《特金法》)修正案,這是韓國首例關于加密貨幣的國內立法.

1900/1/1 0:00:00作者|哈希派-Adeline“礦工捐贈不會實施了。我在算力投票中會投No。”萊比特礦池創始人江卓爾在微博發文中如是說。最早提出這項計劃的是他,現在站出來表示要投票否決的也是他.

1900/1/1 0:00:003月12日,BTC帶領一眾加密貨幣上演了一波“暴跌”行情,跌幅一度超過了40%。這種強度的瀑布,歷史上也實屬罕見。極速跳水的幣價再加上即將到來的“減半”,礦工的處境顯得格外艱難.

1900/1/1 0:00:00對于全球第二大加密貨幣——以太坊來說,金融似乎是其最重要的用例。以太坊智能合約區塊鏈支持的去中心化金融可以為那些目前無法使用傳統金融形式的人們提供寶貴的好處.

1900/1/1 0:00:00作者|哈希派分析團隊 USDT占比特幣交易比重約為55.08%:金色財經消息,據cryptocompare數據顯示,目前比特幣交易情況按照交易幣種排名,排名名第一的是USDT.

1900/1/1 0:00:00來源:哈希派 作者:LucyCheng2014年3月6日當天,大批記者帶著長槍短炮涌到洛杉磯郊區坦普爾市一座私人別墅前,將名為DorianSatoshiNakamoto的花甲老人堵在了門外.

1900/1/1 0:00:00