BTC/HKD+0.95%

BTC/HKD+0.95% ETH/HKD+0.83%

ETH/HKD+0.83% LTC/HKD+0.04%

LTC/HKD+0.04% ADA/HKD+0.04%

ADA/HKD+0.04% SOL/HKD+1.76%

SOL/HKD+1.76% XRP/HKD-0.2%

XRP/HKD-0.2%不知道大家是否還記得跨鏈協議Wormhole于2022年2月遭受黑客攻擊這起安全事件,去年Beosin旗下BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,?Wormhole?項目方被黑客盜取?12?萬枚?ETH,損失金額約3.26?億美元。

據了解,當時Wormhole協議的開發由交易公司JumpTrading的加密分支JumpCrypto參與,事件發生后,JumpCrypto?宣布投入?12?萬枚?ETH?以彌補?Wormhole?被盜損失,支持?Wormhole?繼續發展。

此后,Wormhole向黑客提出了1000萬美元漏洞賞金和白帽協議方案,以換取資金返還,但黑客似乎并不領情。

而根據blockworks的報道,似乎三天前,這筆資金似乎已經追回,Beosin安全團隊也將過程重新梳理與大家分享。

K33 Research:比特幣波動率低于納斯達克、標普500和黃金,交易量或即將爆發:金色財經報道,根據加密貨幣研究公司 K33(前身為 Arcane Research)的數據,比特幣展現了罕見的穩定性,其 5 天波動率低于納斯達克、標準普爾 500 指數和黃金等主要傳統資產。與此同時,比特幣的 30 天波動率目前接近五年低點。但該公司表示,當比特幣的波動性減弱時,歷史上就會出現高波動期。這表明當前的低波動期可能很快就會結束,未來可能會看到更大幅度的價格波動或交易量。

K33 高級分析師 Vetle Lunde 在報告中表示:“我的短期觀點是,市場的波動壓力即將達到頂峰,爆發即將到來”。分析師稱,一些已知的催化劑可能“點燃波動炸彈”,但通常純粹的結構性擠壓往往是推動這一趨勢的力量。[2023/8/2 16:12:37]

Threads在兩小時內下載量突破200萬次:金色財經報道,Meta首席執行官馬克·扎克伯格在他的Threads帳戶上發文表示,Threads在App Store上線僅兩個小時后,注冊人數已超過200萬。[2023/7/6 22:21:13]

據了解,一直以來Wormhole黑客不斷通過各種以太坊應用程序轉移被盜資金,最近開設了兩個Oasis金庫,然而兩個保險庫都使用了Oasis提供的自動化服務。反制的關鍵在于Oasis?自動化合約使用可升級的代理模式,這意味著合約所有者可以隨時更改合約邏輯。

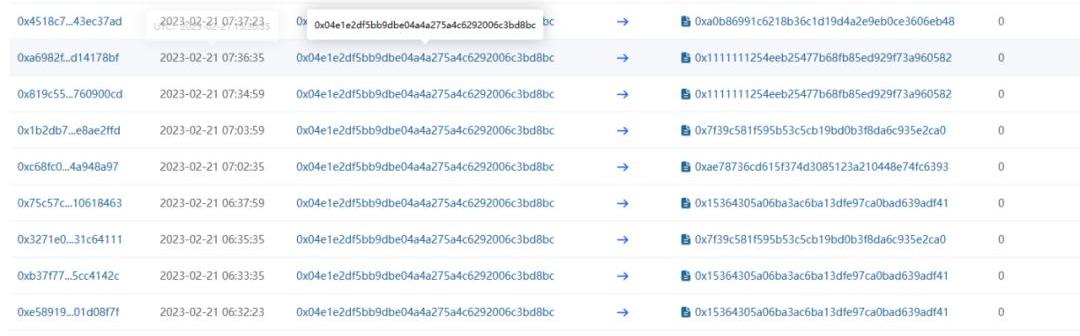

反制攻擊發生于2月21日,當時sender地址(負責執行反制攻擊,似乎歸Jump所有)被添加為Oasis多重簽名的簽名者。Sender地址執行了五筆交易用于反制,隨后從Oasis多重簽名中刪除。sender成為合格簽名者的時間僅為1小時53分鐘。

SEC:CZ個人曾從Binance的一個銀行賬戶收到6250萬美元:6月6日消息,SEC 在針對 Binance 及 CZ 的指控文件中指出,CZ 個人曾在 2022 年 10 月至 2023 年 1 月期間從 Binance 的一個銀行賬戶收到 6250 萬美元。[2023/6/6 21:17:44]

恢復過程的主要部分發生在第三筆交易中,sender升級了合約,使sender能夠將質押物和借款從30100號金庫中轉移出控制權。Wormhole黑客的錯誤是將30100號金庫的訪問權限授予了一個由多方簽名控制的可升級代理合同。下面是詳細操作。

詳細操作

一些地址別名

Oasis多重簽名(0x85):擁有Oasis代理合約的12個多重簽名中的4個。

加密錢包Phantom支持跨鏈助記詞導入,新增多項NFT功能:5月3日消息,加密錢包 Phantom 完成一次重大升級,主要更新的功能包括:1、支持跨鏈(以太坊、Polygon 和 Solana)助記詞快速導入,并將跨鏈賬戶安全地保存在一個地方;2、新增 NFT 搜索、NFT 收藏夾添加、以及標記「垃圾」 NFT、以及 NFT 詳細信息查看等功能;3、新增側邊欄菜單可快速切換帳戶并復制錢包地址;4、支持錢包個性化 Avatar 頭像;5、新增帳戶排序功能,通過簡單拖放操作即可對賬戶進行組織編排。[2023/5/3 14:39:53]

Holder(0x5f):目前持有回收的資金。

Sender?(0x04):負責執行反利用。

Jump1(0xf8):用DAI為發送方提供資金以償還債務并收回抵押品。通常標記為“WormholeDeployer1”,這個錢包被Etherscan、Nansen和Arkham標記為Jump。

Jump2(0xf5):從發送方收到剩余的DAI。通常標記為“JumpTrading”,這個錢包被Etherscan、Nansen和Arkham標記為Jump。

Sender首先初始化一些參數以啟動攻擊。然后,Sender利用其在OasisMultisig上的特權,通過ServiceRegistry將更改延遲更新為0,從而允許它即時更新代理合約地址。Sender部署了兩個新的合約Authorizer和Executor,這些合約用于欺騙協議。Sender利用其繞過時間延遲的能力,更新OasisServiceRegistry,使其能夠調用Authorizer和Executor代替兩個關鍵的Oasis合約。然后將AutomationExecutor代理地址更新,使Sender完全控制30100金庫。

接下來是反攻擊的過程。Sender必須關閉30100金庫并將其遷移到由OasisMultisig控制的新金庫中。

首先OasisMultisig調用AutomationExecutor合約,從而完全控制30100金庫。

然后調用Authorizer合約,這會使協議認為30100金庫?可以合法地被Sender關閉。Authorizer成功通過驗證步驟。

再次調用Executor合約,創建一個新的30231金庫,將抵押品和借入的DAI從30100金庫遷移到30231金庫,并將30231的所有權轉移給OasisMultisig。

最后將120,695.43的wstETH抵押品和76.39M的借入DAI從30100金庫移動到30231金庫。Authorizer合約再次被調用,以驗證30100金庫已關閉,最后,Sender將代理合約恢復到其原始地址,任務完成。

Figure1?sender?transfer

Beosin總結

Oasis協議的漏洞利用的過程中。Wormhole黑客將30100金庫的訪問權限交給了由多簽控制的可升級代理合約。在整個過程中,Authorizer合約和Executor合約扮演了關鍵角色,但如果沒有通過升級AutomationExecutor代理提供的完全控制,攻擊將不可能實現。

一旦Sender完成了反制攻擊,它就從OasisMultisig中被移除。僅在30分鐘后,Sender就開始從Jump1收到DAI。Jump1總共發送了80MDAI。Sender用78.3MDAI來清算新創建的金庫中的貸款,其余部分則發送給Jump2。

在清除DAI債務之后,抵押品從wstETH和rETHVaults中提取并發送給Holder。自從到達Holder的時間以來,這些資產就沒有移動過。

女巫與項目方的軍備競賽和博弈論——從OP、兔子洞、Base說開來獵巫是一場永無止境且沒有贏家的軍備競賽——OP核心成員mslib7大家好.

1900/1/1 0:00:00CZ轉發了一條MakerDAO治理論壇的活躍參與者ChrisBlec的推特,一石激起千層浪。 在2021年五月左右UniswapV3正式部署合約之前,**申請了具有法律效力的使用權保護.

1900/1/1 0:00:002023年開局,我們經歷了meme幣$bonk的數十倍暴漲,$agix$fet等人工智能幣10倍行情,以及lsd的主線敘事,可謂精彩紛呈。這里從敘事經濟學的角度對1月這幾個板塊項目進行復盤思考.

1900/1/1 0:00:00TL;DR? NFT交易市場的競爭會面臨差異化不足和流動性不足兩個難點;Blur通過融合專業交易工具和聚合器做出了差異化定位,再用BidPool機制效仿訂單簿.

1900/1/1 0:00:00這是白話區塊鏈的第1863期原創?作者|Joyce出品|白話區塊鏈比特幣生態似乎火起來了:先有前Twitter創始人JackDorsey的社交應用Damus的爆火出圈,又一次帶火比特幣閃電網絡.

1900/1/1 0:00:00美國最大的加密貨幣交易所Coinbase(COIN)周四宣布推出Base---一個使用Optimism的OPStack構建的第2層網絡.

1900/1/1 0:00:00